Хакеры нашли, как завалить iPhone запросами о сбросе пароля, и стали пользоваться этим для фишинга

Несколько пользователей устройств Apple сообщили, что стали жертвами новой разновидности фишинга — на их устройства злоумышленниками отправлялись десятки системных запросов о смене пароля, не позволявших пользоваться устройством, пока они все не будут закрыты с согласием или отказом. Затем мошенники звонили жертвам, представляясь службой поддержки Apple, и утверждали, что их учётная запись находится под атакой и нужно «проверить» одноразовый код.

Источник изображения: Nahel Abdul Hadi / unsplash.com

Один из пострадавших — Парф Патель [Parth Patel], предприниматель и основатель стартапа в сфере ИИ. 23 марта он рассказал в Twitter/X об атаке, обычно называемой пуш-бомбингом или «MFA-усталостью». Злоумышленники используют уязвимости многофакторной системы аутентификации (MFA), чтобы засыпать устройство запросами о смене логина или пароля.

«Все мои устройства разом сошли с ума: часы, ноутбук, телефон. Эти уведомления выглядели системными запросами подтвердить сброс пароля учётной записи Apple, но я не мог пользоваться телефоном, пока не закрыл их все, а их было больше сотни», — рассказал Патель в интервью KrebsOnSecurity.

Источник изображения: Parth Patel / Twitter/X.

После отправки серии уведомлений, злоумышленники звонят жертве, подменяя телефонный номер реально используемым техподдержкой Apple.

«Отвечая на звонок, я был крайне насторожен и спросил, могут ли они назвать мои данные, и после быстрого перестука клавиш они выдали мне абсолютно точные данные», — вспоминает Патель. Кроме настоящего имени. По словам Пателя, ему назвали имя, которое он однажды видел среди выставленных на продажу данных на сайте PeopleDataLabs.

Цель злоумышленников — выманить отправляемый на устройство пользователя одноразовый код сброса Apple ID. Заполучив его, они могут сбросить пароль учётной записи и заблокировать пользователя, а также удалить все данные со всех его устройств.

Патель — не единственная жертва. О такой же атаке в конце февраля сообщил другой пользователь, владеющий криптовалютным хедж-фондом.

«Я отказался от смены пароля, но на меня тут же свалилось ещё 30 уведомлений. Я подумал, что случайно нажал какую-то кнопку и отклонил их все», — рассказал он. По его словам, злоумышленники атаковали его несколько дней, но в какой-то момент ему позвонили из службы поддержки Apple. «Я сказал, что сам перезвоню в Apple. Я так и сделал, и мне сказали, что Apple никогда не звонит клиентам, если только те сами не запросят звонок».

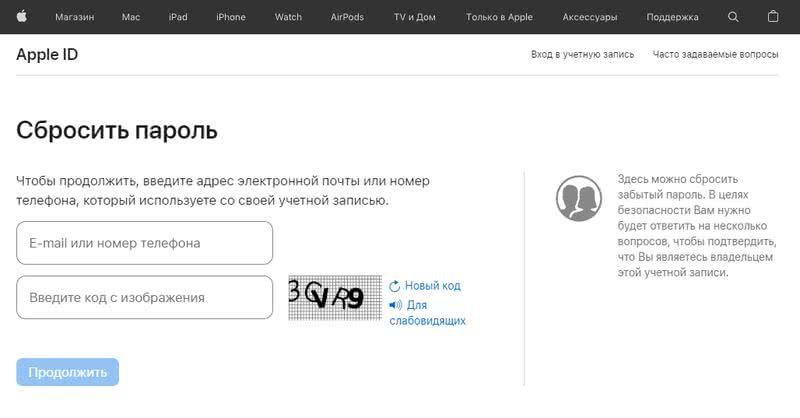

Третьему пользователю при звонке в службу поддержки Apple посоветовали активировать ключ восстановления учётной записи Apple ID — это должно было остановить поток уведомлений раз в несколько дней. Однако и это ему не помогло. Вполне вероятно, что для атаки используется сайт восстановления пароля Apple. Чтобы отправить системное уведомление о смене пароля, достаточно ввести привязанный к Apple ID номер телефона и решить капчу.

«Какая нормально спроектированная система аутентификации отправит десятки запросов на смену пароля в секунду, когда пользователь не отреагировал на предыдущие?» — вопрошает Брайан Кребс (Brian Krebs) из KrebsOnSecurity.

Экран сброса пароля.

Исследователь безопасности и инженер-любитель Кишан Багария (Kishan Bagari) уверен, что проблема на стороне Apple. В 2019 году Багария сообщил Apple об ошибке, позволявшей рассылать на все ближайшие устройства под управлением iOS системный запрос с предложением обменяться файлами посредством AirDrop. Через четыре месяца Apple исправила ошибку, поблагодарив Багарию в бюллетене безопасности. По его словам, суть исправления заключалась в ограничении количества запросов, поэтому возможно, что кто-то придумал способ обойти его при сбросе пароля.