|

Опрос

|

реклама

Быстрый переход

Олды тут? Sony обновила прошивку PlayStation 3, несмотря на то, что устройству почти 20 лет

06.03.2025 [19:02],

Сергей Сурабекянц

Компания Sony только что выпустила обновление системного программного обеспечения для своей игровой консоли PS3, которой в этом году исполняется 19 лет. Компания сообщила, что это обновление с номером версии 4.92 улучшает производительность системы, а также обновляет ключ шифрования проигрывателя Blu-ray, чтобы обеспечить воспроизведение дисков с фильмами.

Источник изображения: Eurogamer Обновления такого рода происходят ежегодно, поскольку срок актуальности ключа шифрования Advanced Access Content System (AACS), используемого для защиты авторских прав, регулярно истекает. Эта технология защиты авторских прав требует наличия соответствующего ключа как на диске, так и на консоли для воспроизведения новых фильмов. На более «свежих» консолях PS4 и PS5 применяется та же технология, но эти устройства умеют получать новый ключ автоматически, в то время как на PS3 это можно сделать лишь при обновлении прошивки. Компания прекратила производство PS3 ещё в 2017 году, примерно через десять лет после её первого запуска. По состоянию на март 2017 года было продано более 87,4 млн консолей PS3. PS5 продалась в количестве 75 млн единиц, показатели продаж PS4 примерно такие же. Судя по всему, Sony продолжит выпускать обновления ключа шифрования AACS для PS3, пока полностью не прекратит поддержку консоли. Google Chrome усилил защиту пользователей от мошенников и вирусов с помощью ИИ

17.02.2025 [12:09],

Дмитрий Федоров

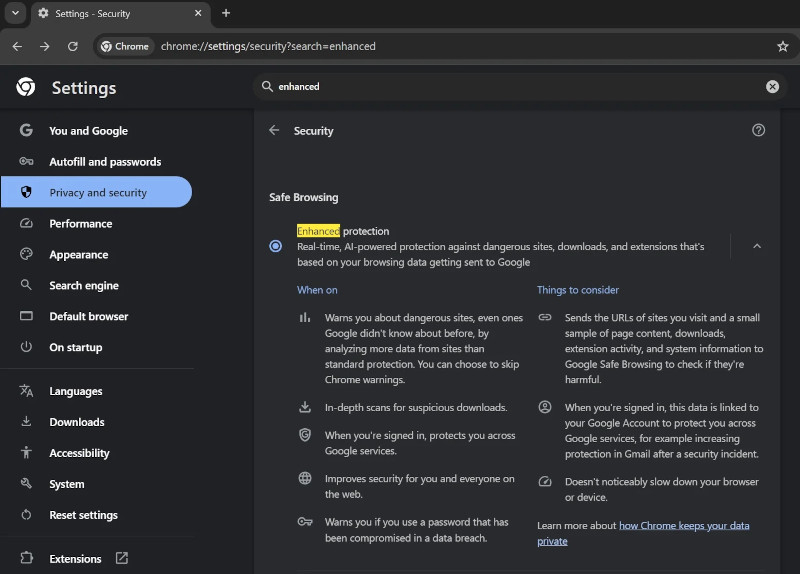

Команда разработчиков Google Chrome интегрировала в браузер ИИ-функцию Enhanced Protection, предназначенную для обеспечения защиты пользователей в режиме реального времени от опасных сайтов, загрузок и расширений. Эта функция, являющаяся частью системы Safe Browsing, после трёхмесячного тестирования в канале Canary стала доступна на всех платформах. Однако при её активном использовании данные о посещаемых сайтах передаются Google.

Источник изображения: Rubaitul Azad / Unsplash Ранее эта функция называлась Proactive Protection, однако её обновлённое название подчёркивает интеграцию ИИ в систему безопасности браузера. В настоящее время неясно, в чём именно заключается отличие новой функции, интегрированной с ИИ, от её предыдущей версии без ИИ. Тем не менее существует вероятность, что Google использует алгоритмы машинного обучения для анализа моделей поведения в режиме реального времени, что позволяет своевременно предупреждать о потенциально опасных сайтах, даже если они ранее не были зафиксированы.

Усиленная защита с ИИ в стабильной версии Chrome. Источник изображения: BleepingComputer Согласно заявлению компании Google, система защиты, оснащённая современными ИИ-алгоритмами, проводит углублённое сканирование загружаемых файлов, что позволяет оперативно обнаруживать подозрительные загрузки, а также повышает точность и эффективность системы безопасности браузера. Усиленная защита с ИИ по умолчанию отключена, но пользователи могут включить её, перейдя в раздел «Settings → Privacy and security → Security» в Google Chrome на Windows, Android и iOS. Google заблокировала 2,36 млн опасных приложений для Android в Google Play в 2024 году

31.01.2025 [05:17],

Николай Хижняк

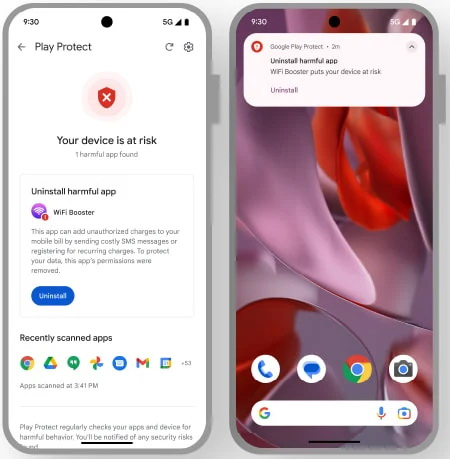

Google заблокировала более 2,3 млн приложений Android для магазина Google Play в 2024 году. Они нарушили политику платформы, что делало их потенциально опасными для пользователей. Кроме того, компания заблокировала 158 тыс. аккаунтов разработчиков за попытку публикации вредоносных приложений, включая шпионское ПО.

Источник изображения: Bleeping Computer Для сравнения, в 2023 году Google заблокировал 2,28 млн опасных приложений, а в 2022-м — 1,5 млн. В те же годы компания лишила доступа к платформе 333 тыс. и 173 тыс. разработчиков соответственно. Возросшее количество заблокированных приложений в 2024 году на платформе частично объясняется тем, что в поиске вредоносного ПО сотрудникам компании помогала система искусственного интеллекта. «Сегодня более 92 % наших человеческих обзоров вредоносных приложений проводятся с помощью искусственного интеллекта, что позволяет нам принимать более быстрые и точные меры для предотвращения проникновения вредоносных приложений в Google Play. Благодаря этому мы смогли заблокировать доступ к Google Play для значительно большего, чем когда либо, количества вредоносных приложений», — пояснили в Google. Компания также сообщила, что предотвратила 1,3 случаев получения приложениями чрезмерных прав и разрешений, которые предоставили бы ПО ненужный доступ к конфиденциальным пользовательским данным. В 2024 году встроенная в Android система безопасности под названием Google Play Protect получила значительное обновление защиты в реальном времени даже для приложений, устанавливающихся за пределами платформы Google Play. Google утверждает, что стандартная защита Android ежедневно сканировала более 200 миллиардов приложений, выполняя анализ на уровне кода в реальном времени. В течение 2024 года эти сканирования выявили более 13 миллионов новых вредоносных приложений, полученных за пределами Google Play.  Разработчики приложений также получили новые инструменты для лучшей защиты своего ПО от вредоносных SDK и случаев неправомерной эксплуатации, а индекс Google Play SDK в прошлом году расширился на 80 новых доверенных SDK. Более широкое внедрение API Play Integrity привело к снижению нарушений из ненадёжных источников на 80 %. Теперь 91 % установок приложений используют функции безопасности и защиты конфиденциальности, доступные в Android 13 и более поздних версиях операционной системы. Система блокировки установки ненадёжных APK от Google, впервые запущенная в качестве пилотного проекта в Сингапуре в феврале 2024 года, теперь расширена на Бразилию, Гонконг, Индию, Кению, Нигерию, Филиппины, Южную Африку, Таиланд и Вьетнам. Её успех в 2024 году отражается в предотвращении 36 миллионов попыток установки 200 000 уникальных приложений на 10 миллионах устройств Android. «Всемирный фонд памятников» озаботился защитой культурного наследия Луны от туристов

16.01.2025 [20:50],

Сергей Сурабекянц

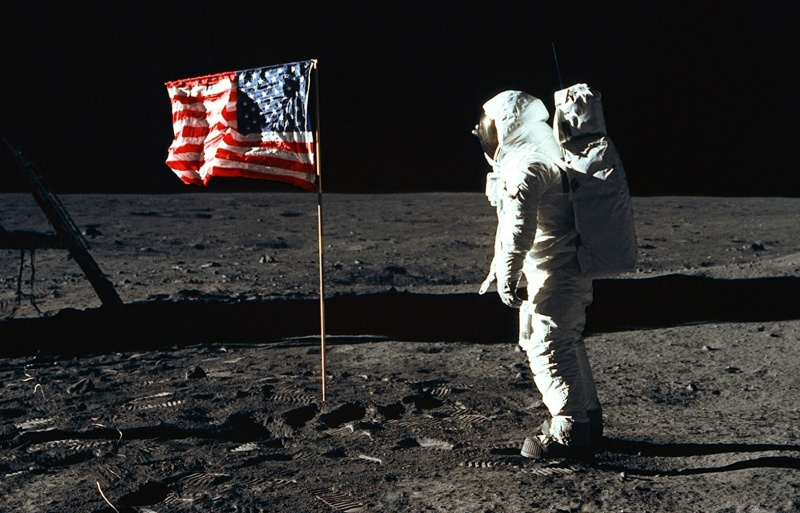

На протяжении многих лет «Всемирный фонд памятников» стремится привлечь внимание и ресурсы к находящимся под угрозой объектам культурного наследия, включая Мачу-Пикчу в Перу, храмы в Камбодже и старый город Таиз в Йемене. Но список объектов риска этого года простирается гораздо дальше: на Луну. Организация заявила, что более 90 важных объектов на Луне могут быть разрушены, если уже сейчас не предусмотреть регулирование космического туризма.

Источник изображения: Hulu Новая космическая гонка может усугубить проблему космического мусора и расширить туризм на орбите и за её пределами, поэтому «Всемирный фонд памятников» внёс спутник Земли в список из 25 находящихся под угрозой объектов. Все эти объекты в той или иной степени находятся под угрозой из-за изменения климата, туризма, военных конфликтов и стихийных бедствий. С ростом числа богатых людей, отправляющихся в космос, и всё большим количеством стран и компаний, осваивающих космическое пространство, более 90 важных объектов на Луне могут пострадать. В частности, исследователи обеспокоены судьбой базы Tranquillity, местом посадки Apollo 11, где человек впервые ступил на поверхность Луны.  На Луне уже 50 лет находится советский «Луноход» — гордость СССР — первый самодвижущийся аппарат, изучавший спутник Земли.

Источник изображения: digitalocean.ru А недавно ракета SpaceX доставила на поверхность Луны 25 миниатюрных нержавеющих стальных скульптур, изображающих различные фазы Луны от художника Джеффа Кунса (Jeff Koons).

Источник изображения: Jeff Koons За последние пять лет 52 страны подписали Artemis Accords, необязательное соглашение, в котором изложены принципы и нормы поведения человечества в космосе. Соглашение включает призыв сохранять космическое наследие, включая «роботизированные посадочные площадки, артефакты, космические аппараты и другие свидетельства активности на небесных телах». Отдельное обязывающее соглашение Организации Объединённых Наций предусматривало защиту лунных объектов, но прогресс в его подписании не был достигнут. По мнению экспертов, ещё одна опасность для Луны может исходить от вышедших из строя спутников, падающих на её поверхность, поскольку у спутника Земли отсутствует атмосфера, в которой они могли бы сгореть. Вопросы защиты культурного наследия обычно решаются отдельными странами, что затрудняет задачу по уходу за важными международными объектами, такими как Луна. «Луна кажется настолько далёкой от наших возможностей, — заявила президент и главный исполнительный директор организации Бенедикт де Монлор (Bénédicte de Montlaur). — Но поскольку люди все больше и больше отправляются в космос, мы считаем, что сейчас самое время организоваться».

Источник изображения: unsplash.com «Луна никому не принадлежит, — подчеркнула де Монлор. — Это символ надежды и будущего». Хотя многие эксперты согласны с необходимостью защитить лунное наследие, некоторые специалисты сомневаются в наличии непосредственной угрозы. На грани авторского права: можно ли считать ИИ автором и как определить границы свободного использования

19.12.2024 [19:38],

Сергей Сурабекянц

С 5 по 8 декабря в Гостином дворе прошла Международная ярмарка интеллектуальной литературы non/fictioN №26. На круглом столе «Издательская деятельность, произведения изобразительного искусства и фотографические произведения: точки соприкосновения» речь шла о возможностях и подводных камнях свободного использования произведений, о разнице между переработкой оригинала и нарушением права на неприкосновенность и о регистрации авторских прав на продукцию ИИ.

Источник изображения: non/fictioN Модератором встречи выступил Эрик Вальдес-Мартинес, директор «Ассоциации правообладателей по защите и управлению авторскими правами в сфере изобразительного искусства» (УПРАВИС) и член экспертного совета проекта Artists/ХУДОЖНИКИ.РФ, поддержанного Президентским фондом культурных инициатив. УПРАВИС занимается коллективным управлением исключительных прав фотографов, художников, скульпторов и других авторов произведений изобразительного искусства.

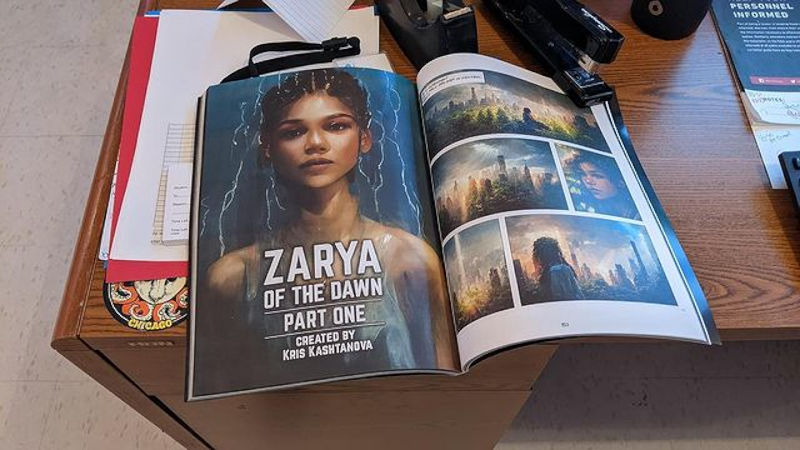

Источник изображения: УПРАВИС Эрик Вальдес-Мартинес рассказал о двойственности и правовой неопределённости статьи 1276 Гражданского кодекса РФ, которая предусматривает свободное использование произведений архитектуры, градостроительства и фотографии, находящихся в местах, открытых для свободного посещения, если такое произведение не является основным объектом использования и не используется с целью извлечения прибыли. Например, фотография памятника, размещённая в путеводителе Екатеринбурга, была признана Верховным судом нарушением авторских прав, а Конституционный суд постановил, что фотография объекта не нарушает закон и не требует выплаты вознаграждения автору. Закон допускает использование произведений изобразительного искусства и фотографии для переработки. Если переделать часть фотографии, добавить к ней свой фон или произвести другие манипуляции, появляется новый объект права, созданный в результате переработки. При этом, как подчеркнул эксперт, правомерная переработка возможна только с разрешения автора оригинала или правообладателя. Если же взять часть фотографии и объединить её с другой, это нарушает неприкосновенность произведения — неимущественное право автора, которое не подлежит передаче. Неприкосновенность защищает изначальную форму произведения в том виде, в котором его создал автор. Нарушение этого права суд однозначно трактует как нарушение авторских прав. Не менее сложной остаётся ситуация с пародиями, создаваемыми без разрешения автора. По словам Вальдес-Мартинеса, «эта норма действует во всех странах мира, но важно, чтобы целью использования оригинала было именно создание пародийного эффекта». Суд может постановить, что мотивом создания «пародии» было желание заработать на популярности оригинального произведения, и признать это нарушением авторских прав. Говоря о возможности регистрации авторских прав на произведения, созданные ИИ, Вальдес-Мартинес подчеркнул, что официальная позиция большинства стран однозначно негативная. Например, Бюро по авторским правам США отозвало регистрацию прав на комикс «Рассветная заря» (Zarya of the Dawn) художницы Кристины Каштановой (Kristina Kashtanova), когда выяснилось, что иллюстрации были сгенерированы ИИ.

Источник изображения: Kris Kashtanova Но не всё так просто: уже несколько лет учёный Стивен Талер (Stephen Thaler) создаёт свои изобретения при помощи созданной им ИИ-системы DABUS (Device for the autonomous bootstrapping of unified sentience — «Устройство автономной загрузки унифицированного сознания») и пытается зарегистрировать права в патентных офисах различных стран. Великобритания и США отклонили петиции Талера, но он добился успеха в таких странах, как Австралия и ЮАР. В ЮАР патентная система не предполагает экспертизы и там можно запатентовать даже колесо. В Австралии патентный суд решил, что DABUS может считаться автономным изобретателем, но все изобретения должны принадлежать Стивену Талеру. В июле 2024 года Федеральный верховный суд Германии постановил, что изобретение, созданное с помощью DABUS, может быть запатентовано, поскольку в качестве изобретателя был указан человек, хотя в заявке отмечено, что продукт был разработан ИИ. По мнению Вальдес-Мартинеса, «это переворачивает всё с ног на голову — если подобные решения будут становиться тенденцией, неизвестно, что нас ждёт». Искусственный интеллект представляет угрозу не только в качестве потенциального «творца», но и в роли главного нарушителя авторских прав, по сравнению с которым все пиратские сайты и торрент-трекеры представляются просто малыми детишками. Активный сбор информации большими языковыми моделями из открытых источников уже давно нервирует правообладателей, а чувствительные к подобным проблемам средства массовой информации и вовсе при первой возможности пытаются защитить свои авторские права в суде. В августе группа художников, которая объединилась в коллективном иске против разработчиков наиболее популярных моделей искусственного интеллекта для генерации изображений, устроила празднование по случаю того, что судья дал ход этому делу и санкционировал раскрытие информации. 26 ноября бывший сотрудник OpenAI, 26-летний Сухир Баладжи (Suchir Balaji) был найден мёртвым в своей квартире в Сан-Франциско. Ранее Баладжи сообщил газете The New York Times, что OpenAI без разрешения использовала огромные объёмы интернет-данных для разработки ИИ-чат-бота ChatGPT, вышедшего в ноябре 2022 года. Он также обвинил компанию в создании собственного программного обеспечения для транскрибирования видео на YouTube для извлечения данных. В полиции заявили, что причиной его смерти стало самоубийство. Создатели «Эра-Глонасс» собрались защитить российские автомобили от хакеров

28.11.2024 [15:01],

Алексей Разин

В середине января следующего года, как сообщают «Ведомости», АО «Глонасс» совместно с ФГУП «НАМИ» и подведомственной организацией Минпромторга «НПП «Гамма» запустят пилотный проект по созданию решений в сфере кибербезопасности для современных отечественных автомобилей. Проект призван способствовать не только повышению безопасности дорожного движения, но и предотвратить трансграничную утечку данных российских пользователей.

Источник изображения: АО «Глонасс» Генеральный директор АО «Глонасс» Алексей Райкевич пояснил, что инициаторы пилотного проекта хотят с его помощью «подсветить уязвимости современного автомобиля и показать современные механизмы по выявлению и борьбе с киберугрозами». Предлагаемые к использованию в рамках проекта механизмы уже обкатаны и доказали свою эффективность на внутренних тестах. Проект будет длиться семь месяцев, необходимая инфраструктура для его реализации уже готова, включая Дмитровский автополигон, используемый для испытаний многими отечественными автопроизводителями и принадлежащий ФГУП «НАМИ». В ходе испытаний четыре транспортных средства будут оснащены сим-картами «Глонасс» и блоками для передачи телематических данных на общую платформу, которые и предстоит анализировать и защищать от утечек и вторжений злоумышленников. Ведутся переговоры с «АвтоВАЗом» и НАМИ, которые могут предоставить для эксперимента свои транспортные средства. Будут привлечены и профильные специалисты по информационной безопасности; своё участие подтвердили представители «Лаборатории Касперского», также упоминаются Positive Technologies. Как пояснил глава АО «Глонасс», на российских дорогах наблюдается большое количество импортных транспортных средств с телематическими блоками, настроенными на передачу информации зарубежным компаниям. В каком объёме и куда они могут передавать информацию, включая изображения с бортовых видеокамер, до конца не ясно. Во-вторых, современное транспортное средство становится «компьютером на колёсах», управление которым могут перехватить злоумышленники, и такие возможности нужно пресекать. Ранее «Лаборатория Касперского» уже сообщала о сотрудничестве с АО «Кама», которое будет выпускать отечественные электромобили «Атом», в области защиты транспортных средств этой марки от киберугроз. В сентябре этого года партнёры продемонстрировали прототип электронного блока управления автомобилем, который на территории России будет выпускаться силами Kraftway. Степень зависимости российских автовладельцев от западной информационной инфраструктуры иллюстрируется и ситуацией с уходом немецких автопроизводителей с российского рынка. В августе Volkswagen, BMW и Mercedes-Benz отключили бывших российских дилеров от фирменных информационных систем, после чего у автовладельцев в России возникли проблемы с программированием дубликатов ключей и установкой отдельных агрегатов во время ремонта. По мнению руководителя технической экспертизы Mains Lab Владимира Куликова, внедрение ПО для защиты от кибератак, хоть и повысит стоимость транспортных средств, продаваемых на российском рынке, коснётся только 5–7 % ежегодного объёма продаж, поскольку будет распространяться лишь на самые современные модели. В 2024 году, по оценкам экспертов, в России будет продано около 1,5 млн новых автомобилей. В период с января по октябрь объёмы продаж в годовом сравнении выросли на 60 % до 1,33 млн штук, но расходы россиян на покупку машин при этом увеличились в 2,5 раза до 2,3 трлн рублей из-за опережающего роста цен. Всего же российский автопарк насчитывает около 60 млн легковых автомобилей, грузовиков, мотоциклов, мопедов и автобусов, находящихся в эксплуатации. Android-смартфоны научатся выявлять опасные приложения в реальном времени с помощью ИИ

14.11.2024 [12:24],

Владимир Мироненко

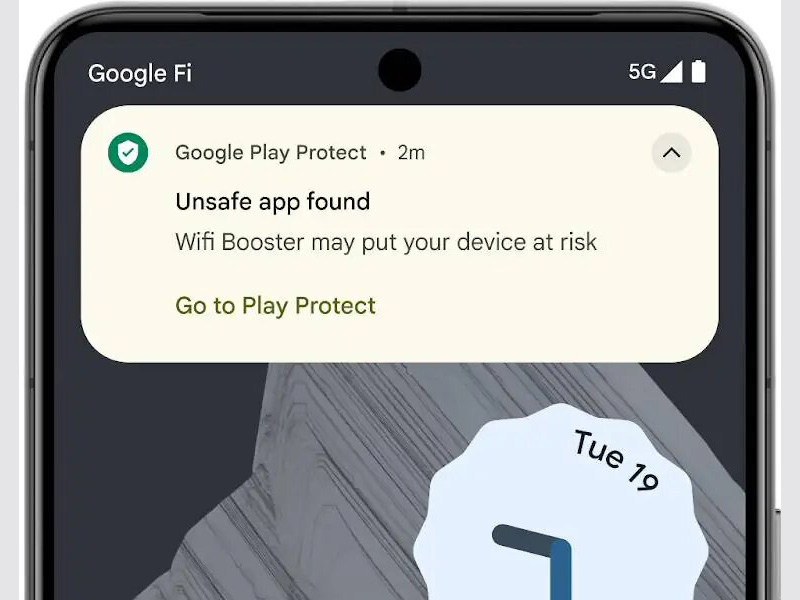

Сервис Google Play Protect, обеспечивающий защиту смартфона на Android от потенциально опасных приложений, получил новую функцию Live Threat Discovery, которая позволяет выявлять такие приложения в режиме реального времени с помощью ИИ, сразу предупреждая о возникшей угрозе. Новая функция уже доступна на смартфонах Pixel 6 и более новых моделях серии, и вскоре появится на Android-устройствах других вендоров.

Источник изображения: 9to5google.com Функция Live Threat Discovery, анонсированная в мае этого года на Google I/O, позволяет выявлять даже труднообнаружимые вредоносные приложения. Google сообщила, что функция может определять вредоносные приложения, которые «стараются изо всех сил скрыть свое поведение или бездействуют некоторое время, прежде чем приступить к подозрительной активности». Вместо сканирования на наличие вредоносного кода при загрузке, Play Protect будет отслеживать признаки подозрительного поведения приложений с помощью ИИ и после того, как приложение было установлено на телефоне. Функция Live Threat Detection изначально сосредоточена на приложениях для сбора персональных данных без согласия пользователя, но Google рассматривает возможность обнаружения в дальнейшем и других типов вредоносных приложений. Google также сообщила, что новая функция не будет собирать пользовательские данные, поскольку используемые модели ИИ на устройстве анализируют поведение приложения с сохранением конфиденциальности с помощью Private Compute Core. TikTok вызывает у детей привыкание и вредит их умственному и социальному развитию, и разработчики об этом знают

15.10.2024 [18:30],

Сергей Сурабекянц

Ставшие достоянием общественности внутренние документы TikTok показывают, что компания при разработке приложения отдавала себе отчёт, что достаточно 35 минут непрерывного просмотра видеороликов, чтобы вызвать у ребёнка привыкание. Из этих документов также следует, что ByteDance заранее знала, что представленные для защиты детей от зависимости инструменты по контролю за экранным временем окажутся неэффективны и являются не более чем пиар-мерой.

Источник изображений: unsplash.com В настоящее время ByteDance борется с потенциальными запретами TikTok как в США, так и в Европе, а также с исками, поданными генеральными прокурорами в нескольких штатах США. Раздельные иски, поданные в 13 штатах и округе Колумбия, утверждают, что TikTok нарушил законы о защите прав потребителей и способствовал кризису психического здоровья подростков. Группа генеральных прокуроров стремится заставить TikTok изменить функции продукта, которые, по их мнению, являются манипулятивными и вредят подросткам. В процессе судебного разбирательства ByteDance была вынуждена предоставить свои внутренние документы, которые должны были оставаться конфиденциальными во время процесса. Однако некорректные редакции документов в одном из исков позволили раскрыть «зачернённые» разделы. Из них следует, что компания знала о потенциальном возникновении детской зависимости от приложения. В документах TikTok указывается точное количество просмотров, необходимое для формирования привычки: 260 видео. По мнению следователей, на это требуется всего 35 минут непрерывного просмотра: «Видео TikTok могут длиться всего лишь 8 секунд и автоматически воспроизводиться для зрителей в быстрой последовательности. Таким образом, менее чем за 35 минут среднестатистический пользователь, скорее всего, станет зависимым от платформы».  В поданных исках также утверждается, что TikTok знала, что длительное использование приложения вредно для умственного и социального развития детей. Согласно собственному исследованию TikTok, «компульсивное использование коррелирует с множеством негативных последствий для психического здоровья, таких как потеря аналитических навыков, формирования памяти, контекстного мышления, глубины разговора, эмпатии и повышенная тревожность». Использование приложения мешает выполнению основных социальных функций, приводит к нарушениям сна и усложняет общение с близкими людьми. Сторона обвинения утверждает, что представленный TikTok для защиты детей инструмент экранного времени был всего лишь пиар-ходом, так как ограничение продолжительности просмотра по умолчанию составляло 60 минут. Это подтверждается данными TikTok — подростки проводили около 108,5 минут в день до появления инструмента и около 107 минут после. Adobe выпустила инструмент для защиты контента от искусственного интеллекта

08.10.2024 [18:02],

Сергей Сурабекянц

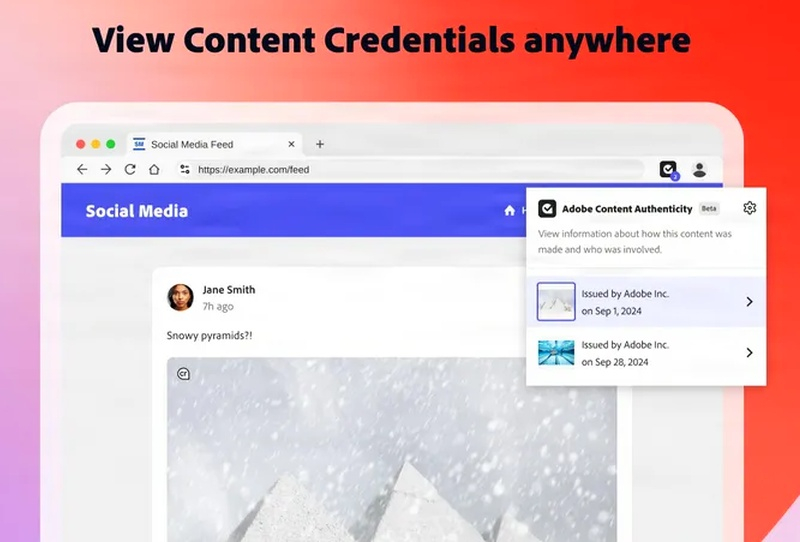

Adobe представила бесплатное веб-приложение Content Authenticity, которое позволяет создателям контента применять теги атрибуции к своим изображениям, видео и аудио, и запрещать их использование для обучения ИИ. Приложение служит централизованным хабом для платформы Adobe Content Credentials, интегрирующей в цифровой контент защитные метаданные с информацией о создателе, владельце и факте использования инструментов ИИ при создании произведения.

Источник изображений: Adobe Content Authenticity будет интегрироваться с моделями ИИ Adobe Firefly, а также с Photoshop, Lightroom и другими приложениями Creative Cloud, которые уже поддерживают учётные данные контента. Особенно важно, что учётные данные можно применить к любому изображению, видео и аудиофайлу, а не только к созданному при помощи инструментов Adobe. Adobe утверждает, что учётные данные крайне сложно удалить, даже если сделать снимок экрана с защищённым контентом. Вся информация может быть восстановлена с помощью комбинации цифровых отпечатков, невидимых водяных знаков и криптографических метаданных. Во всяком случае тому, кто захочет обойти эти средства защиты, придётся приложить значительные усилия. Adobe упростила проверку наличия Content Credentials на веб-сайтах, которые не предоставляют эту информацию своим пользователям. Веб-приложение Content Authenticity включает инструмент, который восстанавливает и отображает эти метаданные и историю редактирования, а расширение Content Authenticity для Google Chrome, бета-версия которого уже доступна, сможет проверять контент непосредственно на веб-странице. Content Authenticity также позволяет пользователям защитить свою работу от использования для обучения генеративных моделей ИИ. Собственные модели Adobe обучаются только на лицензированном или общедоступном контенте, но эти средства защиты предназначены для широкого применения к моделям, созданным другими компаниями, — если эти организации его поддерживают. Adobe «активно работает над тем, чтобы стимулировать принятие этой настройки в масштабах всей отрасли». Adobe утверждает, что привлекла 3700 организаций для поддержки своей инициативы Content Authenticity. Успех начинания зависит от того, сколько технологических и ИИ-компаний его поддержат. На данный момент известно лишь об одном стартапе, который взял на себя обязательство поддерживать эту функцию прямо сейчас. Остаётся надеяться, что глобальные поставщики ИИ, такие как OpenAI и Google, последуют этому примеру. Веб-приложение Content Authenticity будет запущено в публичной бета-версии в первом квартале 2025 года. Для его использования достаточно бесплатной учётной записи Adobe. Выпуск приложения станет серьёзным обновлением системы Content Credentials, которое устранит многие критические замечания, высказанные создателями контента. Концепция изменилась: пароли из наборов случайных символов больше не считаются хорошими

05.10.2024 [10:21],

Анжелла Марина

Использование сложных паролей с комбинацией различных типов символов и регулярная смена паролей признана Национальным институтом стандартов и технологий США (NIST) малоэффективной практикой, сообщает Forbes. Хакеры легко взламывают такие пароли. NIST опубликовал новые рекомендации для пользователей и компаний в рамках второго публичного документа NIST SP 800-63-4 по цифровой идентификации.

Источник изображения: Copilot Многие годы считалось, что для надёжности пароли должны быть максимально сложными, включать заглавные и строчные буквы, цифры и специальные символы. Предполагалось, что такие пароли будет сложнее угадать или взломать с помощью специальных программ. Однако со временем эксперты пришли к выводу, что чрезмерная сложность паролей приводит к обратному эффекту. Согласно новому руководству, NIST больше не настаивает на соблюдении строгих правил, касающихся сложности паролей, а вместо этого рекомендует делать их длиннее. Причин для этого оказалось несколько. Во-первых, как показали исследования, пользователям сложно запоминать сложные пароли, что часто приводит к тому, что они начинают использовать один и тот же пароль на разных сайтах или придумывают слишком простую комбинацию символов, лишь бы соответствовать минимальным требованиям. Примером может служить пароль вроде «P@ssw0rd123», который технически соответствует сложным условиям, но легко поддаётся угадыванию. Во-вторых, требование менять пароли каждые 60-90 дней, которое ранее было распространённой практикой во многих организациях, также больше не рекомендуется. Это требование часто только ухудшало ситуацию, так как приводило к созданию менее надёжных паролей из-за необходимости их частой смены. NIST рекомендует отказаться от сложных паролей в пользу длинных и простых, и объясняет почему. Сила пароля часто измеряется понятием энтропии — количеством непредсказуемой комбинации символов. Чем выше энтропия, тем сложнее злоумышленникам взломать пароль методом подбора. Хотя сложность пароля может увеличивать энтропию, длина пароля на основе простых символов, как выяснилось, играет гораздо более важную роль. NIST предлагает использовать длинные пароли, которые легко запомнить, в частности, фразы из нескольких простых слов. Например, пароль в форме фразы «bigdogsmallratfastcatpurplehatjellobat» будет как безопасным, так и удобным для пользователя, хорошо знающим английский язык. Такой пароль сочетает в себе высокую энтропию и лёгкость использования, что помогает избежать небезопасных привычек, таких как записывание паролей или повторное их использование. Хотя современные технологии значительно упростили взлом коротких, но сложных паролей, тем не менее даже самые продвинутые алгоритмы сталкиваются с трудностями при попытке взлома длинных паролей из-за огромного числа возможных комбинаций. В качестве недавнего примера можно привести изменение пароля мэра Нью-Йорка Эрика Адамса (Eric Adams). Он заменил свой четырёхзначный код на шестизначный на личном смартфоне перед тем, как передать его правоохранительным органам. Это изменение увеличило количество возможных комбинаций подбора символов с 10 тысяч до 1 миллиона. На сегодняшний день NIST рекомендует компаниям разрешить пользователям создавать пароли длиной до 64 символов. Такой длинный пароль, даже если он состоит только из строчных букв и знакомых слов, будет чрезвычайно сложен для взлома. А если добавить к нему заглавные буквы и символы, взлом такого пароля станет практически невозможным. Таким образом, в новых рекомендациях NIST сделал акцент на длину пароля как на главный фактор его безопасности. В Калифорнии приняли законы о защите артистов от искусственного интеллекта

18.09.2024 [19:53],

Сергей Сурабекянц

Достижения в области генеративного ИИ ставят под угрозу существование многих творческих профессий. Актёры опасаются, что имитация их образов может стать обычным явлением. Губернатор Калифорнии Гэвин Ньюсом (Gavin Newsom) подписал 17 сентября два законопроекта, которые призваны помочь актёрам, музыкантам и другим исполнителям защитить свои цифровые копии в аудио- и визуальных постановках от копирования при помощи искусственного интеллекта.

Источник изображения: unsplash.com Подписание этих законопроектов стало реакцией на обоснованную обеспокоенность общества в отношении бума искусственного интеллекта, в процессе которого большие языковые модели, обученные на соответствующем материале, в состоянии создавать фейковые видео, изображения и аудиоматериалы, с высокой точностью имитирующие реальных людей. В связи с этим многие эксперты подняли правовые и этические вопросы использования ИИ. Один из законопроектов, подписанных Ньюсомом, требует, чтобы в «контрактах указывалось использование созданных ИИ цифровых копий голоса или образа исполнителя, а исполнитель должен быть профессионально представлен при обсуждении контракта». Другой законопроект запрещает «коммерческое использование цифровых копий умерших исполнителей в фильмах, телешоу, видеоиграх, аудиокнигах, звукозаписях и многом другом без предварительного получения согласия наследников этих исполнителей». В марте губернатор Теннесси Билл Ли (Bill Lee) подписал подобный законопроект, направленный на защиту артистов, включая музыкантов, от несанкционированного использования их образов и голосов искусственным интеллектом. Ранее администрация президента США пыталась оказать давление на законодателей с целью регулирования ИИ, но поляризованный Конгресс США, где республиканцы контролируют Палату представителей, а демократы контролируют Сенат, не добился большого прогресса в разработке и принятии эффективного законодательства. Евросоюз смог дальше продвинуться в этом направлении: европейский «Закон об ИИ», основанный на оценке рисков, вступил в силу 1 августа 2024 года. Положения документа будут внедряться поэтапно вплоть до середины 2026 года. Уже через шесть месяцев планируется обеспечить соблюдение запретов на несколько видов использования ИИ в конкретных сценариях. Конференция «Сохранить всё: безопасность информации» пройдёт в Москве 24 октября и станет площадкой для диалога государства, бизнеса и граждан

10.09.2024 [10:00],

Андрей Крупин

В конце января 2024 года Госдума в первом чтении приняла законопроект, который предполагает введение оборотных штрафов и уголовной ответственности для граждан, компаний и должностных лиц, допустивших утечку. По словам эксперта IT-права и кибербезопасности, управляющего RTM Group Евгения Царёва, вопрос защиты данных всегда был актуален. Но сегодня, когда своё внимание на него обратило ещё и государство, этот интерес будет только расти.  Однако, по мнению эксперта, не нужно переоценивать опасность от оборотных штрафов для коммерческих предприятий. «Российский бизнес функционирует в огромном поле неопределённости, на которое не может повлиять, а такой риск, как утечка данных, вполне реально обработать и снизить максимально. Вопрос в желании и/или необходимости. При этом нужно менять систему аккуратно и комплексно, — комментирует Евгений Царёв. — Например, инсайдер, который похитил базу работодателя, должен понести за это наказание. На противоправные действия сотрудников необходима адекватная реакция от правоохранительной и судебной систем. Вот так должны ставить вопрос организации перед властью, а не пытаться избежать штрафов». В вопросах защиты данных между государством, бизнесом и гражданами необходим открытый диалог без резких изменений правил игры. При этом важной составляющей этой коммуникации должна стать двусторонняя обратная связь. Площадкой для такого диалога 24 октября 2024 года в конгресс-центре Soluxe (г. Москва) станет конференция «Сохранить всё: безопасность информации».  Организаторы ожидают более 1500 участников. В двух параллельных тематических потоках без фокуса на конкретных продуктах и маркетингового хайпа более 40 специалистов в сфере защиты данных объединятся для поиска ответов на злободневные вопросы информационной безопасности. Среди приглашённых спикеров — представители Минцифры, ФСТЭК России, Ассоциации больших данных, Ассоциации юристов России и других организаций, влияющих на сферу безопасности данных, эксперты ИБ-отрасли, а также опытные практики — CISO и CIO крупнейших компаний. Таким образом, конференция станет масштабным пространством для дискуссий и агрегатором экспертизы по вопросам защиты данных. Ознакомиться с информацией о конференции можно на сайте мероприятия saveall.garda.ai. Про приведённой ссылке также можно найти сведения о программе мероприятия и приглашённых спикерах, оставить заявку на участие и решить прочие организационные вопросы. IT-преступления нанесли ущерб на 99 млрд рублей с начала года

04.09.2024 [12:39],

Владимир Мироненко

За первые семь месяцев 2024 года в России было зарегистрировано 577 тысяч IT-преступлений, из которых 437 тысяч были связаны с мошенничеством и хищениями, сообщили «Ведомости» со ссылкой на выступление заместителя начальника Следственного департамента МВД Даниила Филиппова в рамках сессии «Цифровая безопасность и ответственность бизнеса» на Восточном экономическом форуме. Он отметил, что преступления в сфере IT составляют больше 30 % от их общего количества.

Источник изображения: TheDigitalArtist / Pixabay Ущерб от подобных преступлений уже достиг 99 млрд рублей с начала года, тогда как в прошлом году ущерб от преступлений, связанный с IT-технологиями и при их помощи, оценивается в 156 млрд рублей, рассказал Филиппов. В свою очередь, начальник отдела по надзору за исполнением законов в сфере информационных технологий и защиты информации Генпрокуратуры Олег Кипкаев отметил, что за последние 2,5 года средствами надзора были устранены почти 155 тысяч нарушений нормативных требований в сфере цифровых технологий, электронных систем и защиты информации, в том числе при функционировании объектов критической информационной инфраструктуры в органах власти, учреждениях и организациях. Также в этом году был заблокирован доступ почти к 40 тысячам ресурсов, нарушающих законодательство (фишинговые атаки, предложения о продаже поддельных документов). Кипкаев подчеркнул, что выявляемые нарушения свидетельствуют об уязвимости конфиденциальной информации в цифровом пространстве, в связи с чем необходимо внедрять более эффективные меры её защиты. Говоря об обработке персональных данных, работник Генпрокуратуры отметил, что «коммерческие организации стремятся накапливать такие данные при минимальных расходах на информационную безопасность». По-прежнему является проблемой принуждение компаниями граждан к согласию на обработку персональных данных, из-за чего те зачастую лишены выбора. «Нужно исключить избыточный сбор информации и перейти к принципу уничтожения данных после достижения целей их сбора», — заявил Кипкаев. Член комитета Госдумы по информационной политике, информационным технологиям и связи Антон Немкин сообщил, что самыми уязвимыми с точки зрения кибербезопасности остаются регионы, объяснив это отсутствием возможности обучать сотрудников и проводить профилактическую работу по кибербезопасности. По его словам, субъекты РФ ежедневно теряют несколько десятков миллионов рублей, которые поступают от граждан мошенникам из-за отсутствия у людей элементарных знаний о цифровой гигиене. В свою очередь, депутат Госдумы, член комитета по развитию Дальнего Востока и Арктики Николай Новичков предупредил о грядущих угрозах, исходящих от искусственного интеллекта. «Ещё всё впереди, и мы даже представить не можем, какие преступления может совершать искусственный интеллект, потому что его возможности растут в геометрической прогрессии», — заявил он. Подытоживая дискуссию, сенатор Артем Шейкин обратил внимание участников сессии на ещё одну проблему в сфере киберпреступлений, касающуюся возмещения вреда, нанесённого гражданам. По его словам, оборотные штрафы не гарантируют в полной мере возмещения за похищенные данные ни морального, ни материального ущерба. Поэтому в Совфеде сейчас обсуждается инициатива о необходимости наличия у компаний, оперирующих данными, финансового обеспечения, «чтобы у них в случае утечки данных была возможность для выплат гражданам морального ущерба». Путь в кибербезопасности: обучение и развитие

17.07.2024 [13:26],

Андрей Созинов

Кибербезопасность — относительно новое направление в IT, характеризующееся постоянно растущим спросом на специалистов с разнообразными навыками, от анализа угроз до разработки защитных систем. Специалистов в этой сфере ждут в банках, в финтех-компаниях, на промышленных и других предприятиях. С чего начать карьерный путь, где получать знания и почему важно следить за ключевыми событиями в сфере, рассказывает Станислав Козловский, эксперт по кибербезопасности.

Станислав Козловский, эксперт по кибербезопасности Где учиться на специалиста по кибербезопасности Фундаментальную базу и необходимые для старта в сфере информационной безопасности навыки можно приобрести, обучаясь даже в непрофильных вузах. Это Станислав Козловский подтверждает своим примером. «Я начал получать юридическое образование в МГЮА имени Кутафина, что, неожиданно для многих. Вуз дал отличную базу для работы в кибербезопасности: юридический подход к анализу рисков и соблюдению нормативных актов – неразрывно связан с моей работой в сфере кибербезопасности, обеспечивая комплексный подход к защите информации», – подчеркивает он. Затем Станислав продолжил изучать информационную безопасность более углубленно, получил высшее профильное образование, вступил в профессиональные сообщества — IEEE и Australian Computer Society, и активно продолжает участвовать в них, получая доступ к актуальной информации по последним угрозам и способам защиты, новейшим научным разработкам и результатам передовых исследований, а также к профессиональным дискуссиям. Держать руку на пульсе: какие инструменты и базы нужны для работы Специалисты в своей ежедневной работе используют широкий спектр инструментов, и каждый из них играет ключевую роль в обеспечении высокого уровня безопасности. В их числе Станислав Козловский отмечает Wireshark, который использует для глубокого анализа сетевого трафика. Этот инструмент помогает выявлять скрытые аномалии, потенциальные атаки, анализ пакетов позволяет определить источник атаки, методы проникновения и передаваемые данные – для реагирования на инциденты это критично. Burp Suite незаменим при тестировании на проникновение веб-приложений – инструмент идентифицирует уязвимости, например, SQL-инъекции, межсайтовый скриптинг (XSS) и другие. «Для проведения этических пентестов специалисты по информационной безопасности используют Metasploit, имитируя реальные атаки. Это позволяет оценивать эффективность существующих мер безопасности, определять слабые места в системе. Эффективное сканирование сети на предмет обнаружения работающих хостов, открытых портов и сервисов осуществляется посредством Nmap, это первый шаг в любом аудите безопасности. Для глубокого анализа уязвимостей системы использую Nessus – инструмент автоматизирует и процесс поиска, и классификацию известных уязвимостей, и это помогает существенно экономить время», – объясняет Станислав Козловский. Станислав подчеркивает, что регулярно следит за публикациями ведущих компаний в области кибербезопасности, таких как Symantec, FireEye, Cisco, Palo Alto Networks и Check Point, за новостями в специализированных изданиях, а также активно использует профессиональные ресурсы, подобные MITRE ATT&CK, для систематизации знаний об угрозах. В частности, MITRE ATT&CK с ее тактиками, техниками и процедурами (TTP) современных атак, ресурсы OWASP, предоставляющие ценную информацию по безопасности веб-приложений, и US-CERT с актуальными сообщениями и отчетами об угрозах информационной безопасности, являются неотъемлемой частью его профессиональной деятельности. Практика и обмен опытом В том, что касается практики, Станислав Козловский выделяет виртуальные лаборатории TryHackMe и Hack The Box. В них он оттачивает навыки анализа систем, проникновения, противодействия атакам в безопасной среде, а также участвует в специализированных соревнованиях. «Я принимаю участие в CTF-соревнованиях и считаю это отличной возможностью для решения сложных задач в условиях ограниченного времени, совершенствования навыков решения проблем. Это развивает мои навыки критического мышления, умение быстро находить и анализировать информацию, эффективно управлять временем и систематически подходить к решению проблем. А также это позволяет мне оставаться в курсе последних техник атак», – отмечает Станислав Козловский. Также он регулярно участвует в конференциях Positive Hack Days и KazHackStan, в рамках которых общается с ведущими специалистами в области кибербезопасности, узнает о последних исследованиях и технологиях. На таких мероприятиях проходят презентации новых инструментов, обсуждаются современные угрозы. Обсуждать технические вопросы, обмениваться опытом и практикой Станислав предпочитает на онлайн-форумах и в сообществах – например, на Reddit в тредеr/netsec и LinkedIn. Базу знаний он расширяет благодаря регулярному чтению научных статей, отчетов и блогов по кибербезопасности, а разработка собственных скриптов и инструментов позволяет автоматизировать рутинные задачи, повышая эффективность работы, освобождая время для решения более сложных проблем. Задачи и вызовы: чем занимаются в сфере кибербезопасности Спектр задач, их специфика зависят от конкретного проекта, его формата. Станислав Козловский вспоминает, что в рамках командных проектов он принимал участие в оценке рисков и внедрении систем защиты для крупных финансовых организаций. «Я проводил анализ существующей инфраструктуры безопасности, выявлял уязвимости, занимался разработкой рекомендаций по улучшению безопасности, принимал непосредственное участие во внедрении новых решений. В частности, в проекте по миграции в облако я был ответственным за разработку стратегии защиты облачной инфраструктуры, включая конфигурацию сетевых брандмауэров, систем детектирования интрузий (IDS/IPS) и систем предотвращения утраты данных (DLP)», – рассказывает он. Также приходилось руководить разработкой плана реагирования на инциденты, принимать участие в проведении симуляций кибератак и обучать команду эффективным методам реагирования. Для сотрудников своей компании Станислав Козловский проводит внутренние тренинги по специфическим инструментам (например, сканированию периметра с помощью Qualys) и методам кибербезопасности. Регулярно он проводит обучение для коллег, рассказывая о последних угрозах и методах их нейтрализации, поддерживает младших специалистов как наставник, помогая им развивать свои навыки и разбираться в сложных технических вопросах. Перспективные направления кибербезопасности Одним из наиболее перспективных направлений кибербезопасности Станислав Козловский считает AI и планирует развиваться именно в этой сфере, разрабатывая на ее основе новые решения и методы. «Искусственный интеллект (ИИ) становится ключевым игроком в сфере кибербезопасности, предлагая новые инструменты для выявления и предотвращения угроз. С его помощью можно анализировать огромные объемы данных в реальном времени, что позволяет обнаруживать аномалии и потенциальные атаки до того, как они нанесут ущерб», – отмечает Станислав. Немаловажно и то, что ИИ может адаптироваться к эволюционирующим киберугрозам, обучаясь на предыдущем опыте, и это повышает эффективность защитных систем. Однако важно также учитывать этические аспекты и риски, связанные с использованием ИИ, включая возможность ложных срабатываний и уязвимость самих алгоритмов. В целом, убежден Станислав Козловский, интеграция ИИ в кибербезопасность открывает новые горизонты, но требует внимательного подхода к внедрению. Для регистрации в программе дополнительной защиты Google теперь достаточно только Passkey

10.07.2024 [17:28],

Владимир Мироненко

Google упростила регистрацию учётных записей в программе дополнительной защиты (Advanced Protection Program), предназначенной для тех, кто подвержен риску целенаправленных онлайн-атак. Теперь это можно сделать с помощью одного ключа доступа (Passkey), используя встроенную биометрическую аутентификацию телефона Pixel или iPhone, тогда как ранее для регистрации требовались два физических ключа безопасности.

Источник изображения: Google Программой дополнительной защиты пользуются, например, те, кто задействован в политических кампаниях, или журналисты, использующие для публикаций конфиденциальную информацию, требующую защиты от взлома и утечек. При запуске программы требовались два физических ключа безопасности для её активации, а также пароль для последующего входа в систему. В 2023 году компания упростила вход в систему и задействовала метод входа без пароля, который позволяет пользователям безопасно входить в свои учётные записи, приложения и службы, используя встроенную аутентификацию на своих устройствах. Но для регистрации в программе всё равно были нужны два физических ключа безопасности. Чтобы присоединиться к программе дополнительной защиты, нужно перейти на её страницу и выполнить необходимые шаги по настройке. В конце настройки пользователю будет предоставлен выбор: настроить ключ доступа или физический ключ безопасности. На случай, если аккаунт вдруг окажется заблокированным, необходимо указать для восстановления номер телефона, адрес электронной почты или второй ключ доступа. |