|

Опрос

|

реклама

Быстрый переход

Хакеры опубликовали ключи BIOS для 57 моделей ноутбуков MSI — теперь их стало намного проще взломать

06.05.2023 [00:16],

Николай Хижняк

Хакерская группа Money Message упростила взлом ноутбуков компании MSI, опубликовав конфиденциальные ключи сертификации программного обеспечения для продуктов производителя, похищенные ранее с серверов самой MSI. Теперь злоумышленники могут заражать ноутбуки под видом официальных BIOS, и система не заметит подвоха.

Источник изображения: Pete Linforth / pixabay.com В прошлом месяце серверы MSI подверглись хакерской атаке. Злоумышленники похитили конфиденциальные данные и пригрозили их опубликовать, если MSI не заплатит им выкуп в размере нескольких миллионов долларов. Судя по всему, компания не пошла на сделку с хакерами, поэтому последние в четверг на своём сайте в даркнете опубликовали различные закрытые данные производителя, включая ключи аутентификации программного обеспечения для ноутбуков MSI. Компания Binarly, занимающаяся вопросами кибербезопасности, проанализировала слитые хакерами данные и подтвердила, что в них помимо прочего содержатся ключи BIOS для 57 моделей ноутбуков компании. Binarly опубликовала на своей странице в репозитории GitHub список затронутых моделей ноутбуков.

Скриншот с частью похищенных данных. Источник изображения: PCMag Эти ключи носят важное значение, поскольку MSI использует их для сертификации обновлений своего программного обеспечения. Без них компьютер будет воспринимать обновление ПО как ненадёжное и потенциально вредоносное. Теперь эти ключи могут оказаться не в тех руках и использоваться для подписи вредоносного кода, но системой он будет восприниматься, как официальный от производителя. «Ключи подписи к ПО позволяют злоумышленнику создавать вредоносные обновления прошивки, которые могут быть доставлены на систему жертвы через обычные процессы обновления BIOS с помощью инструментов обновления MSI», — прокомментировал в разговоре с изданием PCMag глава компании Binarly Алекс Матросов (Alex Matrosov). Посредством ключей вредоносное ПО может оказаться на компьютере пользователя через фейковые сайты или электронные письма, якобы от MSI. Однако по словам Матросова, ключевой вектор атаки в данном случае будет проводиться через «вторичную загрузку» — после того, как вредоносное ПО окажется на компьютере жертвы посредством загрузки через браузер или фишинговую атаку. Большинство антивирусных систем в этом случае просто проигнорируют вредоносное ПО на компьютере, поскольку посчитают, что оно подписано самим производителем. Ещё одной проблемой является утечка ключей для Intel Boot Guard, которая обеспечивает аппаратную защиту целостности загрузки BIOS, отслеживает несанкционированные блоки загрузки и запрещает их исполнение. По данным Binarly, в утёкших данных MSI содержатся ключи Intel Boot Guard для 117 продуктов компании. При этом отмечается, что технология Intel Boot Guard используется во многих сегментах. «Утечка ключей Intel BootGuard накладывает отпечаток на всей экосистеме, а не только на продуктах MSI, и делает эту функцию безопасности бесполезной», — говорит Матросов. В MSI и Intel на запрос комментариев PCMag не ответили. К настоящему моменту в MSI лишь посоветовали своим пользователям не скачивать её софт из неофициальных источников. По мнению Матросова, у MSI очень ограничен выбор возможных решений этой проблемы. «Мне кажется, что MSI оказалась в очень затруднительной ситуации, поскольку для обновления ключей на новые безопасные потребуется использовать старые ключи, которые были похищены. Я не думаю, что у компании имеется некий механизм, позволяющий просто отозвать скомпрометированные ключи», — добавил эксперт. Власти России утвердили концепцию информационной безопасности детей

05.05.2023 [14:06],

Владимир Фетисов

Правительство России утвердило концепцию информационной безопасности детей. Этот документ будет действовать бессрочно. Соответствующее сообщение опубликовано в Telegram-канале правительства.

Источник изображения: hitesh0141 / Pixabay Отмечается, что в интернете дети могут сталкиваться с разными опасностями, включая злоумышленников, которые под видом сверстников выясняют личные данные ребёнка и членов его семьи с целью дальнейшей манипуляции этой информацией в преступных целях. Поэтому в рамках новой концепции предполагается реализация ряда мер, направленных на пресечение подобной деятельности. «Концепцией предлагается: объединить усилия государства и родительского сообщества, сформировать и внедрить в образовательный процесс уроки информационной безопасности, научить школьников безопасному поведению в интернете, повысить цифровую грамотность ребят, развивать социально значимые проекты в печатных и электронных СМИ», — сказано в сообщении правительства. Также предполагается, что для родителей, учителей, работников детских и юношеских библиотек, а также других специалистов будут проводить специальные мероприятия, в рамках которых им расскажут о правилах безопасного поведения в интернете и средствах защиты от доступа к деструктивной информации. Правительство рекомендует регионам учитывать новую концепцию при организации мероприятий по обеспечению информационной безопасности детей и ежегодно передавать Минцифры отчёты о проведении соответствующих мероприятий. В это же время Минцифры будет отчитываться перед правительством о ходе реализации новой концепции. ChatGPT и другие нейросети стали использовать для создания спам-сайтов

02.05.2023 [16:10],

Матвей Филькин

Исследовательская организация NewsGuard, оценивающая новостные ресурсы с точки зрения экспертизы и качества публикуемой информации, обнаружила 49 сайтов, которые используют инструменты искусственного интеллекта, такие как ChatGPT, для создания дешёвого контента. Аналитики прогнозируют, что в будущем количество таких спам-площадок будет только увеличиваться.

Источник изображения: Pixabay Чат-боты с искусственным интеллектом стали всё чаще использоваться контентными агентствами для создания новостных статей и сообщений в блогах в надежде на получение дохода от рекламы. По словам NewsGuard, такие площадки генерируют огромные объёмы низкокачественного контента на различные темы и публикуют сотни статей в день с повторяющимися фразами. Всё это свидетельствует об использовании ИИ-инструментов. В подавляющем большинстве случаев сайты, идентифицированные организацией, часто имеют общие названия (например, Biz Breaking News и Market News Reports) и заполнены рекламными блоками, которые покупаются и продаются автоматически. При этом контент некоторых ресурсов содержит дезинформацию и вопиющую ложь. По мнению экспертов, создатели таких сайтов экспериментируют, чтобы найти то, что эффективно, и будут продолжать создавать фермы контента, учитывая низкие затраты на его производство. Многие авторитетные новостные агентства также экспериментируют с использованием ИИ для снижения затрат на производство контента — иногда с нежелательными результатами. К примеру, когда издательство CNET начало использовать ИИ для помощи в написании новостей, проверка выходных данных системы обнаружила ошибки более чем в половине опубликованных материалов. Samsung полностью запретила сотрудникам использовать аналоги ChatGPT на служебных устройствах

02.05.2023 [07:47],

Алексей Разин

В начале прошлого месяца южнокорейский гигант Samsung Electronics уже выразил озабоченность фактами передачи сотрудниками конфиденциальной информации на серверы ChatGPT, а теперь персонал компании столкнулся с полным запретом на использование систем генеративного искусственного интеллекта на служебных устройствах. Даже использование чат-ботов на персональных устройствах рекомендовано ограничить.

Источник изображения: Samsung Electronics По информации Bloomberg, сотрудники Samsung Electronics получили рассылку с требованием не использовать на служебных устройствах инструменты для работы с ИИ типа ChatGPT, Google Bard и Microsoft Bing, поскольку передаваемая на серверы сторонних компаний информация может быть критически важной и секретной. Эти чат-боты запрещено использовать на любых устройствах, подключенных к корпоративной сети Samsung Electronics. Сотрудникам также рекомендовано тщательно следить за характером информации, передаваемой в такие системы с персональных устройств. Запрещается передавать с личных устройств сотрудников служебную информацию или персональные данные, связанные с интеллектуальной собственностью компании. Нарушителям грозят серьёзные меры воздействия вплоть до увольнения. По итогам проведённого в прошлом месяце опроса сотрудников Samsung выяснила, что 65 % респондентов считают использование инструментов для работы с ИИ потенциальным каналом утечки чувствительной информации. Руководство корейской корпорации готовит условия для безопасного использования подобных инструментов сотрудниками, но пока им придётся придерживаться предложенных ограничений. По всей видимости, Samsung хочет создать собственную систему генеративного искусственного интеллекта, которая поможет повысить производительность труда персонала. Растущая озабоченность клиентов в сфере информационной безопасности осознаётся и руководством OpenAI, которая запустила популярный чат-бот ChatGPT. В прошлом месяце в нём появилась функция «инкогнито», позволяющая блокировать содержимое чата от использования разработчиками для тренировки языковой модели. Google добавила в сервисы кибербезопасности ИИ на большой языковой модели Sec-PaLM

25.04.2023 [14:47],

Владимир Мироненко

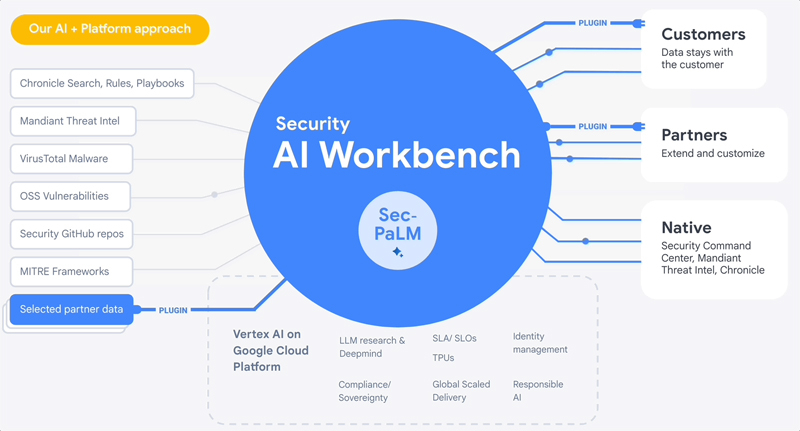

Google анонсировала пакет кибербезопасности Cloud Security AI Workbench, основанный на специализированной большой языковой модели (LLM) для обеспечения безопасности Sec-PaLM. По словам компании, Sec-PaLM «настроена для сценариев использования в сфере безопасности», включая анализ уязвимостей программного обеспечения, вредоносного софта, индикаторов угроз и поведенческих профилей субъектов угроз.

Источник изображения: Google Пакет Cloud Security AI Workbench имеет ряд новых инструментов на базе ИИ, таких как Mandiant Threat Intelligence AI, который будет использовать Sec-PaLM для поиска, обобщения и устранения угроз безопасности. Сервис VirusTotal, выполняющий анализ подозрительных файлов и ссылок на наличие вирусов и вредоносных программ, будет использовать Sec-PaLM, чтобы помочь подписчикам анализировать и объяснять поведение потенциально вредоносных скриптов, а также более точно определять, какие скрипты на самом деле представляют угрозу. Поскольку Security AI Workbench построен на инфраструктуре Vertex AI Google Cloud, клиенты смогут контролировать безопасность данных с помощью возможностей корпоративного уровня, включая изоляцию и защиту данных. Первым партнёром, использующим Security AI Workbench, станет Accenture. Sec-PaLM также окажет помощь клиентам Chronicle Security Operations в выявлении первоначальных заражений, определении приоритетов воздействия и сдерживания угроз. Тем временем пользователи Google Security Command Center AI получат «вразумительные» объяснения подверженности атакам, рекомендации по смягчению последствий заражения, перечень рисков для безопасности и обеспечения конфиденциальности. Компания подчеркнула, что запуск Cloud Security AI Workbench никак не связан с ажиотажем вокруг генеративного ИИ, поскольку «Sec-PaLM основана на многолетних фундаментальных исследованиях ИИ, проведённых Google и DeepMind, а также на большом опыте команд по безопасности». Как отметил ресурс TechCrunch, пока неясно, насколько хорошо Sec-PaLM работает на практике». «Конечно, рекомендуемые меры по смягчению последствий и перечень рисков звучат дельно, но стали ли эти предложения лучше и точнее, потому что их создала модель ИИ?» — задаётся вопросом TechCrunch. Cisco опасается ChatGPT — софт с ИИ усложнит защиту от фишинговых атак

25.04.2023 [11:15],

Матвей Филькин

Cisco Systems прогнозирует, что программное обеспечение с искусственным интеллектом, такое как ChatGPT от OpenAI, в перспективе способно значительно усложнить пресечение фишинговых атак, что потребует от компаний внедрения новых средств защиты.

Источник изображения: Freepik Около 80 % незаконного доступа к компьютерным системам уже осуществляется посредством фишинга, когда хакеры рассылают электронные письма или текстовые сообщения людям, надеясь обманом заставить их открыть вредоносную ссылку. По словам главы подразделения безопасности и совместной работы Cisco, Джиту Патела (Jeetu Patel), инструменты ИИ могут быстро подстроить эти послания, привлекая больше аудитории к хакерским схемам. До сих пор фишинговые электронные письма было относительно легко обнаружить, потому что они не были персонализированы для отдельных получателей, а также имели орфографические ошибки. С новым поколением атак будет труднее рассчитывать на то, что люди смогут обнаружить уловку, что увеличит угрозу попыток вымогательства и шантажа. По словам Джиту Патела, решение заключается в оперативном анализе содержимого интернет-трафика и выявлении закономерностей, указывающих на неблагоприятный исход от сообщения. Эксперт заявляет, что компания, занимающая лидирующие позиции на рынке сетевого оборудования, может использовать своё положение для анализа потоков данных. «Безопасность — это игра с данными. Чем больше у вас данных, тем легче обнаружение аномалий», —добавил он. Хакерская атака на 3CX стала возможна благодаря более ранней атаке на цепочку поставщиков ПО

23.04.2023 [14:36],

Владимир Мироненко

Компания Mandiant, специализирующаяся на вопросах кибербезопасности, сообщила, что нашла нулевого клиента — исходного источника хакерской атаки, в результате которой было взломано приложение для VoIP-телефонии компании 3CX, что затронуло большую часть её 600 тыс. клиентов.

Источник изображения: Pixabay По словам компании, взлом компьютера сотрудника 3CX стал возможен благодаря более ранней атаке на цепочку поставок программного обеспечения, проведённой хакерами, взломавшими компьютерные сети 3CX, в результате которой было заражено приложение разработчика финансового ПО Trading Technologies. Хакерам удалось внедрить бэкдор в приложение X_Trader компании Trading Technologies, которое после установки на компьютер сотрудника 3CX позволило хакерам добраться до сервера 3CX, используемого для разработки ПО, повредить установочное приложение 3CX и заразить компьютеры клиентов компании. Считается, что сделавшая это хакерская группа, известная как Kimsuky, Emerald Sleet (или Velvet Chollima), работает на правительство Северной Кореи. «Это первый случай, когда мы нашли конкретные доказательства того, что атака на цепочку поставок программного обеспечения привела к другой атаке на цепочку поставок программного обеспечения», — заявил Чарльз Кармакал (Charles Carmakal), технический директор Mandiant Consulting. Trading Technologies прекратила поддержку X_Trader в 2020 году, хотя это приложение было доступно для скачивания до 2022 года. Mandiant считает, основываясь на цифровой подписи программы X_Trader, что компрометация цепочки поставок Trading Technologies произошла до ноября 2021 года, в то время как последующая атака на цепочку поставок 3CX была выполнена в начале этого года. Представитель Trading Technologies сообщил ресурсу WIRED, что компания в течение 18 месяцев предупреждала пользователей о том, что X_Trader не будет поддерживаться c 2020 года. Он отметил, что X_Trader — инструмент для профессионалов трейдинга, поэтому непонятно как приложение оказалось в компьютере сотрудника 3CX. Представитель добавил, что 3CX не является клиентом Trading Technologies, и что компрометация приложения X_Trader никак не повлияет на её имеющееся программное обеспечение. Цель происшедшего взлома пока не выяснена. Mandiant допускает, что частично это связано с кражей криптовалюты. Ранее «Лаборатория Касперского» сообщила, что среди пострадавших клиентов 3CX были компании, имеющие отношение к криптовалютам. Но Кармакал считает, что с учётом масштаба хакерских атак на цепочки поставок это может быть лишь верхушкой айсберга. «Я думаю, со временем мы узнаем о гораздо большем количестве жертв, поскольку это связано с одной из этих двух атак на цепочки поставок программного обеспечения», — заявил он. |