|

Опрос

|

реклама

Быстрый переход

В драйверах графики Arm нашли опасные уязвимости — они затрагивают миллионы смартфонов и уже вовсю используются хакерами

03.10.2023 [10:29],

Павел Котов

Arm сообщила об уязвимостях, обнаруженных в драйверах графических процессоров серии Mali — они эксплуатируются злоумышленниками и затрагивают широкий ассортимент устройств, включая смартфоны Google Pixel и другие под управлением Android, а также хромбуки и другие Linux-устройства.

Источник изображения: Pete Linforth / pixabay.com «Локальный непривилегированный пользователь может выполнить запрещённую операцию, связанную с обработкой памяти графическим процессором, чтобы получить доступ к уже освобождённой памяти. Проблема исправлена для Bifrost, Valhall и в драйвере ядра для архитектуры графического процессора Arm 5 поколения. Есть свидетельства, что уязвимость может ограниченно целенаправленно эксплуатироваться», — говорится в заявлении Arm. Уязвимость позволяет злоумышленнику получить доступ к освобождённой памяти — это распространённый механизм загрузки вредоносного кода для эксплуатации других уязвимостей или установки шпионского ПО. Стоит отметить, что в заявлении Arm говорится о драйверах, а не о прошивке графических процессоров. Уязвимости присвоен номер CVE-2023-4211 — она затрагивает драйверы для графических подсистем семейств Midgard, Bifrost, Valhall и чипов пятого поколения. Предполагается, что уязвимости подвержены смартфоны Google Pixel 7, Samsung Galaxy S20 и S21, Motorola Edge 40, OnePlus Nord 2, ASUS ROG Phone 6, Redmi Note 11 и 12, Honor 70 Pro, Realme GT, Xiaomi 12 Pro, Oppo Find. X5 Pro и Reno 8 Pro, а также ряд телефонов на платформах MediaTek. В сентябрьском обновлении Google закрыла уязвимость для устройств линейки Pixel, а также для хромбуков — она устранена с патчами, датированными 1 сентября 2023 года и более поздними. Arm выпустила обновления драйверов под Linux. Разработчик, кроме того, упомянул уязвимости CVE-2023-33200 и CVE-2023-34970, которые тоже открывают доступ к уже освобождённой памяти. Для эксплуатации всех трёх уязвимостей хакеру необходим локальный доступ к устройству, либо, заставить жертву самостоятельно установить вредоносное приложение из неофициального репозитория. Пока неизвестно, на каких платформах и для каких устройств выпущены патчи, поэтому рекомендуется обращаться к производителю устройства. В Chrome и Firefox нашли опасную уязвимость нулевого дня, и ей уже пользуются хакеры

29.09.2023 [23:04],

Владимир Мироненко

Google выпустила 'экстренное обновление для браузера Google Chrome за номером 117.0.5938.132 для операционных систем Windows, macOS и Linux, призванное устранить критическую уязвимость нулевого дня с идентификатором CVE-2023-5217, которая может привести к переполнению буфера в кодеке VP8 в библиотеке libvpx. Хакеры уже эксплуатируют данную уязвимость.

Источник изображения: Pixabay Согласно исследованию безопасности Google, уязвимость связана с распространённой системой кодирования мультимедиа для формата файлов WebM открытого типа, в разработке которого принимала участие Google. Это может сделать уязвимыми для атак множество программ, от Chrome и Firefox до Skype и VLC, практически во всех основных операционных системах, а также программ, связанных с аппаратным обеспечением от AMD, NVIDIA и Logitech. Ресурс Ars Technica сообщил о том, что Mozilla уже подтвердила, что браузер Firefox имеет такую же уязвимость, отметив, что формат VP8 WebM используется в таком большом количестве программного обеспечения по всему миру, что это может превратиться в серьёзную проблему. Следует отметить, что уже вышло обновление Firefox 118.0.1, которым была устранена уязвимость CVE-2023-5217. Как указал ресурс PCWorld, конкретная уязвимость, по-видимому, существует только тогда, когда медиа-файлы кодируются, а не декодируются, поэтому в списке затронутых программ не обязательно должны быть все программы из числа использующих библиотеку libvpx. Российская компания предложила до $20 млн за уязвимости нулевого дня в iPhone и Android

28.09.2023 [12:07],

Павел Котов

Малоизвестная российская компания Operation Zero предложила вознаграждение до $20 млн за схемы атак, которые могут скомпрометировать iPhone или устройство под Android.

Источник изображения: opzero.ru Operation Zero позиционирует себя как российская платформа, скупающая у исследователей из сферы кибербезопасности схемы взлома устройств. Выплаты в размере от $200 тыс. до $20 млн компания готова перечислить за «мобильные эксплойты высшего уровня» в связи с «высоким спросом на рынке» — речь идёт о не известных прежде уязвимостях и ошибках, которые ещё не были исправлены разработчиком. Operation Zero интересует «полная цепочка» атаки, которая приводит к исполнению вредоносного кода на смартфоне, к повышению привилегий хакера или к обходу проверок безопасности ПО. Полученную информацию компания планирует передать покупателю в «стране, не входящей в НАТО». Отмечается также, что клиентами Operation Zero являются «только российские частные и правительственные организации», а эксплойты «не попадут не в те руки». Примечательно, что только в сентябре дважды поступали сообщения о том, что Apple закрывала по нескольку уязвимостей нулевого дня кряду, причём две из них под общим кодовым именем BLASTPASS эксплуатировались коммерческим шпионским ПО, а ещё три использовались злоумышленниками. В графике AMD, NVIDIA, Apple и других найдена уязвимость, которая позволяет одним сайтам похищать данные с других

27.09.2023 [17:48],

Павел Котов

Американские исследователи обнаружили в графических процессорах Apple, Intel, AMD, Qualcomm, Arm и NVIDIA уязвимость, из-за которой сайты с вредоносным кодом могут осуществлять кражу данных с других сайтов — это могут быть логины, пароли и любая другая отображаемая конфиденциальная информация.

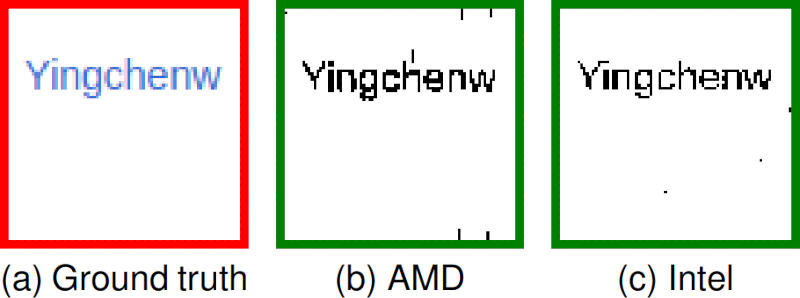

Источник изображения: nvidia.com Основанный на обнаруженной уязвимости тип атаки получил название GPU.zip — он позволяет использовать ресурсы графических процессоров для кражи данных с сайтов, страницы которых вставляются через элементы iframe на другие ресурсы, вредоносные. Исследователи обнаружили, что сжатие данных, которое обрабатывается интегрированными и дискретными видеокартами для повышения производительности, может оказаться побочным каналом кражи информации — она осуществляется попиксельно. Современные графические процессоры автоматически пытаются сжимать эти визуальные данные без участия ПО, которое этими данными оперирует — это делается для экономии ресурсов памяти и повышения производительности. Примечательно, что атака осуществляется в браузерах Chrome или Edge, но не работает в Firefox и Safari. В качестве условной жертвы исследователи взяли сайт «Википедия», код которого встроили через iframe на страницу собственного ресурса. Атака сработала на графических процессорах Apple, Intel, AMD, Qualcomm, Arm и NVIDIA. В случае с AMD Ryzen 7 4800U потребовалось около 30 минут для рендеринга целевых пикселей с точностью 97 %. В случае с Intel Core i7-8700 время увеличилось до 215 минут.

Разница между исходными и восстановленными данными. Источник изображения: hertzbleed.com Все графические процессоры используют собственные методы сжатия данных при выводе содержимого — они не документируются, но учёным удалось задействовать обратную инженерию в каждом случае. Для этого они воспользовались форматом векторной графики SVG и зафиксировали различия между чёрными и белыми пикселями в трафике DRAM. В работе описан способ кражи данных через встроенную графику, но аналогичный способ реализуется и через дискретную. Для осуществления атаки в браузере должны исполняться три условия:

В ответ за запрос представитель Google заявил, что защитить свои ресурсы от атаки веб-мастер может при помощи HTTP-заголовков X-Frame-Options и Content Security Policy. Кроме того, реализовать атаку довольно сложно технически, и она требует продолжительного времени, что снижает величину угрозы для обычных пользователей. В Intel и Qualcomm заявили, что уязвимость, связанная с GPU.zip, относится не к графическим процессорам, а к стороннему ПО, поэтому никаких мер в компаниях предпринимать не собираются. Apple, NVIDIA, AMD и Arm комментариев не предоставили. Возможно, атака GPU.zip действительно не представляет значительной угрозы для рядового пользователя, но, как отметили обнаружившие её исследователи, она может лечь в основу других, более опасных эксплойтов. Кроме того, она в очередной раз указывает, что аппаратная оптимизация способна создавать побочные каналы кражи данных, которые невозможно смягчить программными средствами. Apple устранила три уязвимости нулевого дня, которые эксплуатировали злоумышленники

23.09.2023 [11:02],

Павел Котов

Apple выпустила экстренное обновление ПО, закрывающее три уязвимости нулевого дня, которые активно эксплуатировались злоумышленниками. Ошибки касались браузера Safari, а также программных платформ для Apple Watch, iPhone, iPad и компьютеров Mac.

Источник изображения: Matias Cruz / pixabay.com Первой уязвимости присвоен номер CVE-2023-41991 — она связана с инструментами Security Framework и позволяет «обходить проверку подписи». Вторая, за номером CVE-2023-41992, является брешью в защите Kernel Framework — её можно использовать для повышения привилегий в системе. Наконец, третья, CVE-2023-41993, находится в движке браузера WebKit и позволяет «выполнять произвольный код через вредоносные страницы». Уязвимости затронули широкий ассортимент устройств Apple: iPhone 8 и все более поздние модели; iPad mini 5-го поколения и более поздние модели; смарт-часы, начиная от Apple Watch Series 4; а также компьютеры Mac под управлением macOS Monterey и более поздних версий системы. Ошибки ПО исправлены в обновлениях iOS 16.7, iOS 17.0.1, iPadOS 16.7, iPadOS 17.0.1, macOS Monterey 12.7, macOS Ventura 13.6, watchOS 9.6.3, watchOS 10.0.1 и Safari 16.6.1. Бреши в защите ПО Apple обнаружили Билл Марчак (Bill Marczak) из Citizen Lab при университете Торонто (Канада) и Мэдди Стоун (Maddie Stone) из Threat Analysis Group в Google. Google экстренно обновила Chrome для устранения уязвимости, которая позволяла взламывать пользователей через изображения WebP

13.09.2023 [15:53],

Павел Котов

Google выпустила срочное обновление браузера Chrome, закрывающее уязвимость, на которую компании указали специалисты Citizen Lab при университете Торонто (Канада). Уязвимость связана с форматом изображений WebP, и известно, что она эксплуатировалась киберпреступниками.

Источник изображения: google.com/chrome Критическая уязвимость за номером CVE-2023-4863 связана с переполнением буфера при обработке WebP. Этот формат изображений разработала сама Google — он активно используется в интернете, обеспечивая эффективное сжатие как без потери качества, так и с ней. К сожалению, распространители вредоносного ПО нашли уязвимость, связанную с этим открытым форматом. WebP поддерживается многочисленными браузерами на базе Chromium, включая Edge, Opera и Vivaldi, а также редакторами изображения. В Google заявили, что пока не станут публиковать подробности о выявленной уязвимости — компании придётся подождать, когда Chrome обновится у большинства пользователей. Впрочем, и этим дело не ограничится: разработчик будет какое-то время хранить молчание, если выяснится, что уязвимость коснулась библиотеки для обработки WebP, которая используется в других проектах. Из разработчиков сторонних браузеров комментарий предоставил только представитель проекта Vivaldi — он заявил, что проект внимательно отслеживает базу Chromium и предпринимает срочные меры при выпуске обновлений безопасности, иногда реагируя в тот же день. Что же касается природы уязвимости, эксплойты, связанные с переполнением буфера, обычно приводят к сбоям в работе ПО или позволяют запускать произвольный код. Apple устранила уязвимости, позволявшие незаметно подселять на iOS и macOS шпионское ПО

08.09.2023 [11:26],

Павел Котов

Apple выпустила обновления безопасности для iOS, iPadOS, macOS и watchOS, закрывающие уязвимости нулевого дня, которые можно было использовать для внедрения вредоносного и шпионского ПО при помощи «злонамеренно подготовленного изображения» или вложения иного формата.

Источник изображения: apple.com Уязвимости закрыты в обновлениях Apple iOS 16.6.1, iPadOS 16.6.1, macOS 13.5.2 и watchOS 9.6.2. Для более старых версий — iOS 15 и macOS 12 — обновлений не было. Уязвимости под номерами CVE-2023-41064 и CVE-2023-41061 обнаружили в Гражданской лаборатории (Citizen Lab) Школы глобальных отношений и государственной политики Мунка при Университете Торонто — им присвоено общее обозначение BLASTPASS. Ошибки ПО представляют довольно серьёзную угрозу: для атаки достаточно просто отправить пользователю через iMessage специальное изображение или вложение иного формата, которое загрузится на устройство жертвы — каких-либо дополнительных действий со стороны пользователя для заражения устройства не требовалось. Поэтому такие уязвимости относятся к классу zero-click. В Citizen Lab добавили, что уязвимость BLASTPASS «использовалась для установки шпионского ПО Pegasus от NSO Group» — у израильского разработчика целый комплект эксплойтов для атак на устройства под iOS и Android. Для защиты от подобных уязвимостей, даже если они ещё не были обнаружены и исправлены, Apple внедрила в iOS и macOS так называемый «режим блокировки» (Lockdown Mode) — он, в частности, блокирует многие типы вложений и отключает предварительный просмотр ссылок, не позволяя тем самым эксплуатировать подобные ошибки. В популярных Wi-Fi-роутерах ASUS нашли критические уязвимости безопасности — прошивки с исправлениями уже вышли

06.09.2023 [16:19],

Николай Хижняк

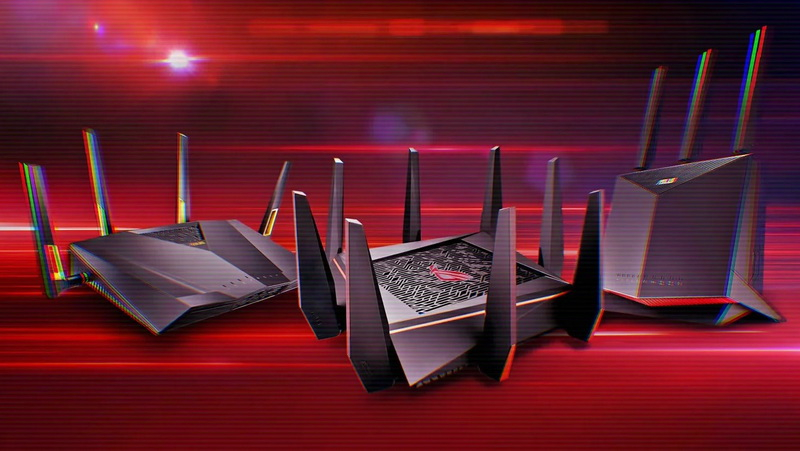

Компания ASUS исправила три критические уязвимости своих роутеров RT-AX55, RT-AX56U_V2 и RT-AC86U, потенциально позволявших злоумышленникам захватывать управление этими устройствами при отсутствии необходимых обновлений безопасности. Все три указанные модели Wi-Fi-маршрутизаторов являются очень популярными среди геймеров и обычных пользователей, по-прежнему доступны на сайте ASUS и продаются в розничных магазинах, сообщает ресурс Bleeping Computer.

Источник изображения: BleepingComputer Все уязвимости по системе рейтинга опасности CVSS v3.1 получили оценки 9,8 из 10. Это один из самых высоких рейтингов опасности, что объясняется характером проблем. Все три уязвимости являются так называемыми уязвимостями неконтролируемого форматирования строки. Через них злоумышленники могут удалённо и без аутентификации получить контроль над маршрутизатором ASUS. Для этого достаточно отправить на уязвимое устройство специально созданную командную инструкцию. Маршрутизаторы ASUS подвержены следующим трём уязвимостям: CVE-2023-39238, CVE-2023-39239 и CVE-2023-39240. Детальная информация о проблемах безопасности недоступна, но известно, что все три уязвимости представляют собой уязвимости форматирования строки ввода в модуле API ser_iperf3_svr.cgi и общей функции настройки. Подобная уязвимость может быть вызвана некорректной проверкой инструкций, например, пользовательского ввода. Компания ASUS выпустила патчи для исправления всех трех уязвимостей маршрутизаторов. Владельцам этих устройств рекомендуется немедленно установить обновления прошивки, чтобы защитить свои устройства от потенциальных атак. Ниже приведены ссылки на страницы загрузки обновлений:

Также рекомендуется отключить возможность удаленного администрирования (WAN Web Access) на устройствах. Это позволит предотвратить многие удалённые атаки на роутер. Intel грозит судебный иск из-за уязвимости Downfall — патч чрезмерно уронил производительность

30.08.2023 [17:18],

Павел Котов

После раскрытия информации об уязвимости Downfall компания Intel может столкнуться с коллективным иском, сообщает ресурс Tom’s Hardware со ссылкой на данные агрегатора коллективных исков. Это неудивительно, поскольку проблема коснулась миллиардов процессоров, а патч в отдельных рабочих нагрузках может снижать их производительность на 39 %.  Коллективный иск инициирован юридической фирмой Bathaee Dunne, которая пока собирает жалобы владельцев уязвимых процессоров и всю необходимую информацию — компания хочет заставить Intel компенсировать клиентам «потерю ценности, снижение производительности, меры безопасности и другие убытки, возникшие из-за уязвимости Downfall». Уязвимость Downfall затронула процессоры Intel от 6-го (Skylake) до 11-го (Rocket Lake) поколения, включая основанные на тех же архитектурах чипы Xeon — общее их количество действительно может исчисляться миллиардами. Производитель признал, что в отдельных рабочих нагрузках просадка производительности после установки закрывающего уязвимость патча может составлять до 50 %. Проведённая вскоре после раскрытия информации о Downfall серия тестов показала потерю до 39 % производительности. В итоге владельцы чипов Intel, заплатившие 100 % их стоимости, оказались перед выбором: сохранить скорость их работы, но оставить машины уязвимыми; либо обеспечить безопасность систем, но пожертвовать их быстродействием, — неприятными представляются оба варианта. Примечательно, что в тот же день была раскрыта информация об уязвимости Inception у процессоров AMD Zen. Закрывающий её патч тоже вызывает снижение производительности, а значит, коллективный иск может грозить и «красным». Уязвимости WinRAR затронули сотни других программ, распространённых по всему миру

25.08.2023 [15:42],

Павел Котов

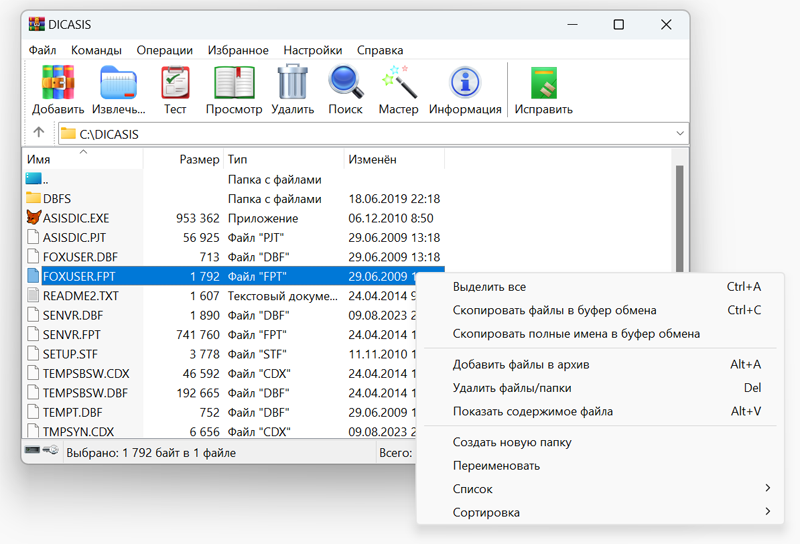

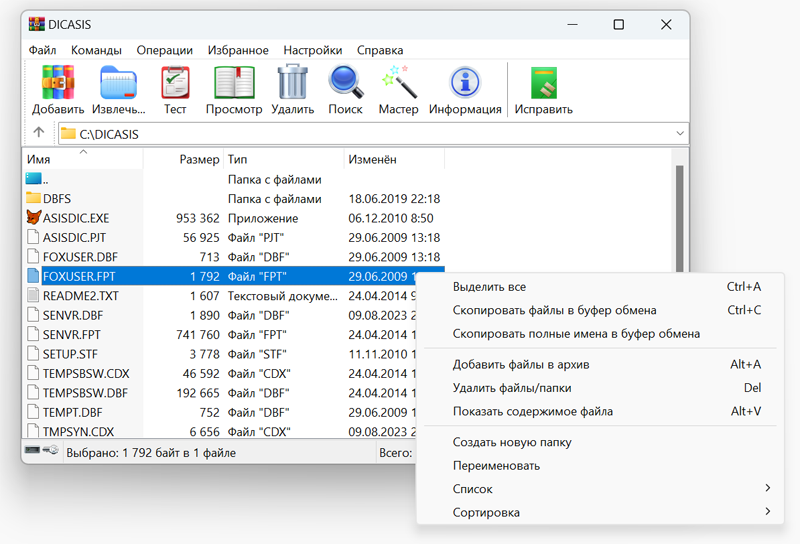

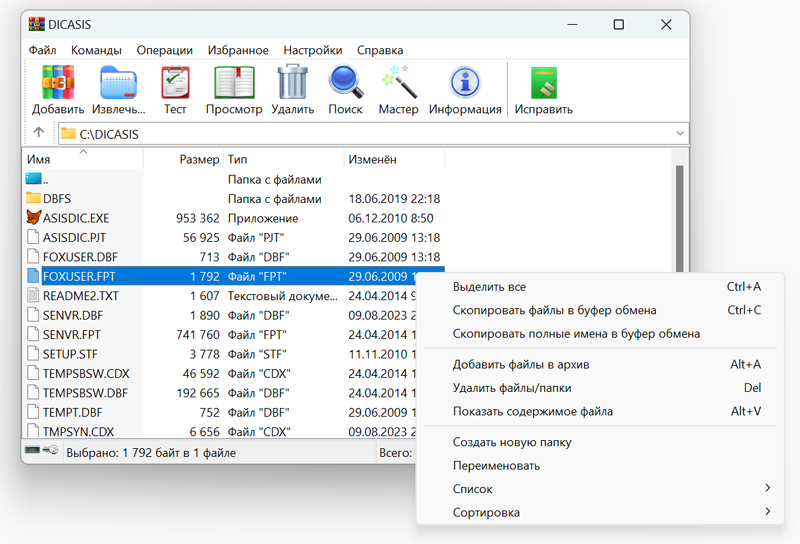

В минувшие выходные стало известно об уязвимости популярного архиватора WinRAR, которая была исправлена в новой версии 6.23. Впоследствии выяснилось, что до этого обновления у программы была другая уязвимость, которую эксплуатировали хакеры, и последствия этих ошибок могут оказаться серьёзными, поскольку уязвимости затрагивают и другое ПО.  Ранее стало известно, что архиватор WinRAR содержит уязвимость, которую злоумышленники могут использовать для выполнения произвольного кода — она отслеживается под номером CVE-2023-40477 и имеет рейтинг 7,8 из 10 (высокий). Проблема заключается в некорректной проверке данных в так называемых томах восстановления для архивов RAR, в результате чего вредоносный код получает доступ к области за пределами выделенного буфера памяти. Вредоносный код выполняется при попытке открыть такой специально подготовленный архив. Спустя некоторое время эксперты Group-IB рассказали об уязвимости CVE-2023-38831 (рейтинг пока не присвоен), которая эксплуатируется с апреля неизвестной хакерской группировкой, которая выбрала в качестве жертв сотрудников брокерских контор. Данная уязвимость позволяет маскировать вредоносные скрипты под безобидные на первый взгляд файлы JPG и TXT, двойной клик по которым в архиве также запускает их на выполнение. Обе уязвимости были исправлены. Компания Rarlab ответственна также за библиотеки unrar.dll и unrar64.dll, которые, вероятно, тоже уязвимы, и они входят в состав множества других программ. Повод для подозрений появился с обновлением не менее культового чем архиватор WinRAR файлового менеджера Total Commander: в замечаниях к сборке 11.01 RC1 указано, что исправлена критическая уязвимость библиотеки unrar.dll, и эту библиотеку при необходимости предлагается загрузить отдельно. Впоследствии разработчик программы Кристиан Гислер (Christian Ghisler) пояснил на форуме проекта: «Никто не знает, уязвим ли также unrar.dll, или это сам WinRAR. Но поскольку я в текущий момент готовлю выход TC 11.01, я в любом случае включу в него новые библиотеки unrar». В немецком институте кибербезопасности AV-Test пояснили, что в их базе числятся более 400 программ, использующих unrar.dll и unrar64.dll, включая антивирусные программы. Вероятно, в ближайшее время эти библиотеки будут заменяться во всех обновлениях этих программ. Нельзя не вспомнить и Windows, чей «Проводник» вскоре должен получить встроенную поддержку архивов RAR. И здесь тоже есть нюанс: открытая библиотека от Rarlab написана на C++, а поддержка формата RAR «Проводником» реализуется на базе кода libarchive — эта библиотека использует собственную реализацию C. А значит, если уязвимость каким-то образом коснулась libarchive, компании Microsoft придётся закрыть её перед выходом общедоступного обновления Windows, где «Проводник» будет поддерживать RAR. Хакеры воруют средства с брокерских счетов через уязвимость WinRAR

23.08.2023 [15:56],

Павел Котов

Киберпреступники эксплуатируют уязвимость архиватора WinRAR, хотя информация о её существовании уже предана огласке, и разработчик выпустил обновлённую версию программы, где данная уязвимость была закрыта. Всплеск хакерской активности обнаружили эксперты компании Group-IB.  Уязвимость WinRAR позволяет злоумышленникам прятать в архивах вредоносные скрипты, маскируя их под невинные на первый взгляд файлы JPG и TXT. Хакеры эксплуатируют уязвимость архиватора как минимум с апреля этого года, размещая вредоносные файлы на специализированных трейдерских форумах — эксперты обнаружили такие архивы на восьми площадках, посвящённых биржевой торговле, инвестициям и криптовалютам. В одном из случаев администрация форума узнала об инциденте, удалила файлы и заблокировала пользователей, которые их распространяли, но те нашли возможность снять блокировку и продолжить распространение вредоносов. Когда жертва открывает такой файл, хакеры получают доступ к её брокерским счетам, благодаря чему проводят незаконные финансовые операции и похищают средства, рассказали в Group-IB. К настоящему моменту установлено, что заразить удалось компьютеры как минимум 130 трейдеров, но объёмы финансовых потерь на данном этапе оценить не получается. Достоверные данные об организаторах атаки пока отсутствуют, но известно, что хакеры пользовались VisualBasic-трояном DarkMe, который ранее был связан с группировкой Evilnum, также известной как TA4563. Она действует как минимум с 2018 года в Европе и Великобритании, выбирая себе в жертвы финансовые организации и платформы онлайн-торговли. Уязвимость в WinRAR позволяла хакерам запускать произвольный код при открытии RAR-архивов

19.08.2023 [16:33],

Павел Котов

В известном архиваторе WinRAR обнаружена уязвимость, которая отслеживается под номером CVE-2023-40477 — ей присвоен рейтинг 7,8 из 10 (высокий). Заранее уведомлённые о проблеме разработчики уже исправили ошибку в программе, и в версии WinRAR 6.23 уязвимость уже закрыта.  Проект Zero Day Initiative перечисляет следующие тезисы, связанные с уязвимостью старых версий WinRAR:

Проблему выявил исследователь кибербезопасности под ником goodbyeselene. Он сообщил о своём открытии разработчикам WinRAR в начале июня. Исправленная версия WinRAR 6.23, не содержащая уязвимости, вышла 2 августа, а информация о проблеме оглашена 17 августа — у пользователей было достаточно времени для обновления программы. Ранее программа «Проводник» в составе предварительной версии Windows 11 получила поддержку формата RAR. Она была реализована при помощи открытой библиотеки libarchive, которая также поддерживает форматы LHA, PAX, TAR, TGZ и 7Z. Возможность распаковки в стабильной версии системы появится в сентябре, а создание архивов станет доступным лишь в следующем году. Разработчиков WinRAR это известие, кажется, не напугало: специализированный архиватор предлагает более широкий набор параметров, чем интегрированная функция в файловом менеджере. Патч от уязвимости Inception заметно ухудшил производительность Ryzen в графическом редакторе

17.08.2023 [11:26],

Павел Котов

По результатам тестирования обновлённой версии микрокода для процессоров AMD, закрывающей недавно выявленную уязвимость Inception, снижения производительности в большинстве рабочих нагрузок почти не произошло. Но досадным исключением стало заметное замедление работы бесплатного графического редактора GIMP.

Источник изображения: amd.com Авторы ресурса Phoronix провели сравнительное тестирование производительности систем с процессорами AMD с обновлённой прошивкой, закрывающей уязвимость Inception, а также без неё. Патч прошивки был выпущен только для процессоров на микроархитектурах AMD Zen 3 и Zen 4, потому что в случае с Zen и Zen 2 вопрос будет решаться на уровне ОС. Для эксперимента был выбран серверный процессор AMD EPYC 7763 (Milan, Zen 3), работающий под Ubuntu 22.04 LTS, а также потребительский AMD Ryzen 9 7950X. Первый продемонстрировал практически одинаковую производительность как с патчем против Inception, так и без него. Второй продемонстрировал просадку всего на 1 % в тесте 3DMark Wild Life, что почти гарантирует сохранение производительности в игровых задачах. В сжатии данных архиватором 7-zip потеря производительности AMD Ryzen 9 7950X была на уровне 5 %. На 8 % увеличилось время компиляции ядра Linux, что тоже не так много. Причины для беспокойства есть, пожалуй, только у пользователей, работающих с графическими редакторами. Хотя редактор RAW-изображений Darktable стал работать медленнее на 4 %, GIMP (бесплатный графический редактор с открытым исходным кодом, который позиционируется как свободная альтернатива Photoshop) пострадал гораздо сильнее. При запуске инструмента поворота изображений производительность просела на 28 %; фильтр Unsharp (маска нерезкости) стал работать медленнее на 24%; а изменение размера изображения замедлилось на 18 %. Недавно аналогичное тестирование провели для патча, закрывающего уязвимость Downfall на процессорах Intel, информация о которой была раскрыта одновременно с Inception. В отдельных задачах просадка производительности достигала 39 %. Возможно, в перспективе AMD и Intel найдут способ оптимизировать обновлённые прошивки. А до тех пор пользователи остаются наедине с дилеммой: безопасность или скорость. В промышленных контроллерах по всему миру обнаружено 15 опасных уязвимостей — под угрозой многие тысячи предприятий

15.08.2023 [11:25],

Павел Котов

Эксперты по кибербезопасности Microsoft обнаружили ряд уязвимостей в инструментах разработки ПО для программируемых логических контроллеров (ПЛК) — это оборудование широко применяется в промышленности, и его взлом чреват серьёзными последствиями. В частности, эксплуатация уязвимостей грозит остановкой электростанций.

Источник изображения: microsoft.com Владимир Токарев, специалист Microsoft по анализу угроз, описал 15 ошибок в пакете разработки CODESYS V3 SDK, используемом для миллионов ПЛК в промышленных средах по всему миру. Уязвимостям присвоены номера с CVE-2022-47379 до CVE-2022-47393 с рейтингом от 7,5 до 10 из 10. Пакет используют более 500 производителей оборудования — ПЛК задействованы в различных областях, включая робототехнику, подачу питания для ЦОД, медицинские решения и системы безопасности, а также системы автоматизации коммерческих и жилых зданий. Это многие тысячи предприятий и учреждений по всему миру. Эксплуатация обнаруженных уязвимостей требует аутентификации злоумышленника, но это едва ли станет препятствием для киберпреступников, решивших атаковать инфраструктурные объекты. Ошибки позволяют запускать на взломанном оборудовании удалённый код и вызывать отказ в обслуживании. Microsoft обнаружила уязвимости ещё в сентябре 2022 года — использующим CODESYS разработчикам рекомендовано оперативно обновить инструменты до версии 3.5.19.0. Для дополнительной защиты предлагается отключить ПЛК и соответствующую инфраструктуру от интернета и сегментировать её, чтобы снизить вероятность атаки. Кроме того, подразделение Microsoft 365 Defender выпустило бесплатный программный инструмент, призванный помочь инженерам и администраторам обнаруживать уязвимые и скомпрометированные устройства в инфраструктуре. Исследование: удалённый взлом спутников оказался неожиданно простой задачей

12.08.2023 [12:20],

Павел Котов

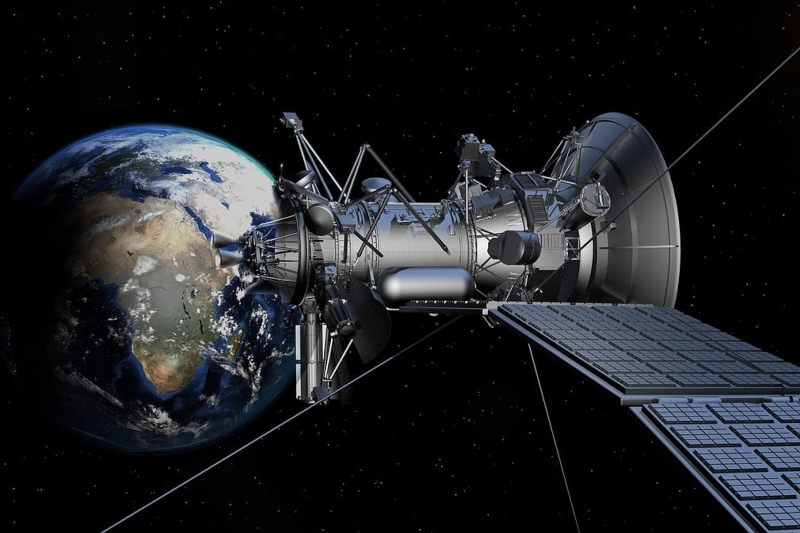

Докторант Рурского университета в Бохуме (ФРГ) Йоханнес Вилльбольд (Johannes Willbold) выступил на конференции по кибербезопасности Black Hat в Лас-Вегасе и поделился результатами изучения орбитального оборудования трёх типов. Как выяснилось, многие спутники лишены адекватных средств защиты от удалённого взлома — у них отсутствуют даже элементарные меры безопасности.

Источник изображений: PIRO / pixabay.com Спутниковым операторам пока по большей части просто везло. Есть мнение, что взлом орбитальных аппаратов — непомерно дорогая задача из-за высокой стоимости наземных терминалов. Киберпреступники не работали с этими терминалами за счёт фактора неизвестности, считая, что получить доступ к их программной платформе слишком сложно. Ни то, ни другое действительности не соответствует, показало исследование немецкого специалиста. AWS и Microsoft Azure уже предлагают доступ к наземным терминалам для связи с низкоорбитальными спутниками как услугу, то есть вопрос упирается только в деньги. Что же касается подробной информации о прошивке — коммерческая космическая отрасль сегодня процветает, и многие компоненты уже относительно легко приобрести и изучить: по подсчётам Вилльбольда, хакер может собрать собственный наземный терминал для связи со спутниками примерно за $10 тыс. Учёный выбрал предельно прямой подход. Исследователь обращался к спутниковым операторам с просьбой предоставить отдельные данные для своей работы. Некоторые из них ответили согласием, и лишь в одном случае пришлось подписать договор о неразглашении. Вилльбольд изучил три типа аппаратов: ESTCube-1, миниатюрный кубсат, запущенный Эстонией в 2013 году и оборудованный процессором Arm Cortex-M3; более крупный кубсат OPS-SAT, оператором которого выступает Европейское космическое агентство; и 120-кг спутник Flying Laptop, которым управляет Институт космических систем при Штутгартском университете. Результаты оказались удручающими. Оба кубсата «сдались без боя» — у них не оказалось протоколов аутентификации, а свои данные они передают без шифрования. У Вилльбольда была возможность перехватить основные функции управления спутниками и заблокировать их операторов — в ходе своего выступления он продемонстрировал это на симуляции. Flying Laptop всё-таки продемонстрировал базовую защиту и попытался оградить свои основные функции от стороннего вмешательства. Но при наличии технических навыков, специализированного кода и применении стандартных методов удалось обнаружить уязвимости и в нём.  Заинтригованный результатами, Вилльбольд продолжил исследование. Он связался с разработчиками спутниковых систем и получил ответы от девяти поставщиков, которые запустили в общей сложности 132 аппарата. На сбор информации ушло четыре месяца, но выяснилось, что приоритет функций кибербезопасности при разработке спутников чрезвычайно низок — только двое поставщиков проводили тестирование на взлом. Проблема, уверен исследователь, в том, что космическая наука пока остаётся областью, относительно отстранённой от всеобщего киберпространства, и у разработчиков нет значительных навыков в области цифровой безопасности. Один из неожиданных выводов оказался в том, что чем больше спутник, чем дороже были его разработка и запуск, тем более он уязвим. На крупных аппаратах устанавливается больше готовых коммерческих компонентов, и это действительно означает его уязвимость из-за большей доступности кодовой базы. А для мелких кубсатов код чаще пишется индивидуально. Последствия взлома спутников могут быть различными. В лучшем случае злоумышленник начнёт использовать аппарат для передачи вредоносной информации или воспользуется доступом к нему для захвата всей инфраструктуры и других спутников в группировке оператора. В худшем — удалённо взломанный спутник можно направить на другой аппарат, породив кучу обломков и создав угрозу для вывода из строя других систем. Наконец, исправить ситуацию с уже работающими на орбите спутниками едва ли получится. «С технической точки зрения такое было бы возможным. Но в реальности эти системы строятся с очень малым запасом. Они распланировали каждый милливатт мощности, задействованный при работе спутника, так что в существующих системах нет бюджета мощности для запуска шифрования или аутентификации», — заключил автор исследования. |