|

Опрос

|

реклама

Быстрый переход

В России обнаружен Android-троян для точечного шпионажа

05.08.2024 [14:19],

Владимир Фетисов

Специалисты «Лаборатории Касперского» обнаружили Android-троян, используемый злоумышленниками для кибершпионажа за владельцами смартфонов из России. Он получил имя LianSpy и использовался как минимум с середины 2021 года. Шпионаж носил не массовый характер, а обнаружить вредонос было трудно, поскольку атакующие активно скрывали следы его деятельности.

Источник изображения: TheDigitalArtist / Pixabay Обнаружить LianSpy впервые удалось весной этого года. С тех пор специалисты «Лаборатории Касперского» выявили более 10 жертв вредоноса. В компании не уточнили, на кого именно были нацелены использующие троян злоумышленники, поскольку эксперты оперируют анонимизированными данными, полученными на основе срабатывания сервиса компании. «LianSpy маскируется под системные приложения и финансовые сервисы. При этом атакующих не интересует финансовая информация жертв. Функциональность зловреда включает сбор и передачу атакующим списка контактов с заражённого устройства, а также данных журналов звонков, списка установленных приложений», — рассказал эксперт по кибербезопасности «Лаборатории Касперского» Дмитрий Калинин. Он добавил, что троян может записывать экран смартфона при открытии определённых приложений, преимущественно мессенджеров. В дополнение к этому троян способен обходить уведомления, показывающие, что в данный момент на смартфоне используется камера или микрофон, путём отключения появляющихся во время записи экрана предупреждений. В сообщении сказано, что устройства могли заражаться удалённо путём эксплуатации нескольких неустановленных уязвимостей или при получении физического доступа к устройству. Однако точно определить способ распространения вредоноса не удалось, поскольку в распоряжении экспертов для анализа был только сам троян. Активация LianSpy не требует каких-либо действий со стороны жертвы. При запуске троян функционирует в фоновом режиме, получая практически полный контроль над устройством. В «Лаборатории Касперского» отметили, что LianSpy использует необычные для мобильного шпиона техники. Кроме того, для передачи данных с заражённых устройств злоумышленники задействуют только публичные сервисы, что затрудняет процесс атрибуции кампании к конкретной группировке. Не исключено, что в данном случае злоумышленников интересуют какие-то конфиденциальные данные, которые есть в распоряжении определённого круга людей. Apple предупредила владельцев iPhone в 98 странах о хакерской атаке с применением шпионского ПО

11.07.2024 [11:24],

Владимир Мироненко

Apple разослала уведомления пользователям iPhone в 98 странах о хакерской атаке с использованием шпионских программ, жертвами которой они могли стать. Это вторая подобная кампания по оповещению владельцев iPhone в этом году после рассылки аналогичного уведомления пользователям в 92 странах в апреле.

Источник изображения: geralt/Pixabay «Apple обнаружила, что вы стали жертвой наёмной шпионской атаки, которая пытается удалённо скомпрометировать iPhone, связанный с вашим Apple ID <...>. Эта атака, вероятно, нацелена именно на вас из-за того, кто вы и чем занимаетесь. Хотя никогда нельзя достичь абсолютной уверенности при обнаружении таких атак, Apple уверена в этом предупреждении — пожалуйста, отнеситесь к нему серьёзно», — указано в уведомлении. Apple внесла изменения в формулировки уведомления по сравнению с прошлым года, решив описывать эти инциденты как «наёмные шпионские атаки» вместо ранее использовавшегося термина «атаки, спонсируемые государством». Сообщается, что пользователи iPhone в Индии вошли в число тех, кто получил уведомления Apple об угрозах. В октябре прошлого года аналогичные предупреждения были разосланы нескольким журналистам и политикам страны. После этого правозащитная группа Amnesty International сообщила об обнаружении Pegasus, шпионского ПО, разработанного израильской фирмой NSO Group, в смартфонах iPhone известных индийских журналистов. Apple отметила, что полагается исключительно на «внутреннюю информацию об угрозах и расследования для обнаружения таких атак». Apple уведомила пользователей из 92 стран об атаке шпионского ПО

11.04.2024 [15:49],

Павел Котов

Apple накануне разослала уведомления владельцам iPhone в 92 странах мира о том, что они, вероятно, стали объектами атаки шпионского ПО. Компания не раскрыла, кто может стоять за этой атакой; список стран, в которых пользователи получили эти уведомления, тоже не приводится.

Источник изображения: Gerd Altmann / pixabay.com «Apple обнаружила, что вы стали жертвой заказной атаки шпионского ПО, которое пытается удалённо скомпрометировать iPhone, связанный с вашим Apple ID <..>. Эта атака, вероятно, нацелена именно на вас из-за того, кто вы и чем занимаетесь. Хотя никогда нельзя достичь абсолютной уверенности при обнаружении таких атак, Apple уверена в этом предупреждении — пожалуйста, отнеситесь к нему серьёзно», — говорится в тексте уведомления. Производитель iPhone рассылает подобные уведомления несколько раз в год, и с 2021 года он сообщил о таких угрозах владельцам устройств Apple в более чем 150 странах. В октябре прошлого года схожее предупреждение компания направила ряду журналистов и политиков в Индии. Позже некоммерческая правозащитная организация Amnesty International обнаружила, что на iPhone, принадлежащих известным журналистам в Индии, была установлена программа-шпион Pegasus израильского разработчика NSO Group. «Мы не можем предоставить дополнительную информацию о том, почему направляем вам данное уведомление, потому что это поможет злоумышленникам адаптировать свои действия, чтобы избежать обнаружения в будущем. <..> Заказные атаки шпионского ПО, например, с использованием Pegasus от NSO Group, исключительно редки и гораздо более изощрённы, чем обычная деятельность киберпреступников или потребительского вредоносного ПО», — отметила Apple и добавила, что полагается исключительно на «внутреннюю информацию об угрозах и расследования для обнаружения таких атак». Cуд обязал NSO Group поделиться кодом шпионского ПО Pegasus с разработчиками WhatsApp

01.03.2024 [19:06],

Дмитрий Федоров

Израильский разработчик шпионского софта NSO Group по решению американского суда обязан предоставить исходный код своего продукта Pegasus компании WhatsApp. Этот вердикт стал кульминацией судебного противостояния, начавшегося в 2019 году после того, как NSO Group была обвинена в использовании Pegasus для шпионажа за 1400 пользователями мессенджера в течение двух недель.

Источник изображения: harshahars / Pixabay Pegasus — не просто шпионское ПО. Это высокотехнологичный инструмент шпионажа, который при успешном развёртывании позволяет получить неограниченный доступ к личной информации пользователей, включая телефонные разговоры, электронные письма, фотографии, местоположение и даже зашифрованные сообщения, без ведома жертв. Своим решением судья Филлис Гамильтон (Phyllis Hamilton) отклонила аргументы NSO Group о том, что американские и израильские ограничения мешают выполнению требований WhatsApp по предоставлению данных. Она подчеркнула, что компания должна предоставить весь соответствующий шпионский софт, использованный за год до и после указанного двухнедельного периода, в течение которого пользователи WhatsApp подвергались атакам. Решение суда также включает обязанность NSO Group предоставить полную информацию о функциональности шпионского ПО, хотя компании было разрешено не раскрывать имена своих клиентов и информацию о серверной архитектуре. Это решение стало значимым шагом в защите пользователей WhatsApp от незаконных атак и подчеркнуло, что производители шпионского софта не могут игнорировать законодательство. «Это решение суда — важная веха в достижении нашей давней цели: защитить пользователей WhatsApp от незаконных атак. Компании-шпионы и другие злоумышленники должны понимать, что они могут быть пойманы и не смогут игнорировать закон», — заявил представитель WhatsApp. Продажа Pegasus правительствам и его использование для преследования диссидентов, журналистов и активистов вызвали международное возмущение. Хотя NSO не раскрывает имена своих клиентов, в исследованиях и сообщениях СМИ за последние годы упоминались Польша, Саудовская Аравия, Руанда, Индия, Венгрия и Объединённые Арабские Эмираты в числе стран, которые ранее использовали эту технологию. NSO Group утверждает, что её ПО помогает правоохранительным и разведывательным службам бороться с терроризмом и преступностью. Однако распространение и злоупотребление такими инструментами ставит под угрозу гражданские свободы, а порой и национальную безопасность. Администрация Байдена в 2021 году включила NSO Group в чёрный список, обвинив компанию в действиях, противоречащих внешнеполитическим и национальным интересам США. Новая политика Белого дома, представленная в начале февраля, предусматривает введение глобальных визовых ограничений для лиц, причастных к злоупотреблению коммерческими шпионскими программами, в том числе в странах Европейского союза (ЕС) и Израиле. Google будет бороться с правительственными хакерами, которые следят за журналистами, правозащитниками и политиками

06.02.2024 [19:19],

Сергей Сурабекянц

Google намерена пресекать хакерские кампании, проводимые с помощью шпионского ПО, поскольку они часто связаны с целенаправленной слежкой за журналистами, диссидентами и политиками. По мнению компании, поставщики систем так называемого «коммерческого наблюдения» способствуют распространению опасных хакерских инструментов. Поставщики шпионского ПО, в свою очередь, утверждают, что их ПО законно используется в правоохранительных органах и борьбе с терроризмом.

Источник изображения: Pixabay По данным группы анализа угроз Google, в прошлом году правительственные хакеры воспользовались тремя ранее неизвестными уязвимостями нулевого дня в операционной системе Apple iOS. Они использовали шпионские инструменты, разработанные европейским стартапом в области технологий наблюдения и взлома Variston, чьё вредоносное ПО уже дважды анализировалось Google в 2022 и 2023 годах. Специалисты из группы анализа угроз Google обнаружили использование ПО Variston в марте 2023 года для таргетинга iPhone в Индонезии. Хакеры доставили текстовое SMS-сообщение, содержащее вредоносную ссылку, которая заразила телефон жертвы шпионским ПО, а затем перенаправили жертву на новостную статью в индонезийской газете Pikiran Rakyat. Google не раскрыла, кто выступил госзаказчиком этой атаки. Variston была основана в 2018 году в Барселоне Ральфом Вегенером (Ralf Wegener) и Рамананом Джаяраманом (Ramanan Jayaraman) и вскоре после этого приобрела итальянскую компанию по исследованию компьютерной безопасности и уязвимостей нулевого дня Truel IT. По слухам, за последнее время штат Variston заметно сократился, хотя говорить о снижении активности пока не приходится. По данным Google, Variston сотрудничает «с несколькими другими организациями в разработке и доставке шпионского ПО». Одной из таких организаций Google называет Protected AE, основанную в 2016 году в Объединённых Арабских Эмиратах. В регистрационных документах профиль компании описывается как «Protect Electronic Systems». На официальном сайте Protected AE позиционирует себя как «передовую компанию в области кибербезопасности и криминалистики». По данным Google, Protected AE «объединяет разрабатываемое ею шпионское ПО с платформой и инфраструктурой Heliconia [от Variston] в полный пакет, который затем предлагается для продажи либо местному брокеру, либо непосредственно государственному заказчику». Хотя в последние несколько лет большое внимание уделялось израильским производителям шпионского ПО, таким как NSO Group, Candiru и QuaDream, отчёт Google показывает, что европейские производители шпионского ПО также расширяют своё присутствие и возможности. Исследователи Google отслеживают около 40 компаний, которые продают эксплойты и шпионское программное обеспечение для наблюдения правительственным заказчикам по всему миру. Кроме Variston аналитики Google отмечают итальянские компании Cy4Gate, RCS Lab и Negg. RCS Lab была основана в 1993 году и раньше была партнёром ныне несуществующего производителя шпионского ПО Hacking Team, но до недавних лет не занималась разработкой шпионского ПО самостоятельно, сосредоточившись вместо этого на продаже продуктов для традиционного прослушивания телефонных разговоров операторов связи. Google уверена, что шпионское ПО может использоваться для слежки за журналистами, правозащитниками, диссидентами и оппозиционными политиками, которых компания относит к «пользователям высокого риска». «Хотя число [этих] пользователей невелико по сравнению с другими видами киберугроз, последствия гораздо шире, — считает Google. — Такой тип целенаправленных нападок угрожает свободе слова, свободной прессе и честности выборов во всём мире». Microsoft устранила уязвимости нулевого дня, угрожавшие пользователям Skype, Teams и Edge

05.10.2023 [16:31],

Дмитрий Федоров

Microsoft выпустила патчи для устранения уязвимостей нулевого дня в двух популярных библиотеках с открытым исходным кодом, затрагивающих программные решения Skype, Teams и браузер Edge. Компания не стала раскрывать информацию о том, были ли уязвимости использованы злоумышленниками для атак на пользователей или нет.

Источник изображения: geralt / Pixabay В прошлом месяце были обнаружены уязвимости нулевого дня в библиотеках с открытым исходным кодом webp и libvpx, которые применяются для обработки изображений и видео в браузерах, приложениях и смартфонах. По данным исследователей из Google и Citizen Lab, эти уязвимости активно использовались злоумышленниками для установки шпионского ПО на устройства жертв. Специалисты из Citizen Lab сообщили, что согласно их исследованиям, клиенты израильской компании NSO Group, занимающейся разработкой шпионского ПО, использовали софт Pegasus для эксплуатации уязвимости в ПО обновлённого iPhone. Особенностью данной уязвимости в библиотеке webp, интегрированной Apple, было то, что для её эксплуатации не требовалось взаимодействия с владельцем устройства (так называемая Zero-Click-атака). Крупные технологические компании, включая Google и Mozilla, также приняли меры для устранения этих уязвимостей в своих продуктах, чтобы защитить пользователей от возможных атак. Позже исследователи безопасности Google обнаружили ещё одну уязвимость, на этот раз в библиотеке libvpx, которую, по их словам, эксплуатировал коммерческий поставщик шпионского ПО, назвать которого Google отказалась. В свою очередь, Apple и Google выпустили обновления безопасности для устранения уязвимости libvpx в своих продуктах. Apple также устранила другую уязвимость в ядре устройств, заявив, что уязвимые устройства работали на версиях программного обеспечения, предшествующих iOS 16.6. Как выяснилось, уязвимость в libvpx также затронула продукты Microsoft. Компания подтвердила наличие обнаруженных уязвимостей в упомянутых библиотеках и выпустила соответствующие обновления. Однако софтверный гигант отказался комментировать, подверглись ли продукты компании атакам. Расследователи нашли шпионское ПО, которое проникает на устройства пользователя через рекламу в интернете

25.09.2023 [21:22],

Сергей Сурабекянц

Каждый пользователь постоянно оставляет «цифровые следы» в интернете, на основе которых ему демонстрируют персонализированную рекламу. Сами рекламные сети не раскрывают персональную информацию, но компании и правительства могут идентифицировать пользователя и отслеживать его перемещения и активность в интернете. А шпионское ПО идёт ещё дальше, позволяя злоумышленнику видеть содержимое устройства, звонки, текстовые сообщения, почту и получать контроль над телефоном жертвы.

Источник изображения: Pixabay Израильская технологическая компания Insanet разработала Sherlock — средство доставки шпионского ПО через сети онлайн-рекламы, которое превращает некоторые таргетированные объявления в троянских коней. В отчёте аналитиков утверждается, что Sherlock умеет заражать компьютеры под управлением Windows, телефоны Android и iPhone. Реальные возможности нового шпионского ПО ещё изучаются, но уже точно известно, что оно способно к проникновению, мониторингу, захвату и передаче данных, а защиты от этого типа шпионского ПО пока не существует. Sherlock — не первое шпионское ПО, которое устанавливается на телефон без ведома и действий пользователя. Например, программа Pegasus, разработанная NSO для взлома iPhone, использует уязвимости в iOS, чтобы незаметно проникнуть в телефон. Apple выпустила обновление безопасности для последней уязвимости лишь 7 сентября 2023 года. Sherlock отличается от программ типа Pegasus использованием рекламных сетей, а не уязвимостей в устройствах пользователя. Злоумышленник, использующий Sherlock, создаёт рекламную кампанию, сфокусированную на демографических данных и местонахождении цели, и размещает рекламу, содержащую шпионское ПО. Как только потенциальная жертва просмотрит рекламу, шпионское ПО будет тайно установлено на её устройство. Рекламные сети уже много лет используются для доставки вредоносного программного обеспечения. В большинстве случаев вредоносное ПО нацелено на компьютеры, а не на телефоны, является неизбирательным и предназначено для блокировки данных пользователя в рамках атаки программы-вымогателя или кражи паролей для доступа к онлайн-аккаунтам или сетям организации. Рекламные сети постоянно сканируют вредоносную рекламу и быстро блокируют её при обнаружении. Шпионское ПО нацелено на телефоны, ориентировано на конкретных людей или узкие категории пользователей и предназначено для тайного получения конфиденциальной информации и отслеживания чьей-либо деятельности. После проникновения в систему оно сможет записывать нажатия клавиш, делать снимки экрана и использовать различные механизмы отслеживания, передавая украденные данные своему создателю. С 2011 по 2023 год правительства по меньшей мере 74 стран заключили контракты с коммерческими компаниями на приобретение шпионского ПО или технологий цифровой криминалистики. Эти технологии используются правоохранительными органами для наблюдения и сбора разведывательной информации, а также для борьбы с преступностью и терроризмом. Шпионское ПО применяется при следственных действиях, особенно в случаях, связанных с киберпреступностью, организованной преступностью или угрозами национальной безопасности. Компании используют шпионское ПО для наблюдения за компьютерной деятельностью сотрудников якобы для защиты интеллектуальной собственности, предотвращения утечки данных или обеспечения соблюдения политик компании. Частные детективы могут использовать шпионское ПО для сбора информации и доказательств для клиентов по юридическим или личным вопросам. Хакеры применяют такие программы для кражи информации в разнообразных схемах мошенничества или вымогательства. Особое опасение вызывает тот факт, что продажа широкой аудитории продвинутого шпионского ПО Insanet была официально разрешена израильским правительством. Это потенциально подвергает риску практически каждого. От повального использования этого шпионского ПО пока спасает только очень высокая его цена. По данным экспертов, одно заражение обходится использующему эту технологию в $6,4 млн. В Google Play Маркет и другие магазины приложений проникли фейковые мессенджеры Signal и Telegram

31.08.2023 [12:57],

Дмитрий Федоров

В Google Play Маркет и магазине приложений Samsung были обнаружены фейковые приложения, маскирующиеся под популярные мессенджеры Signal и Telegram. Эти вредоносные приложения могут перехватывать сообщения и другую конфиденциальную информацию из настоящих аккаунтов пользователей.

Источник изображения: Mohamed_hassan / Pixabay Исследователи обнаружили, что приложение под названием Signal Plus Messenger было доступно в Google Play Маркете в течение 9 месяцев и было загружено примерно 100 раз до того, как Google удалил его в апреле прошлого года. Это произошло после того, как о вредоносном приложении сообщила компания ESET, специализирующаяся на разработке антивирусного ПО и решений в области информационной безопасности. Похожее приложение под названием FlyGram было создано той же группой злоумышленников и также было доступно через Google Play Маркет, магазин приложений Samsung и собственный сайт. Несмотря на удаление из Google Play Маркет, оба приложения по-прежнему доступны в магазине Samsung. Вредоносные приложения были созданы на основе открытого исходного кода Signal и Telegram. В этот код был встроен шпионский инструмент, известный как BadBazaar. Этот троян связан с хакерской группой GREF, которая, предположительно, имеет отношение к Китаю. Ранее BadBazaar использовался для атак на уйгуров и другие тюркские этнические меньшинства.

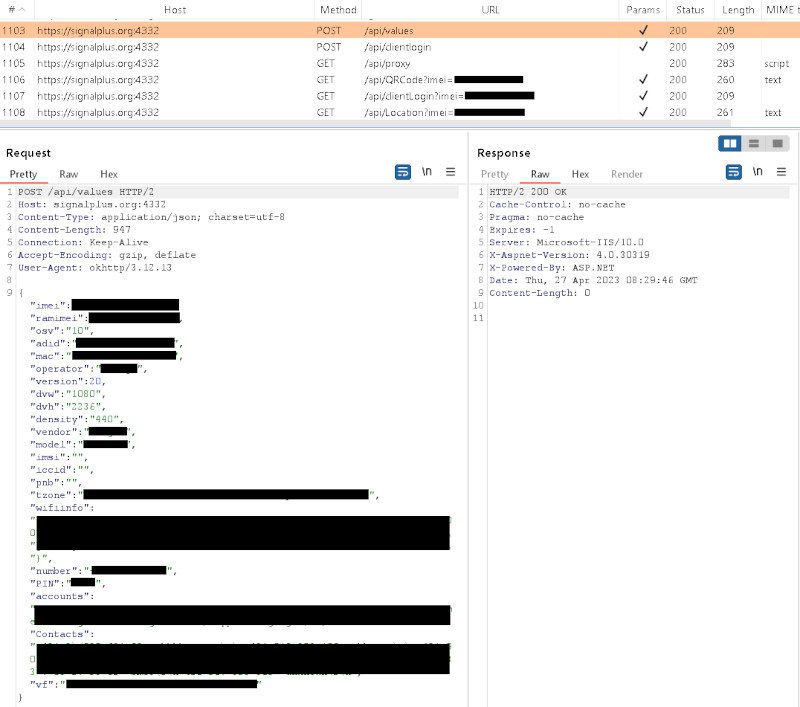

Процесс загрузки трояном BadBazaar информации о заражённом устройстве на сервер злоумышленников (источник изображения: ESET) Signal Plus Messenger мог отслеживать отправленные и полученные сообщения и контакты, если пользователи подключали своё устройство к своему настоящему номеру в Signal. Это приводило к тому, что вредоносное приложение отправляло большое количество личной информации злоумышленникам, включая номер IMEI устройства, номер телефона, адрес MAC, данные оператора, данные о местоположении, информацию о Wi-Fi, электронные адреса Google-аккаунтов, список контактов и PIN-код, используемый для передачи текстов.

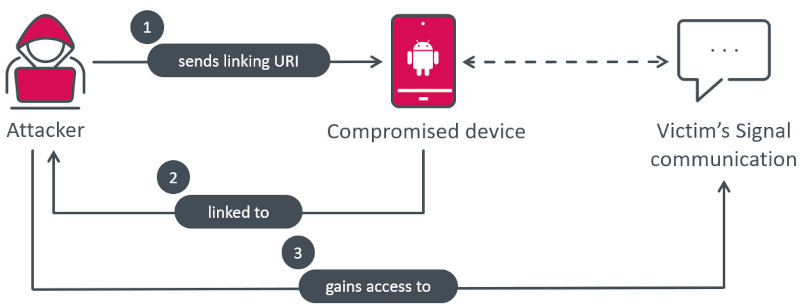

Механизм получения злоумышленниками доступа к переписке жертвы в Signal (источник изображения: ESET) Исследователь из ESET Лукаш Стефанко (Lukas Stefanko) написал: «Signal Plus Messenger может шпионить за сообщениями Signal, злоупотребляя функцией связывания устройств. Этот метод шпионажа уникален, так как мы ранее не сталкивались с подобным злоупотреблением другими вредоносными программами». BadBazaar обходит стандартное сканирование QR-кода, получая необходимый URI от своего сервера управления и команд (C&C), что позволяет злоумышленникам тайно связать устройство жертвы со своим устройством. ФБР вышли на самих себя при поиске незаконного пользователя шпионского софта NSO

01.08.2023 [19:09],

Павел Котов

По поручению Белого дома ФБР провело расследование с целью установить ведомство, которое вопреки запрету использовало шпионское ПО израильской компании NSO. Этим ведомством неожиданно для расследователей оказалось... ФБР.  Использование предназначенного для шпионажа ПО, созданного израильской компанией NSO, стало незаконным в США с ноября 2021 года, когда разработчика включили в список организаций, угрожающих национальной безопасности страны. Об NSO узнал весь мир, когда правозащитники рассказали о программе Pegasus, предназначенной для удалённого взлома iPhone. При помощи отправленного на телефон сообщения iMessage, которое не нужно открывать или делать с ним что-то ещё, злоумышленник получал почти полный доступ к устройству и всем личным данным на нём. Ещё одним продуктом NSO является программа Landmark, которая эксплуатирует уязвимости не пользовательских устройств, а базовых станций мобильных операторов — когда к скомпрометированной базовой станции подключается телефон жертвы, Landmark определяет его местоположение с точностью 100–200 метров. В апреле газета New York Times доложила о журналистском расследовании, в ходе которого было установлено, что американская компания Riva Networks незаконно приобрела и использовала продукцию NSO для выполнения заказа от некоего американского ведомства. Журналисты издания ознакомились с засекреченным контрактом, в котором заказчиком значилось «правительство Соединённых Штатов». Администрация президента страны заявила, что ей об этом контракте ничего не известно, и поручила ФБР расследовать инцидент. Теперь же газета сообщила, что заказчика удалось установить — им было само ФБР.

Источник изображения: Darwin Laganzon / pixabay.com В бюро заявили, что использовали шпионское ПО непреднамеренно, а Riva ввела его в заблуждение. Как только ведомство в конце апреля установило, что компания использовала запрещённое средство кибершпионажа от его имени, директор ФБР расторг контракт. В бюро пояснили, что передали Riva несколько зарегистрированных в Мексике телефонных номеров, которые, по оперативной информации, использовались наркоторговцами и беглыми преступниками, чьё местоположение было необходимо установить. ФБР считало, что компания будет использовать для этого какой-то инструмент собственной разработки, но Riva предпочла NSO Landmark. Как выяснилось, ФБР — возможно, не единственное американское ведомство, вовлечённое в это дело: у Riva также есть контракты с Министерством обороны, Управлением по борьбе с наркотиками (DEA) и Исследовательской лабораторией ВВС. Причём DEA пользуется инструментом, аналогичным Pegasus, только его разработчиком значится Paragon Graphite — конкурент NSO. Это ПО применяется на законных основаниях, хотя и предлагает ровно те же возможности. Появился крадущий пароли вирус Meduza Stealer, который не трогает пользователей из СНГ

05.07.2023 [13:46],

Павел Котов

Эксперты по кибербезопасности из компании Uptycs доложили об обнаружении вредоносного ПО Meduza Stealer, предназначенного для «комплексной кражи данных». Вирус осуществляет мониторинг «активности пользователей в интернете, извлекая обширные массивы данных, связанные с браузерами».

Источник изображения: uptycs.com Meduza также перехватывает данные браузерных расширений: криптовалютных кошельков, менеджеров паролей и средств двухфакторной авторизации. Во избежание обнаружения в момент обрыва соединения с сервером злоумышленника вирус прекращает работу. При обнаружении системы на территории СНГ и Туркменистана Meduza запускает механизм самоуничтожения. При работе вирус перехватывает данные браузера, собирает информацию системного реестра Windows и даже отправляет на управляющий сервер список установленных на компьютер жертвы игр. Разработчики позаботились и об удобном управлении вредоносом: в веб-интерфейсе выводится информация о том, что Meduza удалось собрать на компьютере жертвы, а также средства для скачивания или удаления этих данных. Объявления о продаже экземпляров Meduza Stealer обнаружены в даркнете. Покупка «лицензии» осуществляется через Telegram. Вредонос продаётся по подписке за $199 в месяц или в формате единовременной выплаты в $1199. Apple отвергла обвинения ФСБ в «тесном сотрудничестве» с американскими спецслужбами

02.06.2023 [11:13],

Владимир Мироненко

Apple выступила с опровержением обвинений ФСБ в сотрудничестве с американскими спецслужбами, которые установили шпионское ПО на тысячи смартфонов iPhone для слежки за российскими дипломатами во многих странах мира. «Мы никогда не работали с каким-либо правительством над внедрением бэкдора в какой-либо продукт Apple и никогда не будем», — говорится в заявлении компании, приведённом агентством Reuters.  В заявлении ФСБ указано, что взлому подверглись не только устройства Apple российских граждан, но и иностранных дипломатов, находящихся в России и бывших республиках Советского Союза. ФСБ отметила, что вскрывшиеся факты продемонстрировали «тесное сотрудничество» между Apple и Агентством национальной безопасности (АНБ), ведомством США, ответственным за криптографическую и коммуникационную разведку и безопасность. В свою очередь, Reuters утверждает, что Федеральная служба безопасности РФ не привела никаких доказательств сотрудничества Apple и АНБ. В этот же день, 1 июня, гендиректор «Лаборатории Касперского» Евгений Касперский сообщил в блоге, что десятки iPhone его сотрудников «высшего и среднего звена» были скомпрометированы в ходе «крайне сложной, профессиональной целевой кибератаки». Сотрудник «Лаборатории Касперского» Игорь Кузнецов сообщил Reuters, что аномальный трафик в корпоративной сети Wi-Fi, свидетельствующий о том, шпионское ПО передаёт сведения на удалённые серверы, был обнаружен в начале 2023 года, но компания не предоставляла сведения об этом российской группе реагирования на компьютерные чрезвычайные ситуации до начала четверга, 1 июня. «Очень трудно кому-либо что-либо приписать», — отметил он. Комментируя происшедшее, в МИД России заявили, что «спецслужбы США десятилетиями использовали IT-корпорации для сбора крупномасштабных данных о пользователях интернета без их ведома». Шпионское ПО Alien и Predator уличили в сливе данных пользователей Android

27.05.2023 [16:28],

Матвей Филькин

Согласно отчёту, опубликованному в четверг Cisco Talos при содействии некоммерческой лаборатории Citizen Lab в Канаде, шпионская программа Predator и её загрузчик Alien обладают более широкими возможностями слежки, чем предполагалось ранее. Выяснилось, что вредоносная программа может записывать голосовые звонки и звук поблизости, собирать данные Signal и WhatsApp, а также скрывать приложения или предотвращать их запуск при перезагрузке устройства.

Источник изображения: pixabay Predator и Alien существуют как минимум с 2019 года и являются частью большого пакета, разработанного компанией Cytrox, которая теперь называется Intellexa — маркетинговое имя для целого ряда наёмных поставщиков систем наблюдения, появившихся в 2019 году. Другие компании, входящие в консорциум, включают Nexa Technologies (ранее Amesys), WiSpear/Passitora Ltd. и Senpai. В опубликованном отчёте, в котором рассматривается версия кода для Android, Talos предполагает, что Alien — это не просто загрузчик для Predator, а что эти два компонента работают в комбинации, позволяя осуществлять все виды шпионажа и сбора разведданных на взломанных устройствах. «При совместном использовании эти компоненты обеспечивают разнообразные возможности для кражи информации, наблюдения и удалённого доступа» — говорят исследователи. Тандем программ может тайно вести запись звука телефонных звонков и VoIP-приложений, красть данные из Signal, WhatsApp и Telegram, а также скрывать приложения или запрещать их запуск после перезагрузки устройства. Как и другие программы-шпионы, такие как Pegasus, которым для заражения устройств жертв не требуется вмешательства пользователя, Predator и Alien, согласно документам, используют уязвимости «нулевого дня» и другие баги для заражения и захвата Android-телефонов. Talos признает, что у них нет доступа ко всем компонентам шпионской программы и что без полного изучения кода «этот список возможностей не следует считать исчерпывающим». Тем не менее, компания предполагает, что среди функций также есть отслеживание геолокации, доступ к камере и имитация выключенного телефона — всё это облегчает слежку за жертвой без её ведома. NSO Group использовала три новых способа взлома iPhone через эксплойты с нулевым кликом

19.04.2023 [11:59],

Владимир Мироненко

Израильская компания NSO Group, занимающаяся разработкой шпионского программного обеспечения, в прошлом году использовала новые способы для взлома смартфонов iPhone, применяя для этого по меньшей мере три метода, пишет Bloomberg со ссылкой на отчёт Citizen Lab, исследовательской группы при университете Торонто.

Источник изображения: Pixabay Эти методы, основанные на использовании цепочки эксплойтов с нулевым кликом (таких, которые не требуют никакого взаимодействия с пользователем), позволяют компании обойти функции безопасности iPhone и установить шпионское ПО NSO Pegasus, которое может собирать информацию с устройства, а также использовать его камеры и микрофоны для слежки в режиме реального времени. При взломе этими методами пользователю даже не требуется нажимать на вредоносную ссылку, чтобы Pegasus проник в устройство. В отчёте упоминается представленный Apple в прошлом году режим Lockdown Mode, который определённое время позволял выявить попытку взлома устройства, уведомляя пользователей с помощью push-сообщений о том, что они стали мишенью группы NSO. В Citizen Lab допускают, что хакерам удалось найти способ, как обойти эту защиту. «Мы рады видеть, что режим Lockdown Mode предотвращал такую сложную атаку и немедленно предупреждал пользователей, даже до того, как Apple и исследователи безопасности узнали о конкретной угрозе», — заявил представитель Apple. В отчёте указано, что NSO Group удалось обойти другую функцию безопасности в iOS под названием BlastDoor. Вместе с тем Citizen Lab рекомендует пользователям, чья деятельность связана с риском стать объектом хакерской атаки с помощью шпионского ПО, включить режим Lockdown Mode. В отчёте Citizen Lab также упоминаются методы PWNYOURHOME и FINDMYPWN, которые используют встроенные сервисы Apple, для внедрения шпионского софта в iPhone через модули HomeKit и Find My iPhone. Citizen Lab заявила, что сообщила о своих выводах Apple в октябре 2022 года, после чего компания выпустила обновление для системы безопасности в феврале этого года. Комментируя отчёт Citizen Lab, представитель NSO заявил, что компания «соблюдает строгое регулирование, а её технологии используются государственными заказчиками для борьбы с терроризмом и преступностью во всём мире». |