|

Опрос

|

реклама

Быстрый переход

В Chrome и Firefox нашли опасную уязвимость нулевого дня, и ей уже пользуются хакеры

29.09.2023 [23:04],

Владимир Мироненко

Google выпустила 'экстренное обновление для браузера Google Chrome за номером 117.0.5938.132 для операционных систем Windows, macOS и Linux, призванное устранить критическую уязвимость нулевого дня с идентификатором CVE-2023-5217, которая может привести к переполнению буфера в кодеке VP8 в библиотеке libvpx. Хакеры уже эксплуатируют данную уязвимость.

Источник изображения: Pixabay Согласно исследованию безопасности Google, уязвимость связана с распространённой системой кодирования мультимедиа для формата файлов WebM открытого типа, в разработке которого принимала участие Google. Это может сделать уязвимыми для атак множество программ, от Chrome и Firefox до Skype и VLC, практически во всех основных операционных системах, а также программ, связанных с аппаратным обеспечением от AMD, NVIDIA и Logitech. Ресурс Ars Technica сообщил о том, что Mozilla уже подтвердила, что браузер Firefox имеет такую же уязвимость, отметив, что формат VP8 WebM используется в таком большом количестве программного обеспечения по всему миру, что это может превратиться в серьёзную проблему. Следует отметить, что уже вышло обновление Firefox 118.0.1, которым была устранена уязвимость CVE-2023-5217. Как указал ресурс PCWorld, конкретная уязвимость, по-видимому, существует только тогда, когда медиа-файлы кодируются, а не декодируются, поэтому в списке затронутых программ не обязательно должны быть все программы из числа использующих библиотеку libvpx. Хакеры воруют средства с брокерских счетов через уязвимость WinRAR

23.08.2023 [15:56],

Павел Котов

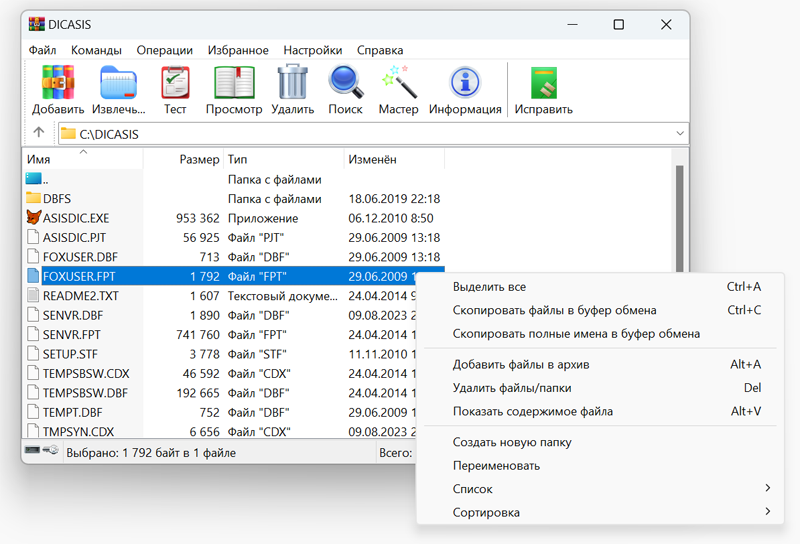

Киберпреступники эксплуатируют уязвимость архиватора WinRAR, хотя информация о её существовании уже предана огласке, и разработчик выпустил обновлённую версию программы, где данная уязвимость была закрыта. Всплеск хакерской активности обнаружили эксперты компании Group-IB.  Уязвимость WinRAR позволяет злоумышленникам прятать в архивах вредоносные скрипты, маскируя их под невинные на первый взгляд файлы JPG и TXT. Хакеры эксплуатируют уязвимость архиватора как минимум с апреля этого года, размещая вредоносные файлы на специализированных трейдерских форумах — эксперты обнаружили такие архивы на восьми площадках, посвящённых биржевой торговле, инвестициям и криптовалютам. В одном из случаев администрация форума узнала об инциденте, удалила файлы и заблокировала пользователей, которые их распространяли, но те нашли возможность снять блокировку и продолжить распространение вредоносов. Когда жертва открывает такой файл, хакеры получают доступ к её брокерским счетам, благодаря чему проводят незаконные финансовые операции и похищают средства, рассказали в Group-IB. К настоящему моменту установлено, что заразить удалось компьютеры как минимум 130 трейдеров, но объёмы финансовых потерь на данном этапе оценить не получается. Достоверные данные об организаторах атаки пока отсутствуют, но известно, что хакеры пользовались VisualBasic-трояном DarkMe, который ранее был связан с группировкой Evilnum, также известной как TA4563. Она действует как минимум с 2018 года в Европе и Великобритании, выбирая себе в жертвы финансовые организации и платформы онлайн-торговли. Во всех чипах AMD на Zen 2 нашли уязвимость, которая позволяет удалённо воровать пароли и другую информацию

24.07.2023 [20:19],

Сергей Сурабекянц

Тэвис Орманди (Tavis Ormandy), исследователь из Google Information Security, сообщил сегодня о новой уязвимости, которую он обнаружил в процессорах AMD с архитектурой Zen 2. Уязвимость Zenbleed охватывает весь ассортимент чипов на Zen 2 и позволяет украсть защищённую информацию, включая ключи шифрования и логины пользователей. Атака не требует физического доступа к компьютеру и может быть выполнена даже через вредоносный JS-скрипт на веб-странице.

Источник изображений: AMD Орманди сообщил об этой проблеме в AMD 15 мая 2023 года. По его словам, AMD уже выпустила патчи для уязвимых систем, но эксперты пока не подтвердили наличие в последних выпущенных прошивках нужных исправлений. Также пока отсутствуют рекомендации по безопасности от AMD с подробным описанием проблемы. Компания обещала опубликовать эту информацию сегодня, но пока не прокомментировала статус исправлений. Уязвимость зарегистрирована как CVE-2023-20593 и позволяет осуществлять кражу данных со скоростью 30 Кбайт на ядро в секунду, что обеспечивает достаточную пропускную способность для кражи конфиденциальной информации, проходящей через процессор. Эта атака работает со всем программным обеспечением, запущенным на процессоре, включая виртуальные машины, песочницы, контейнеры и процессы. Способность этой атаки считывать данные между виртуальными машинами особенно опасна для поставщиков и пользователей облачных услуг. По словам Орманди, затронуты все процессоры Zen 2, включая серверные EPYC Rome:

Атака может быть осуществлена посредством выполнения непривилегированного произвольного кода. Орманди опубликовал репозиторий исследований безопасности и код эксплойта. При атаке используется функция оптимизации слияния XMM регистра с последующим его переименованием. В результате происходит ошибка предсказания vzeroupper. Основные операции, такие как strlen, memcpy и strcmp, будут использовать векторные регистры, поэтому злоумышленник может эффективно отслеживать эти операции, происходящие в любом месте системы, неважно, в других виртуальных машинах, песочницах, контейнерах или процессах. «Это работает, потому что регистровый файл используется всеми на одном физическом ядре. На самом деле два гиперпотока даже используют один и тот же файл физического регистра», — говорит Орманди. Он пояснил, что ошибка может быть исправлена с помощью патчей, но это может привести к снижению производительности, поэтому Орманди настоятельно рекомендует обновить микрокод. Доступность обновлённых прошивок пока официально не подтверждена. Уязвимость в GPT-4 открыла неограниченный бесплатный доступ к нейросети

26.04.2023 [14:06],

Павел Котов

Разработчик под ником xtekky представил проект GPT4Free — набор инструментов, предоставляющих бесплатный и почти неограниченный доступ к чат-боту на базе GPT-4 и его предшественнику GPT-3.5. Эксплойт был разработан методом обратного проектирования, которое помогло обнаружить уязвимость в API нейросети.

Источник изображения: D koi / unsplash.com Базовый тариф GPT-4 составляет $0,03 за 1000 токенов «подсказок» (примерно 750 слов) и $0,06 за 1000 токенов «завершения» (также около 750 слов). Доступ к GPT-3.5 обходится дешевле — $0,002 за 1000 токенов. Эксплойт GPT4Free не обходит механизмы платного доступа к платформе OpenAI, а «обманывает» API, заставляя платформу считать, что запросы поступают от ресурсов, к которым привязаны платные учётные записи: поисковой системы You.com, платформы для написания текстов WriteSonic и чат-бота Quora Poe. В свою защиту разработчик заявляет, что GPT4Free предназначен для работы только в «образовательных целях». Он также заявил, что будет пытаться продолжить работу над проектом, даже если его попробуют засудить. По всей вероятности, оказавшиеся жертвами GPT4Free ресурсы в обозримом будущем ликвидируют бреши безопасности и закроют доступ для инструмента — исходный код проекта может удалить и GitHub, но это только подстегнёт его последователей. Доступ к нейросети GPT-4 пока ограничен, и это затрудняет возможность её испытать для всех любопытствующих. Эксперты называют её одной из наименее прозрачных разработок OpenAI, и компания до сих пор не сообщила, когда платформа появится в открытом доступе. Не исключено, что впоследствии OpenAI придётся активно отбиваться от «пиратских» попыток добраться до ресурсов нейросети. Google обнаружила ещё одну уязвимость нулевого дня в Chrome — всего через несколько дней после устранения предыдущей

19.04.2023 [19:25],

Сергей Сурабекянц

Во вторник Google выпустила бюллетень по безопасности, в котором упоминается недавно обнаруженная уязвимость Chrome под номером CVE-2023-2136, которой был присвоен рейтинг «высокой серьёзности». Google известно о существовании эксплойта для этой уязвимости «в реальном мире». Хакеры были замечены в эксплуатации этой уязвимости через несколько дней после того, как Google исправила другую активно используемую уязвимость нулевого дня.

Источник изображения: Pixabay На данный момент Google описывает CVE-2023-2136 как целочисленное переполнение с участием графического движка Skia с открытым исходным кодом, который используется Chrome. В официальном отчёте говорится, что использование уязвимости «позволяет удалённому злоумышленнику, скомпрометировавшему процесс рендеринга, потенциально выполнить выход из песочницы через созданную HTML-страницу», что даёт возможность получения доступа к дополнительным вычислительным процессам для запуска вредоносного кода на компьютере. Несмотря на отсутствие подробностей, возможно, уязвимость была использована в тандеме с другой уязвимостью нулевого дня, которую Google исправила в прошлую пятницу, под названием CVE-2023-2033, которая связана с ошибкой в движке JavaScript V8 для браузера. Компания обнаружила обе уязвимости с помощью Клемана Лесиня (Clément Lecigne), исследователя безопасности из группы анализа угроз Google, которая занимается отслеживанием самых опасных групп хакеров и выявлением уязвимостей нулевого дня. Клеман обнаружил CVE-2023-2033 11 апреля, а CVE-2023-2136 — 12 апреля. Предполагается, что уязвимости использовались в атаках через специально созданные вредоносные HTML-страницы, рассылаемые с помощью фишинговых сообщений. К счастью, Google быстро исправила обе проблемы после их обнаружения. Компания уже подготовила исправление для CVE-2023-2136, которое сейчас должно быть распространено среди пользователей. Исправление будет выпущено как версия Chrome 112.0.5615.137. Рекомендуется обновить браузер при первой возможности. В ближайшее время в правом верхнем углу браузера должна появиться кнопка для обновления Chrome. В противном случае нужно перейти на вкладку «О Chrome», чтобы автоматически получить обновление, или посетить страницу поддержки Google, чтобы узнать, как загрузить исправления. Найден ещё один разработчик шпионского софта для iOS — он продавал ПО всем желающим

12.04.2023 [15:40],

Владимир Фетисов

Израильская компания NSO Group приобрела широкую известность после того, как выяснилось, что она разработала программное обеспечение Pegasus для взлома устройств на базе iOS и продавала его правительствам ряда стран. Теперь же специалисты Citizen Lab из школы им. Манка при Университете Торонто опубликовали отчёт по итогам расследования, в ходе которого им удалось обнаружить непубличную компанию QuaDream — разработчика ещё одного шпионского ПО для iOS.  NSO Group и QuaDream ведут схожий бизнес, но информация о втором разработчике практически не появлялась в СМИ, компания не имеет официального сайта, а также страниц в социальных сетях. Фактически об этой компании стало известно из-за судебного разбирательства с кипрской InReach. По данным исследователей, специалисты QuaDream создали эксплойт для взлома устройств с iOS 14. Шпионское ПО продавалось всем желающим, которые были готовы заплатить за него. Предполагается, что эксплойт активно использовался в период с января по ноябрь 2021 года, а информация о нём в СМИ появилась лишь в феврале 2022 года. Специалисты по информационной безопасности из Microsoft помогли Citizen Lab понять, для чего может использоваться ПО QuaDream, а сам эксплойт получил название KingsPawn. Оказалось, что с его помощью можно перехватывать и записывать телефонные разговоры, использовать микрофон устройства для слежки, вести фотосъёмку с устройства жертвы и даже генерировать пароли для прохождения двухфакторной аутентификации в iCloud. В эксплойт также встроена функция самоуничтожения, которая позволяет скрыть следы пребывания вредоноса на устройстве в случае необходимости. Уязвимости в Apple iOS, iPadOS и macOS позволяют злоумышленнику повысить привилегии и получить полный доступ к устройству

25.02.2023 [08:31],

Сергей Сурабекянц

Обнаруженные уязвимости во всех операционных системах Apple дают киберпреступнику доступ к фотографиям жертвы, сообщениям, истории звонков, данным о местоположении и ко всем другим конфиденциальным данным, в том числе к микрофону и камере устройства. Эксплойт позволяет полностью отформатировать накопитель устройства. Специалисты относят подобные уязвимости к категории от средней до высокой степени серьёзности. К счастью, пока нет никаких признаков реального использования этих эксплойтов.

Источник изображений: pixabay.com Сама компания Apple занесла эксплойты в базу данных общеизвестных уязвимостей информационной безопасности под двумя номерами: CVE-2023-23530 и CVE-2023-23531. Уязвимостям был присвоен рейтинг CVSS в диапазоне от 5,1 до 7,1. CVSS (Common Vulnerability Scoring System) — открытый стандарт, используемый для расчёта количественных оценок уязвимости в безопасности компьютерной системы. Оценки могут принимать значение от 0 до 10, где 10 выражает максимальную опасность. Новые уязвимости могут «позволить обойти подпись кода для выполнения произвольного скрипта в контексте нескольких платформенных приложений, — сообщил Остин Эммитт (Austin Emmitt), исследователь компании Trellix. — Что приведёт к эскалации привилегий и выходу из песочницы как на macOS, так и на iOS». Сбой возникает из-за NSPredicate, класса, который позволяет разработчикам приложений фильтровать списки объектов на устройстве. Этот «невинно выглядящий класс», как выразился Эммитт, гораздо глубже, чем может показаться на первый взгляд. «На самом деле синтаксис NSPredicate — это полноценный язык сценариев, а возможность динамически генерировать и запускать код на iOS всё это время была официальной функцией». В ходе одной проверки компания Trellix обнаружила, что злоумышленник может использовать уязвимость в нескольких процессах корневого уровня, которые позволяют получить доступ к таким разделам хранилища, как календарь, адресная книга и фотографии. В другом случае исследователи обнаружили уязвимость NSPredicate во фреймворке UIKitCore на iPad. Здесь вредоносный скрипт сможет выполнять код внутри SpringBoard, приложения, которое управляет домашним экраном устройства. Доступ к SpringBoard может привести к компрометации любого типа данных, которые пользователь хранит на телефоне, или позволить злоумышленнику просто полностью очистить накопитель устройства.

Использовать этот новый класс уязвимостей возможно только если злоумышленник уже имеет доступ к целевому устройству. Получение первоначального доступа часто не вызывает затруднений благодаря фишингу и другим методам социальной инженерии. Но это также означает, что каждый пользователь в состоянии предпринять шаги для укрепления защиты своих устройств Apple. «Необходимо проявлять бдительность в отношении социальной инженерии и фишинговых атак, — пишет Даг Макки (Doug McKee), директор по исследованию уязвимостей в Trellix. — А также устанавливать приложения только из известного надёжного источника. Компаниям рекомендуется убедиться, что они проводят надлежащее тестирование безопасности продукта на наличие любых сторонних приложений и отслеживают журналы на предмет подозрительных или необычных действий». Пользователям Apple следует обновить своё системное программное обеспечение, поскольку новейшие версии содержат исправления описанных уязвимостей. Однако это не означает, что проблема полностью решена. Уязвимость в NSPredicate была открыта ещё в 2019 году, а затем использована NSO Group в 2021 году в ходе шпионской атаки. Apple попыталась закрыть дыру, но, видимо, не довела дело до конца. «Устранение этого класса ошибок часто чрезвычайно сложно выполнить, поскольку для этого требуется не только изменение кода, но и обучение разработчиков, — объясняет Даг Макки. — Поэтому можно ожидать, что в дальнейшем будет обнаружено больше подобных уязвимостей». С момента появления первой версии iOS на оригинальном iPhone Apple ввела тщательные ограничения на программное обеспечение, которое может работать на их мобильных устройствах. Устройства делают это с помощью проверки подписи кода — запуск приложения происходит только в том случае, если оно было криптографически подписано доверенным разработчиком.

В результате этой строгой политики Apple заработала в некоторых кругах репутацию особенно кибербезопасной компании. «Я думаю, что есть недопонимание, когда дело доходит до устройств Apple, — говорит Майк Берч (Mike Burch), директор по безопасности приложений Security Journey. — Общественность считает, что они более безопасны, чем другие системы. Действительно, Apple внедрила много функций безопасности и более строга в отношении того, какие приложения она разрешает использовать на своих устройствах. Тем не менее, они так же подвержены уязвимостям, как и любые другие системы». Для уязвимости в CryptoAPI создали эксплойт — проблема затрагивает 99 % серверов на Windows

27.01.2023 [17:13],

Владимир Фетисов

Специалисты компании Akamai Security создали эксплойт для уязвимости CVE-2022-34689 компонента Windows CryptoAPI, который отвечает за криптографические операции. Уязвимость может использоваться для подделки цифровых сертификатов и последующей подписи с их помощью вредоносного кода или прохождения аутентификации. Отмечается, что Microsoft выпустила исправление этой уязвимости несколько месяцев назад, но, похоже, многие пользователи проигнорировали патч.

Источник изображения: techspot.com Упомянутую уязвимость в прошлом году обнаружили сотрудники АНБ США и Национального центра кибербезопасности Великобритании. Microsoft выпустила патч для её исправления в августе, а публичная информация о проблеме была опубликована в октябре. Согласно имеющимся данным, уязвимость CVE-2022-34689 может использоваться для манипуляции с цифровыми сертификатами с целью подделки личности злоумышленника или выполнения других действий, таких как прохождение аутентификации или подписание кода с помощью цифровых сертификатов. Сотрудники Akamai разработали PoC-эксплойт для CryptoAPI, отметив, что этот компонент используется Windows для обработки всех криптографических операций. Он применяется для обработки цифровых сертификатов, а в браузерах — для проверки TLS-сертификатов. Концепция проведения атаки с использованием CVE-2022-34689 была проверена в Chrome 48, но проблема также актуальна для более старых версий обозревателя и других приложений на базе Chromium. По мнению исследователей, существует множество других уязвимых приложений, которые затронуты этой проблемой. В сообщении сказано, что подавляющее большинство системных администраторов и IT-специалистов не установили в подконтрольных сетях патч Microsoft, который был выпущен несколько месяцев назад для исправления уязвимости CryptoAPI. В Akamai подсчитали, что только 1 % «видимых» устройств в центрах обработки данных получили патч Microsoft, тогда как оставшиеся 99 % «видимых» из интернета серверов с Windows продолжают оставаться уязвимыми перед этой проблемой. |