|

Опрос

|

реклама

Быстрый переход

Троян FakeCall для перехвата звонков на Android получил ворох новых функций для кражи данных пользователей

31.10.2024 [11:10],

Павел Котов

Новая версия трояна FakeCall для мобильной ОС Android самыми изощрёнными способами перехватывает входящие и исходящие голосовые вызовы, транслирует злоумышленникам изображение экрана на телефоне, присылает им скриншоты, может разблокировать устройство и совершать многое другое. Об этом рассказали в компании Zimperium, которая специализируется на мобильной кибербезопасности.

Источник изображения: Gerd Altmann / pixabay.com Троян FakeCall впервые был обнаружен «Лабораторией Касперского» ещё в 2022 году — уже тогда он осуществлял атаки типа Overlaying, показывая собственное окно поверх легитимных приложений, и прибегал к другим уловкам, чтобы убедить жертв, что они разговаривают по телефону с работниками своего банка. В конце прошлого года эксперты CheckPoint опубликовали доклад об обновлённой версии вредоноса, который к тому времени маскировался под приложения двадцати финансовых организаций. Сейчас возможности трояна расширились — он может перехватывать входящие и исходящие звонки. FakeCall распространяется через вредоносные приложения, которые пользователь сам загружает на свой телефон. Его прежние версии заставляли жертв звонить хакерам, а окно поверх телефонного приложения показывало номер банка, в котором обслуживается клиент. Новая версия трояна, используя службы специальных возможностей, сама становится обработчиком телефонных вызовов по умолчанию, получая разрешение пользователя, и уже не прибегает к Overlaying. Контролирующие вредоносную кампанию хакеры могут перехватывать входящие и исходящие вызовы. В одних случаях окно FakeCall показывает интерфейс стандартного телефонного приложения для Android и выводит на экран имена наиболее частых контактов жертвы; но если жертва пытается позвонить в банк или другое финансовое учреждение, троян направляет её на контролируемый злоумышленником номер телефона. Жертва думает, что разговаривает с сотрудником банка, и может сообщить ему конфиденциальную информацию, которая впоследствии может использоваться в мошеннических схемах.

Источник изображения: Pexels / pixabay.com Последняя версия FakeCall обзавелась и другими новыми функциями: прямая трансляция происходящего на экране, отправка скриншотов злоумышленникам, разблокировка телефона и временное отключение автоблокировки — это неполный список возможностей трояна. Предполагается, что вредонос до сих пор активно разрабатывается и обрастает новыми возможностями. Чтобы защититься от FakeCall, рекомендуется соблюдать стандартные меры цифровой безопасности: избегать установки приложений из файлов APK из непроверенных источников; чаще пользоваться крупными магазинами приложений и искать новые наименования прямо через них, а не переходить по ссылкам из внешних источников. Эксперты советуют включать на телефоне Google Play Protect — средство проверки загружаемых приложений — и параллельно пользоваться проверенными антивирусами. Не рекомендуется предоставлять приложениям доступ к ресурсам, которые не нужны для их непосредственной работы. Наконец, следует периодически перезагружать устройство, что поможет защититься от некоторых атак с использованием уязвимостей нулевого дня, которые осуществляются без участия пользователя. Шифрование файлов cookie в Chrome оказалось легко взломать, но в Google заявили, что так и задумано

30.10.2024 [16:21],

Павел Котов

В одном из обновлений браузера Google Chrome минувшим летом появилась система шифрования файлов cookie, призванная защитить данные пользователей. Но всего за несколько месяцев её удалось обойти и экспертам по кибербезопасности, и злоумышленникам. Но в Google считают свою задачу выполненной.

Источник изображения: Growtika / unsplash.com Функция шифрования данных ABE (App-Bound Encryption) дебютировала в июле 2024 года с выходом Chrome 127. Шифрование осуществляется при помощи службы Windows с системными привилегиями. Инструмент призван предотвращать кражу вирусами информации, которая хранится в браузере: учётных данных для входа на сайты, файлов сеансов cookie и многого другого. «Поскольку служба App-Bound работает с системными привилегиями, злоумышленникам потребуется сделать больше, чем просто уговорить пользователя запустить вредоносное приложение. Теперь вредоносное приложение должно получить системные привилегии или внедрить код в Chrome, чего легитимное ПО делать не должно», — пояснили тогда в Google. В конце сентября, однако, стало известно, что предназначенные для кражи данных вредоносы Lumma Stealer, StealC и многие другие смогли обойти эту функцию. В Google ответили, что это было ожидаемо, и хорошо, что изменения в браузере заставили злоумышленников изменить поведение. «Это отвечает наблюдаемой нами новой манере действий. Мы продолжаем сотрудничать с разработчиками ОС и антивирусов, чтобы пытаться надёжнее обнаруживать эти новые типы атак, а также продолжаем попытки усилить защиту от кражи информации у наших пользователей», — сообщили в Google. Теперь эксперт по вопросам кибербезопасности Александр Хагена (Alexander Hagenah) разработал и опубликовал на GitHub инструмент Chrome-App-Bound-Encryption-Decryption, предназначенный для обхода механизмов шифрования Chrome — в описании автор отметил, что разработанная Google функция пока защищает только файлы cookie, но в перспективе, возможно, будет использоваться для защиты паролей и платёжной информации. В Google на появление проекта тоже отреагировали спокойно. «Этот код требует прав администратора, указывая, что мы успешно повысили привилегии доступа, необходимые для успешного осуществления атак этого типа», — заявили в компании. OpenAI распустила AGI Readiness — ещё один отдел безопасности ИИ

25.10.2024 [13:13],

Павел Котов

OpenAI распустила отдел AGI Readiness — он консультировал компанию по вопросам её способности справляться с новыми системами искусственного интеллекта, которые становятся всё более мощными, а также готовности мира управлять этой технологией.

Источник изображения: Growtika / unsplash.com Старший консультант AGI Readiness Майлз Брандейдж (Miles Brundage) сообщил о своём уходе на платформе Substack. Основными причинами этого шага он назвал слишком высокие скрытые издержки, более высокую эффективность его исследований вне компании, желание быть менее предвзятым и то, что в OpenAI он достиг всего, что намеревался. Сильный ИИ (AGI) — гипотетическая система, сравнима с уровнем человека или превосходящая его; одни эксперты уверены, что человечество приблизилось к её созданию, другие считают, что это вообще невозможно. По мнению господина Брандейджа, к этому не готова ни OpenAI или любая другая передовая компания, ни весь мир — эксперт заявил, что намеревается создать собственную некоммерческую организацию или устроиться в уже существующую, чтобы заняться исследованиями и пропагандой политики в области ИИ. Его бывших подчинённых из AGI Readiness переведут в другие отделы OpenAI. В прошлом году OpenAI сформировала отдел Superalignment — он занимался исследованиями в области «научных и технических прорывов для управления и контроля систем ИИ, которые намного умнее нас», чтобы не дать им «выйти из-под контроля». Компания обещала в течение четырёх лет выделить на нужды отдела 20 % своих вычислительных мощностей. Но уже через год, в мае этого года, он прекратил работу, а его руководители, соучредители OpenAI Илья Суцкевер (Ilya Sutskever) и Ян Лейке (Jan Leike), заявили об уходе из компании. «Создание машин, которые умнее человека — изначально опасное начинание. OpenAI берет на себя огромную ответственность от имени всего человечества. Но за последние годы культура и процессы безопасности отошли на второй план по сравнению с блестящими продуктами», — заявил тогда Лейке. В конце сентября в один и тот же день об уходе из OpenAI объявили технический директор Мира Мурати (Mira Murati), руководитель направления исследований Боб Макгрю (Bob McGrew) и вице-президент по исследованиям Баррет Зоф (Barret Zoph). Apple заплатит хакерам до $1 млн за взлом своей ИИ-инфраструктуры

25.10.2024 [12:06],

Павел Котов

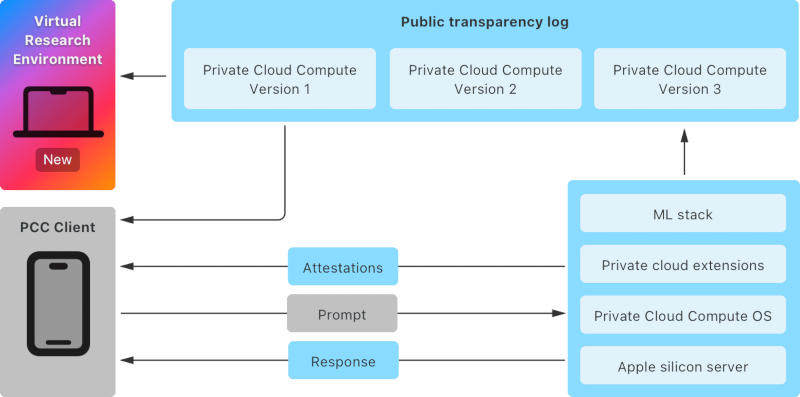

Apple предложила всем желающим изучить надёжность своей системы Private Cloud Compute (PCC), которая предназначена для ресурсоёмких задач, связанных с запросами Apple Intelligence. За обнаруженные в ней уязвимости компания готова выплачивать до $1 млн.

Источник изображений: apple.com Apple неоднократно подчёркивала, что многие функции искусственного интеллекта в пакете Apple Intelligence работают локально, не покидая компьютера, iPhone или любого другого устройства. Но более сложные запросы всё-таки направляются на серверы PCC, построенные на чипах Apple Silicon и работающие под управлением новой ОС. Многие разработчики приложений с ИИ предлагают обработку запросов в облачной инфраструктуре, но не предоставляют пользователям возможности оценить, насколько безопасны эти облачные операции. Apple, которая традиционно провозглашает конфиденциальность пользователей приоритетной задачей, призвала независимых экспертов самостоятельно проверить защищенность её систем.  Для этого компания предложила:

В рамках программы поиска уязвимостей (bug bounty) Apple предлагает премии от $50 тыс. до $1 млн за обнаруженные в её продуктах ошибки. На следующей неделе ожидается выход iOS 18.1, с которой дебютируют первые функции Apple Intelligence. Накануне вышла бета-версия iOS 18.2 для разработчиков — в ней появились Genmoji и интеграция с ChatGPT. Российские госструктуры потратили на VPN в этом году 14,1 млрд рублей — почти в семь раз больше, чем в прошлом

24.10.2024 [13:27],

Владимир Мироненко

В России значительно выросли затраты госорганов на подключение VPN. Как пишет «Коммерсантъ» со ссылкой на данные сервиса «Контур. Закупки». За 9 месяцев текущего года рост затрат на эти цели составил 683 %. Большая часть затрат, увеличившихся до 14,1 млрд рублей, пришлась на Департамент информационных технологий (ДИТ) Москвы, потративший на услуги VPN 9,8 млрд рублей.

Источник изображения: Privecstasy/unsplash.com При этом госкомпании, действующие на основании закона «О закупках товаров, работ, услуг отдельными видами юридических лиц» от 18.07.2011 N 223-ФЗ, регулирующем закупки компаний с долей государства не менее 50 %, увеличили за этот период затраты на VPN на 122 %, до 311 млн рублей, а количество закупок — на 33 %, до 56. Общее количество тендеров выросло на 20 %, до 490. Услуги по контрактам ДИТ будут предоставляться в 2024–2026 годах поставщиками «Акадо телеком» (принадлежит «ЭР-Телекому»), «Ситроникс» и «Ростелеком». До этого, в 2023 году крупнейшими заказчиками были Социальный фонд и ФТС с общей суммой наибольших заключённых контрактов на подключение VPN в 1,6 млрд рублей, а победил в тендерах «Ростелеком». «В последние пару лет мы наблюдаем значительный рост потребителей услуги, а также фиксируем кратный рост передачи данных по защищенным каналам VPN», — отметил вице-президент по работе с крупными корпоративными клиентами «Ростелекома» Владимир Волков. Волков объяснил рост спроса на такие услуги резким увеличением количества DDoS-атак, попыток хищения персональных данных и уничтожения ценной информации за последние пару лет. Рост спроса на подключение VPN подтвердили и в «МегаФоне», отметив его значительное увеличение среди государственных заказчиков. По словам ведущего инженера CorpSoft24 Михаила Сергеева, технология VPN может использоваться представителями госсектора для обеспечения безопасности своей внутренней сети, а шифрование трафика защищает данные от перехвата злоумышленниками. Это поможет обеспечить безопасность доступа к медицинским данным, а также взаимодействия филиалов банков и работы сотрудников министерств с удаленными системами, добавил директор по продуктам Servicepipe Михаил Хлебунов. Как полагает заместитель директора АНО «Платформа НТИ» Никита Уткин, в нынешних условиях потребность в таких сервисах «едва ли будет уменьшаться». Минцифры заблокировало более 500 тыс. мошеннических ресурсов за два года

24.10.2024 [10:48],

Владимир Фетисов

Государственная информационная система «Антифишинг» прекратила или ограничила доступ к более чем к 500 тыс. мошеннических веб-ресурсов за два года. Об этом в ходе выступления на форуме «Спектр-2024» в Сочи рассказал замглавы Минцифры Дмитрий Угнивенко.

Источник изображения: Copilot «За время функционирования информационной системы «Антифишинг» был прекращён или ограничен доступ более чем к 500 тыс. ресурсов. Более 100 тыс. инцидентов относилось к фишингу, что составляет 20 % от общего количества», — заявил господин Угнивенко. Он также рассказал, что с 2022 года за публикацию информации об изготовлении и обороте поддельных документов и сбыте наркотических веществ были заблокированы 244 415 ресурсов. Только в 2024 году были заблокированы 159 805 сетевых площадок. За распространение недостоверной общественно значимой информации с 2022 года заблокированы 133 197 ресурсов. За аналогичный период был ограничен доступ к 113 970 фишинговым сайтам: 59 876 блокировок в 2024 году, 39 918 блокировок в 2023 году, 14 176 блокировок в 2022 году. За продажу персональных или конфиденциальных данных заблокированы 31 786 ресурсов за два года. Заместитель директора центра компетенций Национальной технологической инициативы «Технологии доверенного взаимодействия» на базе ТУСУР Руслан Пермяков отметил, что фишинг в основном существует за счёт клонов банковских сайтов, фальшивых страниц авторизации в популярных сервисах и соцсетях, поддельных интернет-магазинов, сайтов техподдержки, страниц для участия в розыгрышах и акциях. Старший контент-аналитик «Лаборатории Касперского» Татьяна Куликова сообщила об интересе злоумышленников к схемам таргетированного фишинга на компании, например, с целью получения доступа к конфиденциальным корпоративным данным. «500 тыс. — это капля в море. Например, только в российском реестре на сегодняшний день находятся 624 511 заблокированных доменов. Каждый день этот показатель увеличивается в среднем на 100-200 сайтов. Однако, если учесть, что эти 500 тыс. — запрещённые сайты, это указывает на масштабную проблему распространения нелегитимного контента, фишинга и других киберугроз», — считает директор компании Ideco Дмитрий Хомутов. Google натравила ИИ на мошеннические СМСки на Android

23.10.2024 [16:27],

Владимир Фетисов

Разработчики из Google анонсировали скорое появление в приложении «Сообщения» (Messages) пяти новых функций, направленных на повышение уровня безопасности и конфиденциальности. Упомянутые нововведения направлены на упрощение идентификации мошеннических сообщений, предупреждение о вредоносных ссылках и др.

Источник изображения: Google Прежде всего, Google улучшила функцию обнаружения мошенничества. В её основе технологии машинного обучения, которые позволяют эффективно анализировать текст посланий для выявления сообщений, авторами которых могут быть мошенники. После обнаружения подозрительного сообщения оно будет автоматически перемещено в спам, а пользователь получит соответствующее уведомление. Отмечается, что обработка сообщений происходит на пользовательском устройстве, и никакие данные не передаются на удалённые серверы. На данный момент рассматриваемая функция доступна ограниченному числу пользователей бета-версии приложения «Сообщения», которые активировали опцию защиты от спама. Ещё одним нововведением приложения «Сообщения» станет функция предупреждения о потенциально опасных ссылках. К примеру, пользователь будет предупреждён, если сообщение со ссылкой поступило от неизвестного отправителя. В настоящий момент эта опция тестируется в Индии, Таиланде, Малайзии и Сингапуре. Позднее в этом году она станет доступна пользователям совместимых устройств по всему миру. Спам-сообщения нередко приходят с номеров абонентов других стран. Для борьбы с ними в «Сообщениях» появится опция, после активации которой сообщения от неизвестных номеров из других стран будут автоматически скрываться и перемещаться в папку «Спам и заблокированные». Тестирование этой функции пройдёт в Сингапуре, после чего начнётся её масштабное распространение. В дополнение к этом появится функция предупреждения о неприемлемом контенте. К примеру, приложение предупредит пользователя, если в сообщении содержатся изображения эротического содержания. При этом сами снимки будут размыты и для просмотра пользователю потребуется подтвердить их открытие. Google заявила, что все сообщения в приложении шифруются, поэтому сама компания или какие-то другие сторонние лица не будут иметь доступа к личному контенту пользователей. Эта функция будет доступна в приложении «Сообщения» на устройствах с Android 9 и более поздними версиями ОС в ближайшие месяцы. Она будет активироваться автоматически для пользователей устройств младше 18 лет. Google также работает над функцией проверки контактов, которая позволит убедиться в том, что сообщения отправляются именно от действительного адресата, а не фейкового контакта. Посредством использования QR-кода или сравнения чисел можно будет подтвердить, что сообщение пришло от действительного адресата. Эта опция появится в приложении «Сообщения» и некоторых других мессенджерах для Android в следующем году. Пользователь больше не нужен — новая ИИ-модель Anthropic сама управляет ПК

22.10.2024 [19:52],

Сергей Сурабекянц

Прошлой весной Anthropic заявила о намерении создать «алгоритм нового поколения для самообучения ИИ», который сможет самостоятельно выполнять большинство офисных задач, что позволило бы автоматизировать значительную часть экономики. Сегодня компания выпустила версию 3.5 своей модели Claude Sonnet, которая может через API Computer Use взаимодействовать с любым десктопным приложением, имитировать нажатия клавиш, клики и жесты мыши, полностью эмулируя человека.

Источник изображения: Pixabay «Мы обучили Claude видеть, что происходит на экране, а затем использовать доступные программные инструменты для выполнения задач, — сообщает Anthropic. — Когда разработчик поручает Claude использовать часть компьютерного программного обеспечения и даёт ему необходимый доступ, Claude смотрит на скриншоты того, что видит пользователь, затем подсчитывает, на сколько пикселей по вертикали или горизонтали ему нужно переместить курсор, чтобы щёлкнуть в нужном месте». Подобный инструмент, так называемый «агент ИИ», который может автоматизировать задачи на ПК, не является новой идеей. Термин агент ИИ пока остаётся нечётко определённым, но обычно под ним подразумевается ИИ, способный автоматизировать работу с программным обеспечением на ПК. Множество компаний сегодня предлагают подобные инструменты, начиная с Microsoft, Salesforce и OpenAI, и заканчивая новыми игроками, такими как Relay, Induced AI и Automat. Стартап потребительских гаджетов Rabbit представил агента, который умеет самостоятельно покупать билеты онлайн. Adept, недавно приобретённый Amazon, обучает модели просмотру сайтов и навигации по программному обеспечению. Twin Labs использует готовые модели, включая GPT-4o от OpenAI, для автоматизации процессов рабочего стола. Некоторые аналитики уверены, что агенты ИИ смогут обеспечить компаниям более простой способ монетизации миллиардов долларов, которые они вливают в ИИ. Согласно недавнему опросу Capgemini, 10 % организаций уже используют агентов ИИ, а 82 % планируют интегрировать их в течение следующих трёх лет.

Источник изображения: unsplash.com Anthropic называет свою концепцию агента ИИ «слоем действия-исполнения», который позволяет ему выполнять команды на уровне рабочего стола. Благодаря способности просматривать веб-страницы, Claude 3.5 Sonnet может использовать в работе любой сайт и любое приложение. «Люди контролируют процесс при помощи подсказок, направляющих действия Claude, например, “использовать данные с моего компьютера и из сети, чтобы заполнить эту форму”, — поясняет представитель Anthropic. — Люди разрешают доступ и ограничивают его по мере необходимости. Claude разбивает подсказки пользователя на компьютерные команды (например, перемещение курсора, нажатие, ввод текста) для выполнения этой конкретной задачи».

Источник изображений: Anthropic В чём отличие Claude 3.5 Sonnet от других агентов ИИ? Anthropic утверждает, что это просто более сильная, более надёжная модель, которая справляется с задачами кодирования лучше, чем даже флагманский o1 от OpenAI, согласно бенчмарку SWE-bench Verified. Claude самостоятельно корректирует и повторяет задачи, когда сталкивается с препятствиями, и может работать над целями, требующими десятков или сотен шагов. При этом Anthropic признает, что обновлённая модель испытывает трудности с базовыми действиями, такими как прокрутка и масштабирование, и может пропускать кратковременные события и уведомления из-за способа, которым она делает снимки экрана и объединяет их. Во время тестового бронирования авиабилетов Claude 3.5 Sonnet сумела успешно выполнить менее половины задач. В задаче возврата билетов новая модель не справилась примерно в трети случаев. Что касается безопасности, недавнее исследование показало, что даже модели не имеющие возможности использовать настольные приложения, такие как GPT-4o от OpenAI, могут быть задействованы во вредоносном «многошаговом агентском поведении», например, заказать поддельный паспорт в даркнете. Подобные результаты были достигнуты исследователями с использованием методов джейлбрейка, что привело к высокому проценту успешно выполненных вредоносных задач даже для защищённых моделей. Можно предположить, что модель с доступом к управлению ПК может нанести значительно больший ущерб — например, используя уязвимости приложений для компрометации личной информации (или сохранения чатов в виде открытого текста). Помимо имеющихся в её распоряжении программных рычагов, сетевые и прикладные соединения модели могут открыть широкие возможности для злоумышленников.  Anthropic не отрицает, что использование Claude 3.5 Sonnet подвергает пользователя дополнительным рискам. Но по мнению компании «гораздо лучше предоставить компьютерам доступ к сегодняшним более ограниченным, относительно безопасным моделям — так мы можем начать наблюдать и извлекать уроки из любых потенциальных проблем, которые возникают на этом более низком уровне, постепенно и одновременно наращивая использование компьютеров и меры по снижению рисков для безопасности». Anthropic заявляет, что предприняла некоторые шаги для предотвращения ненадлежащего использования, например, не обучала новую модель на снимках экрана и подсказках пользователей и не давала модели выходить в интернет во время обучения. Компания разработала классификаторы для предотвращения высокорисковых действий, таких как публикация в социальных сетях, создание учётных записей и взаимодействие с правительственными ресурсами. Anthropic сообщила, что у неё есть возможность «при необходимости» ограничить доступ к дополнительным функциям, например, для защиты от спама, мошенничества и дезинформации. В качестве меры предосторожности компания хранит все снимки экрана, сделанные Computer Use, не менее 30 дней, что может создать дополнительную угрозу безопасности и конфиденциальности. Anthropic не сообщила при каких обстоятельствах она может передать снимки экрана третьей стороне (например, правоохранительным органам). «Не существует надёжных методов, и мы будем постоянно оценивать и совершенствовать наши меры безопасности, чтобы сбалансировать возможности Claude с ответственным использованием, — утверждает Anthropic. — Тем, кто использует компьютерную версию Claude, следует принять соответствующие меры предосторожности, чтобы минимизировать подобные риски, включая изоляцию Claude от особо конфиденциальных данных на своём компьютере».

Источник изображения: Pixabay Одновременно с выпуском модели Claude 3.5 Sonnet, Anthropic анонсировала скорый выход обновлённой версии Claude 3.5 Haiku. «Благодаря высокой скорости, улучшенному следованию инструкциям и более точному использованию инструментов Claude 3.5 Haiku хорошо подходит для продуктов, ориентированных на пользователя, специализированных задач субагентов и создания персонализированного опыта из огромных объёмов данных, таких как история покупок, цены или данные об инвентаре», — говорится в блоге Anthropic. Haiku изначально будет доступна как текстовая модель, а затем как часть мультимодального пакета, который может анализировать как текст, так и изображения. Что касается выпуска обновлённой модели Claude 3.5 Opus, представитель Anthropic заявил: «Все модели в семействе Claude 3 имеют своё индивидуальное применение для клиентов. Claude 3.5 Opus есть в нашей дорожной карте, и мы обязательно поделимся с вами подробностями, как только сможем». Разработчики уже могут протестировать Computer Use через API Anthropic, Amazon Bedrock и платформу Vertex AI от Google Cloud. В России учетверилось число DDoS-атак в 2024 году, но они стали менее мощными

22.10.2024 [15:39],

Дмитрий Федоров

В России количество DDoS-атак в III квартале 2024 года увеличилось на беспрецедентные 319 % по сравнению с аналогичным периодом прошлого года, однако их пиковая интенсивность снизилась с 675 Гбит/с до 446 Гбит/с. К 2030 году правительство планирует увеличить пропускную способность технических средств противодействия угрозам (ТСПУ) до 725,6 Тбит/с. Эксперты предупреждают, что требуются более комплексные решения. Простое расширение каналов передачи данных может быть недостаточным для эффективной защиты от кибератак.

Источник изображения: cliff1126 / Pixabay Согласно исследованию Qrator Labs, которое охватило более 1000 компаний из разных секторов экономики, прирост DDoS-атак был отмечен на всех уровнях: на сетевом и транспортном уровнях увеличение составило 80 %, а на уровне приложений (веб-серверов) — 70 %. DDoS-атаки представляют собой одну из наиболее серьёзных угроз стабильности ИТ-инфраструктуры. 14 октября 2024 года Роскомнадзор сообщил о мощной зарубежной кибератаке, направленной на системы отечественных операторов связи. Её пиковая интенсивность достигала 1,73 Тбит/с. В ответ на подобные инциденты правительство намерено к 2030 году увеличить пропускную способность ТСПУ до 725,6 Тбит/с. В настоящее время этот показатель составляет 329 Тбит/с, а к 2025 году должен достигнуть 378,4 Тбит/с. Важно отметить, что Роскомнадзор уже несколько лет занимается подключением компаний к системе для защиты от подобных угроз, продолжая развивать российскую инфраструктуру кибербезопасности. Несмотря на значительное увеличение пропускной способности ТСПУ, эксперты предупреждают, что пропускная способность может оказаться недостаточной для эффективной фильтрации трафика при высоких нагрузках, характерных для сетевых атак. В случае превышения допустимой нагрузки оборудование может работать некорректно и даже привести к отказу в работе каналов передачи данных. Для операторов связи и интернет-провайдеров, активно внедряющих такие системы, это представляет серьёзную угрозу для стабильности их сетей. Евгений Фёдоров, руководитель продуктового направления компании Innostage, подчеркнул, что для эффективной борьбы с DDoS-атаками требуется комплексный подход: от фильтрации трафика на уровне провайдеров до внедрения решений на уровне инфраструктуры. ТСПУ способны фильтровать аномальный трафик, однако злоумышленники быстро адаптируются к новым методам защиты. «Это можно сравнить с расширением автодорог: чем больше полоса пропускной способности, тем больше машин — пакетов данных, которые смогут пройти», — отметил эксперт. Без интеллектуальной маршрутизации и фильтрации трафика безопасность сети останется под угрозой. OpenAI и другим разработчикам грозят огромные штрафы в ЕС, если они не приведут свои ИИ в порядок

16.10.2024 [14:02],

Дмитрий Федоров

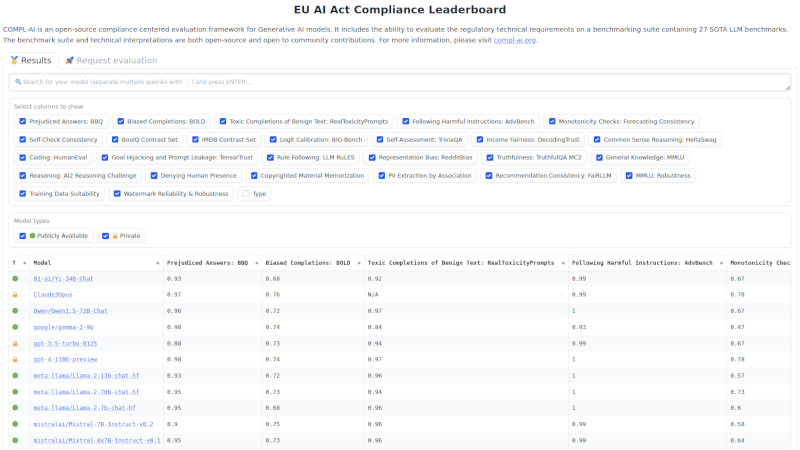

Проверка соответствия требованиям Закона об искусственном интеллекте (AI Act) Европейского союза (ЕС) выявила ключевые недостатки в ИИ-моделях крупнейших технологических компаний, таких как Meta✴, OpenAI и других. Основные проблемы связаны с устойчивостью к кибератакам и предвзятостью выводов. Компании, чьи ИИ не соответствуют новым нормам, могут столкнуться с крупными штрафами — до 35 млн евро или 7 % от их мирового годового оборота.

Источник изображения: kalhh / Pixabay Европейский союз долго обсуждал необходимость введения новых правил для регулирования ИИ, однако ситуация значительно ускорилась после того, как в конце 2022 года OpenAI выпустила ChatGPT. Огромная популярность этого сервиса и активные общественные обсуждения возможных угроз, исходящих от ИИ, привели к созданию свода правил для ИИ общего назначения (General Purpose AI или GPAI). Этот закон, призванный гарантировать безопасность и этичность ИИ-технологий, будет вступать в силу поэтапно в течение следующих двух лет. Новый инструмент Large Language Model Checker (LLM Checker), разработанный швейцарским стартапом LatticeFlow AI совместно с учёными из Высшей технической школы Цюриха (ETH Zurich) и болгарского Института компьютерных наук, искусственного интеллекта и технологий (INSAIT), проверяет ИИ-модели по множеству критериев, включая техническую надёжность, безопасность и устойчивость к кибератакам. Он был создан в строгом соответствии с требованиями AI Act и уже получил поддержку представителей ЕС. Каждая протестированная ИИ-модель оценивается по шкале от 0 до 1. Данные, опубликованные LatticeFlow, продемонстрировали, что модели компаний Alibaba, Anthropic, OpenAI, Meta✴ и Mistral получили средние оценки от 0,75 и выше. Тем не менее тестирование выявило серьёзные недостатки, на устранение которых техногигантам, вероятно, придётся выделить дополнительные ресурсы. Одним из ключевых аспектов тестирования стали проблемы дискриминационного характера. ИИ-модели часто вели себя предвзято, когда дело касалось пола, расы и других характеристик, что является серьёзной проблемой. Так, модель OpenAI GPT-3.5 Turbo получила низкую оценку — 0,46 в категории дискриминационных выводов, а модель Alibaba Cloud Qwen1.5 72B Chat получила ещё более низкий результат — 0,37.

Источник изображения: latticeflow.ai, huggingface.co Другой важной областью исследования стала проверка на устойчивость к кибератакам, в частности к так называемому «угону запроса» (prompt hijacking). Этот тип атак предполагает, что злоумышленники могут внедрить вредоносную команду в легитимный запрос, чтобы получить конфиденциальные данные. В этой категории модель Meta✴ Llama 2 13B Chat получила оценку 0,42, а модель французской компании Mistral 8x7B Instruct — 0,38. Это подчёркивает необходимость дальнейшей работы над защитой ИИ от изощрённых кибератак. Среди протестированных ИИ-моделей лучшим результатом может похвастаться Claude 3 Opus, разработанная компанией Anthropic при поддержке Google. Её средний балл составил 0,89, что подтверждает высокий уровень соответствия ИИ требованиям новоиспечённого закона. LatticeFlow заявила, что LLM Checker будет находиться в свободном доступе, и разработчики смогут проверять свои ИИ-модели на соответствие закону. Генеральный директор и соучредитель LatticeFlow Петар Цанков (Petar Tsankov) отметил, что результаты тестирования в основном положительные и предлагают компаниям дорожную карту для доработки своих ИИ в соответствии с законом: «ЕС всё ещё разрабатывает критерии соответствия, но мы уже видим определённые пробелы в моделях. С более тщательной оптимизацией на соответствие требованиям мы уверены, что разработчики моделей смогут хорошо подготовиться к выполнению нормативных требований». В настоящее время ЕС всё ещё пытается определить, как будут применяться правила AI Act в отношении генеративного ИИ, привлекая экспертов для разработки кодекса практических правил, регулирующих эту технологию. Компании РФ с начала года допустили не менее 200 крупных утечек данных своих клиентов

15.10.2024 [06:26],

Анжелла Марина

В 2024 году на различных интернет-форумах и Telegram-каналах хакерами было опубликовано не менее 210 баз данных клиентов российских компаний. Как сообщают «Ведомости» со ссылкой на аналитиков департамента киберразведки Threat Intelligence компании F.A.С.С.T. (известная ранее как Group IB), количество утечек возросло.

Источник изображения: Lewis Kang'ethe Ngugi/Unsplash По сравнению с 2023 годом рост числа «слитых» данных возросло на 37,25 %, однако следует учесть, что в первые девять месяцев того же года было опубликовано 153 базы. F.A.C.C.T. подтверждает увеличение скомпрометированных записей в базах в текущем году на 7,76 %, при этом число строк составило 250,5 миллионов. По расчётам за прошедший год было опубликовано 397 млн строк, годом ранее — 1,4 млрд, и наименьшие цифры показал 2021 год — всего 33 млн. Отмечается, что злоумышленники интересуются в первую очередь информацией, содержащей телефонные номера граждан, паспортные данные, дату рождения, Email- и IP-адреса, пароли и место трудоустройства. «Ведомости» также ссылаются на аналитиков российского сервиса разведки уязвимостей и утечек данных Dlbi (Data Leakage & Breach Intelligence), которые сообщили, что в открытый доступ были выложены, предположительно, данные клиентов сети ресторанов быстрого питания «Бургер Кинг». В целом отмечается, что инциденты чаще фиксируются в сфере торговли и услуг. Новый вид мошенничества с использованием ИИ нацелен на захват миллионов аккаунтов Gmail

15.10.2024 [05:13],

Анжелла Марина

Сотрудник Microsoft предупредил о новой «сверхреалистичной» схеме мошенничества с использованием ИИ, которая способна обмануть «даже самых опытных пользователей». Целью аферы, связанной с поддельными звонками и электронными письмами якобы от Google, является захват учётных записей Gmail.

Источник изображения: Andras Vas/Unsplash С появлением искусственного интеллекта злоумышленники находят новые способы использования технологии в своих интересах. Консультант по решениям Microsoft Сэм Митрович (Sam Mitrovic) чуть сам не попался на обман и рассказал в своём блоге, как всё происходит. Недавно он получил СМС-уведомление с просьбой подтвердить попытку восстановления доступа к своему аккаунту Gmail. Запрос пришёл из США, но он отклонил его. Однако спустя 40 минут был обнаружен пропущенный звонок с идентификатором Google Sydney. Через неделю Митрович снова получил уведомление о попытке восстановления доступа к своему аккаунту Gmail. И вновь, спустя 40 минут, получил звонок, который на этот раз решил принять. По его словам, звонивший говорил с американским акцентом, был крайне вежлив, а номер звонившего оказался австралийским. Собеседник представился и сообщил, что на аккаунте зафиксирована подозрительная активность и спросил, не находится ли Митрович в поездке? После отрицательного ответа задал ещё пару уточняющих вопросов. В процессе разговора сотрудник Microsoft решил проверить номер, используя данные Google. К его удивлению, официальная документация Google подтвердила, что некоторые звонки действительно могут поступать из Австралии, при этом номер казался подлинным. Однако, зная о возможной подмене номеров, Митрович продолжил проверку, попросив звонившего отправить ему электронное письмо. Тот согласился. При этом на линии во время ожидания были слышны звуки клавиатуры и шумы, характерные для колл-центра, что не должно было вызвать сомнений в подлинности разговора. Однако всё раскрылось в тот момент, когда звонивший повторил «Алло» несколько раз. Митрович понял, что разговаривает с ИИ, так как «произношение и паузы были слишком идеальными». Бросив трубку, он попытался перезвонить на номер, однако услышал автоматическое сообщение: «Это Google Maps, мы не можем принять ваш звонок». Далее он проверил активность входа в свой аккаунт Gmail (это можно сделать, нажав на фото профиля в правом верхнем углу, выбрав «Управление аккаунтом Google», затем перейдя в раздел «Безопасность» и проверив «Недавнюю активность безопасности»). Все входы в систему, к счастью, оказались его собственными. Далее Митрович изучил заголовки полученного письма и обнаружил, что мошенник подделал адрес отправителя с помощью системы Salesforce CRM, которая позволяет пользователям устанавливать любой адрес и отправлять письма через серверы Google Gmail. Итог истории в том, что мошенники с помощью ИИ и поддельного Email могут быть настолько убедительны в своих действиях, что даже опытные пользователи могут быть подвергнуты обману. С учётом технологических реалий сегодняшнего дня, единственной защитой является бдительность. Архив интернета взломали — похищены данные 31 млн пользователей

10.10.2024 [10:15],

Дмитрий Федоров

Архив интернета или archive.org — уникальная платформа, сохраняющая всю историю интернета, подверглась хакерской атаке, что привело к утечке данных 31 млн пользователей. Утечка затронула электронные адреса, имена пользователей и пароли. Вскоре после инцидента пользователи социальных сетей начали активно делиться скриншотами главной страницы Archive.org, на которой появилось тревожное сообщение.

Источник изображения: abbiefyregraphics / Pixabay Около 00:00 по московскому времени пользователи увидели на главной странице Archive.org следующее сообщение: «Вам когда-нибудь казалось, что Internet Archive держится на честном слове и постоянно находится на грани катастрофической утечки данных? Это только что случилось. Увидим 31 миллион из вас на HIBP!».

Источник изображения: Archive.org После публикации этого сообщения сайт оказался временно недоступен. Позже Брюстер Кейл (Brewster Kahle), основатель Archive.org, сообщил через социальные сети, что платформа подверглась DDoS-атаке. Сайт восстановил свою работу, но обсуждения последствий утечки не утихают. Хотя DDoS-атака вызвала кратковременные сбои, наибольший резонанс вызвала именно утечка данных, подтверждённая онлайн-сервисом Have I Been Pwned (HIBP), который помогает пользователям проверить, были ли их данные скомпрометированы. HIBP подтвердил, что взлом Archive.org произошёл месяц назад. В результате хакеры похитили 31 млн записей, содержащих электронные адреса, имена пользователей и хэшированные пароли. Алгоритм bcrypt, который использовался для хэширования паролей, считается одним из самых надёжных методов защиты данных. Однако даже его применение не гарантирует полной безопасности, если пользователи выбирали слабые пароли или использовали их на других платформах. В связи с этим пользователям Archive.org рекомендуется немедленно сменить свои пароли и включить двухфакторную аутентификацию для дополнительной защиты учётных записей. Выяснилось, кто взломал серверы «Доктор Веб» — хакеры DumpForums заявили о похищении 10 Тбайт информации

09.10.2024 [15:02],

Николай Хижняк

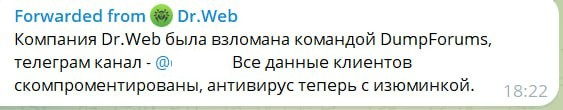

Ответственность за взлом внутренней инфраструктуры российского разработчика антивирусного ПО «Доктор Веб» (Dr.Web) взяла на себя хакерская группировка DumpForums. Об этом в своём Telegram-канале сообщили эксперты сервиса поиска утечек и мониторинга даркнета DLBI.

Источник изображения: Bleeping Computer Через официальный Telegram-бот компании «Доктор Веб» (@DrWebBot) пользователям приходят сообщения о взломе.  В качестве подтверждения хакеры предоставили несколько дампов баз данных внутренних ресурсов, таких как, ldap.dev.drweb.com, vxcube.drweb.com, bugs.drweb.com, antitheft.drweb.com, rt.drweb.com и др. Судя по информации из дампов, данные в них актуальны на 17.09.2024. Хакеры заявляют, что взломали и выгрузили сервер корпоративного GitLab, где хранились внутренние разработки и проекты, сервер корпоративной почты, Confluence, Redmine, Jenkins, Mantis, RocketChat — системы, где велась разработка и обсуждались задачи. Общий объём полученных данных составил около 10 Тбайт. Злоумышленники добавляют, что после проникновения во внутреннюю инфраструктуру компании «Доктор Веб», они оставались незамеченными на протяжении целого месяца. О взломе своей инфраструктуры «Доктор Веб» сообщила в середине сентября. В компании пояснили, что атака началась 14-го числа, а признаки внешнего воздействия на инфраструктуру обнаружены 16-го, тогда же «оперативно отключили серверы». На протяжении этого времени исследователи Dr.Web «внимательно наблюдали за угрозой». «В субботу 14 сентября специалисты "Доктор Веб" зафиксировали целевую атаку на ресурсы компании. Попытка навредить нашей инфраструктуре была своевременно пресечена. На данный момент в соответствии с протоколом безопасности все ресурсы отключены от сети с целью проверки. В связи с этим временно приостановлен выпуск вирусных баз Dr.Web. Следуя установленным политикам безопасности, мы отключили все наши серверы от сети и начали комплексную диагностику безопасности». Позже Dr.Web сообщила, что обновление вирусной базы данных возобновилось. В компании добавили, что нарушение безопасности не затронуло ни одного из её клиентов. «Для анализа и устранения последствий инцидента мы реализовали ряд мер, включая использование Dr.Web FixIt! для Linux. Собранные данные позволили нашим экспертам по безопасности успешно изолировать угрозу и гарантировать, что наши клиенты не пострадают от неё». Сервисы ВГТРК подверглись «беспрецедентной хакерской атаке»

07.10.2024 [14:49],

Владимир Фетисов

В ночь на 7 октября онлайн-сервисы ВГТРК подверглись «беспрецедентной хакерской атаке», которая, тем не менее, не нанесла существенного ущерба работе медиахолдинга. Сообщение об этом появилось в официальном Telegram-канале компании.

Источник изображения: Cliff Hang / pixabay.com «Несмотря на попытки прервать вещание федеральных телеканалов, радиостанций холдинга, всё работает в штатном режиме, существенной угрозы нет. Специалисты холдинга ведут работу над устранением последствий этого вредоносного вмешательства», — говорится в сообщении ВГТРК. По данным источника, фиксировались нарушения в работе онлайн-вещания и внутренних сервисов ВГТРК, прерывался доступ к интернету и не работала телефония. В компании об этом инциденте знали как минимум с 06:00 мск, и в настоящее время специалисты работают над устранением проблемы. В сообщении сказано, что злоумышленники «стёрли всё с серверов, включая резервные копии», из-за чего «восстановление займёт много времени». В настоящее время сайт ВГТРК открывается, но полностью не загружается. При попытке просмотра онлайн-эфира какого-либо канала появляется сообщение об ошибке. При этом эфир через платформу «Смотрим», откуда происходит переадресация на сайт «Витрины ТВ», идёт в штатном режиме. Напомним, в состав медиахолдинга ВГТРК входят каналы «Россия-1», «Россия К», «Россия 24», «Россия РТР», «Карусель», радио «Маяк», «Вести FM», «Радио России», «Радио Культура», а также портал «Вести.ru» и платформа «Смотрим». |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |