|

Опрос

|

реклама

Быстрый переход

OpenAI создала независимое подразделение для приостановки выпуска опасных ИИ-моделей

17.09.2024 [06:24],

Дмитрий Федоров

OpenAI объявила о реорганизации своего комитета по безопасности и защите в независимый наблюдательный орган совета директоров. Новая структура получила беспрецедентные полномочия, включая право приостановки релизов ИИ-моделей по соображениям безопасности. Решение было принято по итогам 90-дневного анализа процедур и мер безопасности компании, отражая растущее внимание к этическим аспектам развития ИИ.

Источник изображения: sergeitokmakov / Pixabay Согласно OpenAI, в трансформированный комитет, возглавляемый Зико Колтером (Zico Kolter), также входят Адам Д'Анджело (Adam D'Angelo), Пол Накасоне (Paul Nakasone) и Николь Селигман (Nicole Seligman). Примечательно, что Сэм Альтман (Sam Altman), генеральный директор OpenAI, больше не входит в его состав. Новая структура будет получать информацию от руководства компании об оценке безопасности основных релизов ИИ-моделей и, вместе с полным составом совета директоров, будет осуществлять надзор за их запуском, включая право отложить релиз до устранения проблем с безопасностью. Полный состав совета директоров OpenAI также будет получать периодические брифинги по вопросам безопасности и защиты. Структура нового комитета вызывает вопросы о степени его независимости, учитывая, что все его члены входят в состав совета директоров OpenAI. Это отличает его от наблюдательного совета Meta✴, члены которого полностью независимы от совета директоров корпорации. Наблюдательный совет Meta✴ обладает полномочиями пересматривать решения по контентной политике и выносить обязательные для исполнения решения, тогда как комитет OpenAI фокусируется лишь на оценке безопасности ИИ-моделей перед их выходом. 90-дневный анализ процессов безопасности OpenAI выявил дополнительные возможности для сотрудничества в индустрии ИИ и обмена информацией. Компания заявила о намерении расширить обмен данными о своей работе в области безопасности и увеличить возможности для независимого тестирования систем. Однако конкретные механизмы реализации этих намерений пока не раскрыты. Microsoft закроет антивирусам доступ к ядру Windows, чтобы не было новых глобальных сбоев

13.09.2024 [08:36],

Дмитрий Федоров

Microsoft раскрыла детали закрытого саммита по безопасности Windows Endpoint Security Ecosystem Summit, организованного в ответ на масштабный сбой Windows, произошедший в июле из-за некорректного обновления антивирусного ПО CrowdStrike. На нём компания обсудила с партнёрами разработку в Windows новой платформы, специально предназначенной для антивирусного мониторинга, вытесняя продукты безопасности из ядра операционной системы (ОС).

Источник изображения: Microsoft Компания подчеркнула: «Хотя это не было совещанием для принятия решений, мы верим в важность прозрачности и взаимодействия с сообществом». Примечательно, что саммит был закрыт для журналистов, что подчёркивает его техническую направленность. Ключевой причиной июльского инцидента стал привилегированный доступ антивирусного ПО к ядру Windows — критическому компоненту ОС. Этот механизм, позволяющий антивирусам эффективно отслеживать вредоносные изменения в глубинах системы, одновременно представляет потенциальную угрозу для её стабильности. В случае с CrowdStrike сбой в механизмах валидации обновлений позволил проскочить ошибке, что привело к сбою Windows на компьютерах по всему миру. Изначально Microsoft рассматривала возможность полного отзыва доступа к ядру для сторонних программ, что могло бы трансформировать Windows в более закрытую ОС, подобную Apple macOS. Однако по итогам саммита компания отказалась от столь радикальных мер. Вместо этого Microsoft сосредоточится на разработке новой платформы, предоставляющей расширенные возможности безопасности вне режима ядра, тем самым пойдя на встречу своим клиентам и партнёрам. На саммите Microsoft и её партнёры детально обсудили технические аспекты создания новой платформы. Ключевыми темами стали обеспечение производительности вне режима ядра, разработка механизмов защиты от несанкционированного доступа для программ безопасности и определение требований к сенсорам безопасности для антивирусного мониторинга. Microsoft подчеркнула долгосрочный характер проекта по разработке нового уровня безопасности Windows в тесном сотрудничестве с партнёрами по экосистеме. Microsoft исправила пять уязвимостей нулевого дня и десятки других проблем с безопасностью Windows

11.09.2024 [22:58],

Николай Хижняк

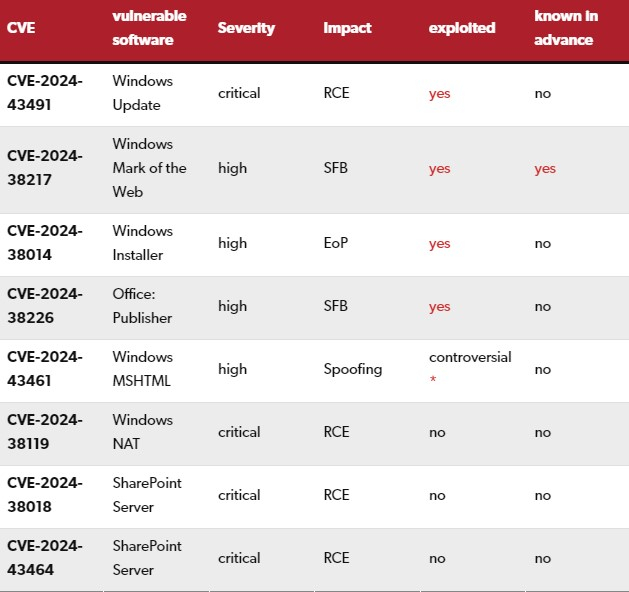

Microsoft выпустила обновление безопасности для операционных систем Windows. В этот раз компания закрыла 79 уязвимостей, большинство из которых относятся к категориям «критическая» и «высокий риск». По словам Microsoft, четыре уязвимости из этого списка уже эксплуатируются в реальных условиях, поэтому компания советует скачать обновление безопасности как можно скорее.

Источник изображения: geralt / Pixabay Большинство уязвимостей (67) встречаются на разных версиях Windows, включая Windows 10, Windows 11 и Windows Server. Версии Windows 7 и 8.1 больше не отображаются в отчётах безопасности Microsoft, но они также потенциально могут быть подвержены риску. При отсутствии веских причин, всё же следует рассмотреть возможность обновления до Windows 10 (22H2) или Windows 11 (23H2), чтобы продолжать получать актуальные обновления безопасности, отмечает Microsoft. Правда, следует помнить, что поддержка Windows 10 прекратится в 2025 году. Последний патч безопасности также включает некоторые обновления для Windows 11 24H2, однако указанное крупное обновление операционной системы, чей выпуск ожидается этой осенью, по-прежнему проходит тестирование в рамках программы Windows Insider и пока недоступно для всех пользователей Windows 11. Закрытые уязвимости нулевого дня Как уже отмечалось выше, несколько уязвимостей безопасности уже эксплуатируются в реальных атаках. На данный момент идут споры о том, активно ли применяется одна из них, а именно CVE-2024-43461. Microsoft не предоставила дополнительную информацию об этих уязвимостях нулевого дня в своём последнем отчёте безопасности, однако о них рассказал эксперт по кибербезопасности Дастин Чайлдс (Dustin Childs) в блоге Zero Day Initiative. Чайлдс утверждает, что специалисты нашли уязвимость, позволяющую использовать поддельные данные. Об этом они сообщили в Microsoft, однако компания не включила её в список уязвимостей, которые используются в реальных условиях. Ниже в таблице отмечены самые опасные уязвимости безопасности в отчёте Patch Day от Microsoft за сентябрь 2024 года. Примечание: RCE: Remote Code Execution — удалённое выполнение кода; EoP: Elevation of Privilege — повышение привилегий доступа; SFB: Security Feature Bypass — обход функций безопасности. Красным в таблице отмечены уязвимости, которые уже эксплуатируются в реальных условиях.  По словам Microsoft, уязвимость CVE-2024-38217 (обход функций безопасности) не только эксплуатируется, но и была известна заранее. Эта уязвимость затрагивает функцию Mark of the Web (MotW) в загруженных файлах, что позволяет обходить защитные механизмы. Что касается CVE-2024-43491, то это единственная уязвимость, связанная с удалённым выполнением кода (RCE) среди четырех уязвимостей нулевого дня. Она влияет только на некоторые старые версии Windows 10 и может быть устранена только путём установки обновления KB5043936, а затем установки обновления KB5043083. Microsoft заявляет, что более новые версии Windows 10 не подвержены этой уязвимости. Уязвимость CVE-2024-38014 (угроза повышения привилегий, EoP) существует в установщике Windows для всех поддерживаемых в настоящее время версий Windows, включая серверные выпуски. Злоумышленник используя эту уязвимость, может получить системные разрешения без взаимодействия с пользователем. Точный механизм неясен, но обычно злоумышленники объединяют уязвимости EoP с уязвимостями RCE для удаленного запуска вредоносного кода. Другие критические уязвимости Windows В отчёте также указаны несколько критических уязвимостей, одна из которых связана c Windows. Эти уязвимости пока не эксплуатировались в реальных условиях. RCE-уязвимость CVE-2024-38119 связана с функцией Network Address Translation (NAT) и требует, чтобы злоумышленник находился в той же сети, что и жертва. Это связано с тем, что NAT, как правило, не поддерживает маршрутизацию, что означает, что её нельзя эксплуатировать за пределами границы сети. С Windows Remote Desktop Services связано семь уязвимостей, включая четыре уязвимости RCE (удалённое выполнение кода). Также в отчёте указаны по одной уязвимости в Microsoft Management Console (CVE-2024-38259) и Power Automate для десктопов (CVE-2024-43479). Уязвимости Microsoft Office Новый патч безопасности также исправляет 11 уязвимостей, связанных с продуктами Microsoft Office, включая одну уязвимость нулевого дня и две критические. Уязвимость обхода функций безопасности (CVE-2024-38226) была обнаружена неизвестным исследователем безопасности в Microsoft Publisher. Злоумышленники сразу же начали её эксплуатировать. Как сообщается, для этого злоумышленнику необходимо убедить пользователя открыть специально подготовленный файл в Publisher. В случае успеха макросы Office обходят правила и выполняется вредоносный код. Microsoft также выделила две RCE-уязвимости в SharePoint Server (CVE-2024-38018, CVE-2024-43464), как «критические». Ещё одна RCE-уязвимость (CVE-2024-38227) в SharePoint Server и одна в Visio (CVE-2024-43463) отмечены, как «обладающие высоким риском». Уязвимости SQL Server В SQL Server было закрыто 13 проблем безопасности. Шесть из них относились к RCE-уязвимостям с рейтингом CVSS 8.8. Также компания закрыла три EoP-уязвимости и четыре утечки данных. Обновления браузеров Последнее обновление безопасности для браузера Microsoft Edge — версия 128.0.2739.63 от 3 сентября на основе Chromium 128.0.6613.120. Однако оно пока не появилось в отчёте по обновлению безопасности. Обновление Edge 128.0.2739.67 от 5 сентября исправляет только несколько ошибок. Google выпустила новое обновление безопасности Chrome 10 сентября. Оно закрывает несколько уязвимостей с высоким риском. WhatsApp признал уязвимость функции «Просмотр один раз»

11.09.2024 [15:05],

Анжелла Марина

В WhatsApp обнаружена серьёзная уязвимость в функции конфиденциальности «Просмотр один раз». Согласно сообщению издания PCMag, баг в веб-версии мессенджера даёт возможность пользователям обходить ограничения и скачивать медиафайлы, отправленные с помощью этой функции.

Источник изображения: Grant Davies/Unsplash Обычно при отправке фото или видео с помощью «Просмотра один раз» получатель может открыть его только через приложение WhatsApp на Android или iOS. Сохранение, пересылка или создание скриншотов при этом невозможны. При попытке открыть такое сообщение через веб-версию или десктопное приложение WhatsApp пользователь видит уведомление: «Вы получили фото для однократного просмотра. Для дополнительной конфиденциальности вы можете открыть его только на своём телефоне». Однако, несмотря на заверения WhatsApp о дополнительной конфиденциальности, эта функция может быть легко взломана. Об этом заявил специалист по кибербезопасности Таль Беэри (Tal Be'ery), продемонстрировавший уязвимость в своём видео, записанном на macOS, и предоставившем результаты изданию TechCrunch. Суть недоработки заключается в том, что ссылка на медиафайл видна в коде страницы и может быть скопирована для последующего скачивания данных. «Единственное, что может быть хуже отсутствия конфиденциальности, так это ложное чувство безопасности, когда пользователи верят в приватность определённых функций, хотя на самом никакой приватности нет, — заявил Беэри в своём отчёте. — В настоящее время функция "Просмотр один раз" в WhatsApp является примером несуществующей конфиденциальности и должна быть либо полностью исправлена, либо удалена». Команда Беэри и издание TechCrunch уведомили компанию Meta✴ о проблеме. В ответ на запрос представитель Meta✴ заявил: «Мы уже работаем над обновлением функции "Просмотр один раз" в веб-версии и по-прежнему рекомендуем пользователям отправлять сообщения с ограниченным сроком действия только тем, кому они доверяют». Конференция «Сохранить всё: безопасность информации» пройдёт в Москве 24 октября и станет площадкой для диалога государства, бизнеса и граждан

10.09.2024 [10:00],

Андрей Крупин

В конце января 2024 года Госдума в первом чтении приняла законопроект, который предполагает введение оборотных штрафов и уголовной ответственности для граждан, компаний и должностных лиц, допустивших утечку. По словам эксперта IT-права и кибербезопасности, управляющего RTM Group Евгения Царёва, вопрос защиты данных всегда был актуален. Но сегодня, когда своё внимание на него обратило ещё и государство, этот интерес будет только расти.  Однако, по мнению эксперта, не нужно переоценивать опасность от оборотных штрафов для коммерческих предприятий. «Российский бизнес функционирует в огромном поле неопределённости, на которое не может повлиять, а такой риск, как утечка данных, вполне реально обработать и снизить максимально. Вопрос в желании и/или необходимости. При этом нужно менять систему аккуратно и комплексно, — комментирует Евгений Царёв. — Например, инсайдер, который похитил базу работодателя, должен понести за это наказание. На противоправные действия сотрудников необходима адекватная реакция от правоохранительной и судебной систем. Вот так должны ставить вопрос организации перед властью, а не пытаться избежать штрафов». В вопросах защиты данных между государством, бизнесом и гражданами необходим открытый диалог без резких изменений правил игры. При этом важной составляющей этой коммуникации должна стать двусторонняя обратная связь. Площадкой для такого диалога 24 октября 2024 года в конгресс-центре Soluxe (г. Москва) станет конференция «Сохранить всё: безопасность информации».  Организаторы ожидают более 1500 участников. В двух параллельных тематических потоках без фокуса на конкретных продуктах и маркетингового хайпа более 40 специалистов в сфере защиты данных объединятся для поиска ответов на злободневные вопросы информационной безопасности. Среди приглашённых спикеров — представители Минцифры, ФСТЭК России, Ассоциации больших данных, Ассоциации юристов России и других организаций, влияющих на сферу безопасности данных, эксперты ИБ-отрасли, а также опытные практики — CISO и CIO крупнейших компаний. Таким образом, конференция станет масштабным пространством для дискуссий и агрегатором экспертизы по вопросам защиты данных. Ознакомиться с информацией о конференции можно на сайте мероприятия saveall.garda.ai. Про приведённой ссылке также можно найти сведения о программе мероприятия и приглашённых спикерах, оставить заявку на участие и решить прочие организационные вопросы. Содержимое памяти ПК растекается на 7 метров вокруг из-за излучения — и это проблема для безопасности

08.09.2024 [19:25],

Анжелла Марина

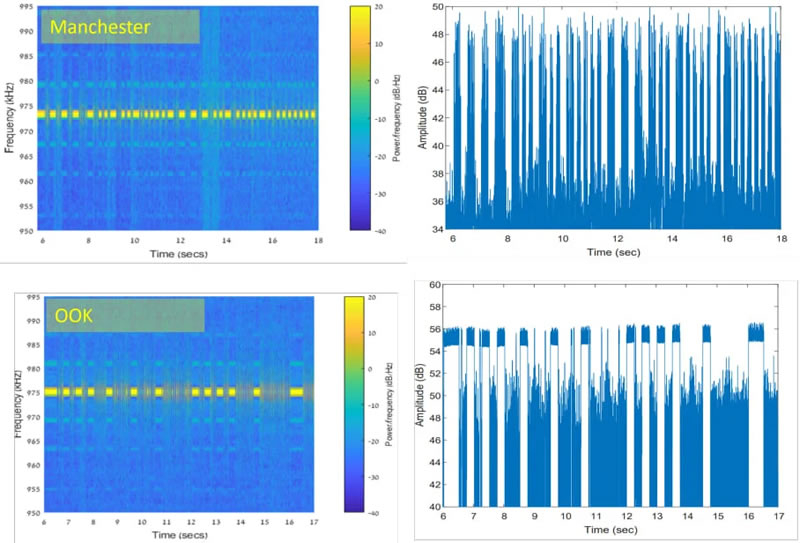

Специалисты по кибербезопасности из Израиля обнаружили новый способ кражи данных из изолированных компьютерных систем. Эти системы, используемые в таких важных структурах, как военные объекты, госучреждения и атомные электростанции, физически отрезаны от интернета для защиты от внешних угроз. Однако новая атака для перехватывания конфиденциальной информации, получившая название RAMBO, использует электромагнитное излучение, возникающее при работе RAM.

Источник изображения: Copilot Несмотря на отсутствие прямого соединения с интернетом, пишет BleepingComputer, системы с воздушным зазором (Air-gapped) всё равно, как оказалось, подвержены компрометации. Злоумышленники могут внедрить вредоносное ПО через физические носители, например, USB-накопители, или воспользоваться более сложной цепочкой действий для установления связи с ПК. Вредоносное ПО, внедрённое в систему, может незаметно манипулировать компонентами оперативной памяти, генерируя контролируемые электромагнитные импульсы, передающие информацию с компьютеров. Данные кодируются в радиочастотные сигналы, где «1» и «0» представляются как «включено» и «выключено». Для повышения надёжности передачи и снижения ошибок используется Манчестерский код, представляющий из себя абсолютное биимпульсное кодирование двоичным цифровым сигналом исходных двоичных данных. Хакер может перехватывать эти сигналы с помощью недорогих программных радиоприёмников (SDR) и декодировать их обратно в бинарный код. При этом скорость передачи данных при атаке RAMBO (Radiation of Air-gapped Memory Bus for Offense) невелика и достигает 1000 бит в секунду (bps), что эквивалентно 0,125 Кбайт/с. Однако, как отмечают исследователи, «этого достаточно для кражи небольших объёмов данных, таких как текст, нажатия клавиш и небольшие файлы». Например, для кражи пароля требуется от 0,1 до 1,28 секунды, а для 4096-битного зашифрованного ключа RSA — от 4 до 42 секунд.

Источник изображения: Arxiv.org В свою очередь дальность передачи данных зависит от скорости передачи. На максимальной скорости (1000 бит в секунду) сигнал стабилен на расстоянии до 3 метров, но с увеличением расстояния растёт и вероятность ошибок. При снижении скорости до 500 бит в секунду и ниже дальность передачи может достигать 7 метров. Исследователи экспериментировали с более высокими скоростями, но обнаружили, что при скорости выше 5 Кбит/с сигнал становится слишком слабым и не способен надёжно передавать информацию. «Мы обнаружили, что скорость передачи данных не должна превышать 5000 бит в секунду, иначе сигнал становится слишком слабым и содержит много шумов», — сообщают авторы исследования. В опубликованной научной работе предложены несколько способов защиты от атак RAMBO и других подобных методов. К ним относятся усиление физической защиты, подавление электромагнитных излучений, генерируемых оперативной памятью (RAM), внешняя радиочастотная помеха и использование экранирующих корпусов Фарадея для блокировки электромагнитного излучения. Исследователи также проверили эффективность атаки RAMBO на виртуальных машинах и обнаружили, что уязвимость работает даже в этой среде. Однако, взаимодействие оперативной памяти хост-системы с операционной системой и другими виртуальными машинами может привести к сбоям атаки. «Хотя мы показали, что атака RAMBO работает в виртуальных средах, взаимодействие с хост-системой может привести к её сбоям», — поясняют исследователи. Процессоры Zen 5 не теряют в производительности при нейтрализации уязвимостей архитектуры

08.09.2024 [13:20],

Дмитрий Федоров

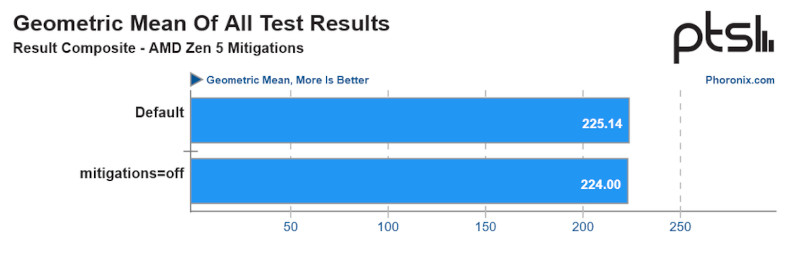

Архитектура Zen 5 компании AMD установила новые стандарты в мире процессоров, сочетая повышенную производительность и безопасность. Тесты Ryzen 9 9950X показали, что встроенная защита от уязвимости Inception не только устраняет необходимость в ресурсоёмких программных патчах, но и сохраняет свою производительность при активации других мер безопасности.

Источник изображения: AMD Zen 5 проявила себя как архитектура, полностью невосприимчивая к уязвимости Inception без необходимости в исправлениях на уровне микрокода, операционной системы или приложений. Чтобы оценить реальное влияние различных мер безопасности на быстродействие, эксперты ресурса Phoronix провели тестирование процессора Ryzen 9 9950X на базе Zen 5 в среде Linux. Методология включала серию тестов с поочерёдным включением и отключением всех доступных программных средств защиты, что позволило создать полную картину производительности в различных сценариях безопасности. Исследование Phoronix показало, что Zen 5 обладает встроенной аппаратной защитой от уязвимости Inception — спекулятивной атаки по побочным каналам, обнаруженной в 2023 году. Эта уязвимость, затрагивавшая процессоры на базе архитектур Zen 3 и Zen 4, позволяла злоумышленникам использовать механизмы спекулятивного исполнения для извлечения конфиденциальной информации из системной памяти. Потенциальная утечка привилегированных данных представляла серьёзную угрозу безопасности, что делало разработку эффективной защиты критически важной задачей для AMD. В отличие от своих предшественников, процессоры на Zen 5 не нуждаются в ресурсоёмких программных патчах для противодействия этой уязвимости. Разница особенно заметна при сравнении с Zen 3: активация программных мер защиты от Inception на этой архитектуре могла привести к значительному падению производительности — до 54 % на определённых рабочих нагрузках.

Cравнительный анализ производительности процессоров AMD Zen 5 с включёнными и отключёнными мерами безопасности (источник изображения: Phoronix, Tom’s Hardware) Парадоксально, но архитектуры предыдущих поколений AMD — Zen 1, Zen+ и Zen 2 — оказались невосприимчивыми к Inception. Этот примечательный факт объясняется особенностями реализации блока прогнозирования ветвлений в данных архитектурах. Их относительная «простота» неожиданно обернулась преимуществом, показав, что иногда менее агрессивные методы оптимизации могут оказаться более устойчивыми к определённым видам атак. Несмотря на внедрение аппаратной защиты от Inception, процессоры на архитектуре Zen 5 всё ещё полагаются на программные меры для борьбы с другими уязвимостями, включая печально известную Spectre V1. Однако результаты тестов поражают: активация этих мер практически не влияет на производительность Zen 5. Это неожиданное открытие противоречит распространённому мнению о том, что любые дополнительные меры безопасности неизбежно снижают производительность процессора. Из 1 миллиарда утёкших в России за первое полугодие данных половина пришлась на один инцидент

05.09.2024 [13:55],

Владимир Мироненко

В России за первое полугодие 2024 года в открытый доступ попали 986 млн строк персональных данных (ПД), превысив на 33,8 % показатель первого полугодия 2023 года, пишут «Ведомости» со ссылкой на отчёт InfoWatch. Также выросло количество зарегистрированных случаев утечек — с 377 в аналогичном периоде прошлого года до 415 (рост — 10,1 %).

Источник изображения: TheDigitalArtist / Pixabay Руководитель направления аналитики и специальных проектов экспертно-аналитического центра ГК InfoWatch Андрей Арсентьев отметил, что больше половины этого объёма пришлось на один инцидент, зарегистрированный Роскомнадзором (РКН), когда в Сеть утекли 500 млн строк данных. Однако ведомство не уточняет, какая организация оказалась в качестве жертвы. Представитель Роскомнадзора сообщил, что в первом полугодии 2024 года было выявлено 46 случаев размещения баз данных, имеющих признаки утечек ПД, но вместе с тем не указал объём скомпрометированных данных. РКН учитывает только те утечки, по которым им было проведено расследование. Лидерство по количеству утечек сохранилось за онлайн-ретейлом, на который за полгода пришлось 30,8 % зарегистрированных инцидентов, что значительно больше 19,6 % годом ранее. Как отметил Арсентьев, именно из-за стремительного роста количества утечек информации в торговле, где объектами атак зачастую выступают небольшие интернет-магазины со слабым уровнем информационной безопасности, произошёл общий рост количества утечек в России. По данным «Инфосистемы джет», на интернет-магазины пришлось больше всего утечек — свыше 80 с более 45 млн строк данных. Арсентьев отметил, что также в первом полугодии выросла доля утечек данных в промышленности — с 3,7 % в прошлом году до 5,5 %. А в InfoWatch сообщили о продолжающейся тенденции к росту количества утечек из организаций малого бизнеса и от ИП. Объектами хакеров становятся небольшие проекты, ограниченно инвестирующие в ИБ, говорит руководитель направления аналитических исследований Positive Technologies Ирина Зиновкина. К тому же в небольших компаниях игнорируют существующие проблемы с ИБ, утверждает заместитель директора Центра компетенций НТИ «Технологии доверенного взаимодействия» на базе ТУСУРа Руслан Пермяков. Также возросло количество утечек в муниципальных органах власти и организациях, сообщил руководитель департамента расследований T.Hunter, эксперт рынка НТИ SafeNet Игорь Бедеров, объяснив тренд низким уровнем осведомлённости о киберугрозах, недостаточными инвестициями в безопасность и защиту данных, а также нередким использование неподходящих или устаревших средств защиты. В InfoWatch отметили, что основной причиной роста числа утечек остаётся напряженная геополитическая обстановка и связанные с ней массированные атаки на российские компании и госсектор. Сообщается, что более 99 % утечек в России носят умышленный характер, на случайные нарушения пришлось всего 0,5 % инцидентов (годом ранее — 1,5 %). Директор по продуктам Servicepipe Михаил Хлебунов назвал в числе причин увеличения числа утечек рост и масштабирование отечественных сервисов, пришедших на замену покинувшим российский рынок западным. «Освободившаяся ниша — это возможность стартовать для новых продуктов. Но бурный рост аудитории продукта требует внимания к обеспечению ИБ, что, в свою очередь, подразумевает наличие высококвалифицированных специалистов и средств защиты. Зачастую экономика быстро растущего проекта не имеет статьи затрат на ИБ, а если есть деньги, то наем может быть долгим — от шести месяцев», — говорит эксперт. Вместе с тем снизилось число инцидентов в финансовом секторе, у госучреждений, а также IT-секторе, где стали активно инвестировать в безопасность, сообщил Арсентьев, добавив, что в 2024 году стали реже утекать крупные базы ПД: количество скомпрометированных баз объёмом от 1 млн записей сократилось в России на 44,6 % (с 56 до 31), объёмом от 10 млн — на 35,7 % (с 14 до 9). По данным DLBI, за отчётный период число крупных утечек сократилось в 3 раза с 60 до 20. В свою очередь, Бедеров отметил тенденцию к улучшению ИБ в крупных российских организациях в последние годы, в том числе внедрение многофакторной аутентификации, шифрование данных, а также проведение регулярных аудитов безопасности. IT-преступления нанесли ущерб на 99 млрд рублей с начала года

04.09.2024 [12:39],

Владимир Мироненко

За первые семь месяцев 2024 года в России было зарегистрировано 577 тысяч IT-преступлений, из которых 437 тысяч были связаны с мошенничеством и хищениями, сообщили «Ведомости» со ссылкой на выступление заместителя начальника Следственного департамента МВД Даниила Филиппова в рамках сессии «Цифровая безопасность и ответственность бизнеса» на Восточном экономическом форуме. Он отметил, что преступления в сфере IT составляют больше 30 % от их общего количества.

Источник изображения: TheDigitalArtist / Pixabay Ущерб от подобных преступлений уже достиг 99 млрд рублей с начала года, тогда как в прошлом году ущерб от преступлений, связанный с IT-технологиями и при их помощи, оценивается в 156 млрд рублей, рассказал Филиппов. В свою очередь, начальник отдела по надзору за исполнением законов в сфере информационных технологий и защиты информации Генпрокуратуры Олег Кипкаев отметил, что за последние 2,5 года средствами надзора были устранены почти 155 тысяч нарушений нормативных требований в сфере цифровых технологий, электронных систем и защиты информации, в том числе при функционировании объектов критической информационной инфраструктуры в органах власти, учреждениях и организациях. Также в этом году был заблокирован доступ почти к 40 тысячам ресурсов, нарушающих законодательство (фишинговые атаки, предложения о продаже поддельных документов). Кипкаев подчеркнул, что выявляемые нарушения свидетельствуют об уязвимости конфиденциальной информации в цифровом пространстве, в связи с чем необходимо внедрять более эффективные меры её защиты. Говоря об обработке персональных данных, работник Генпрокуратуры отметил, что «коммерческие организации стремятся накапливать такие данные при минимальных расходах на информационную безопасность». По-прежнему является проблемой принуждение компаниями граждан к согласию на обработку персональных данных, из-за чего те зачастую лишены выбора. «Нужно исключить избыточный сбор информации и перейти к принципу уничтожения данных после достижения целей их сбора», — заявил Кипкаев. Член комитета Госдумы по информационной политике, информационным технологиям и связи Антон Немкин сообщил, что самыми уязвимыми с точки зрения кибербезопасности остаются регионы, объяснив это отсутствием возможности обучать сотрудников и проводить профилактическую работу по кибербезопасности. По его словам, субъекты РФ ежедневно теряют несколько десятков миллионов рублей, которые поступают от граждан мошенникам из-за отсутствия у людей элементарных знаний о цифровой гигиене. В свою очередь, депутат Госдумы, член комитета по развитию Дальнего Востока и Арктики Николай Новичков предупредил о грядущих угрозах, исходящих от искусственного интеллекта. «Ещё всё впереди, и мы даже представить не можем, какие преступления может совершать искусственный интеллект, потому что его возможности растут в геометрической прогрессии», — заявил он. Подытоживая дискуссию, сенатор Артем Шейкин обратил внимание участников сессии на ещё одну проблему в сфере киберпреступлений, касающуюся возмещения вреда, нанесённого гражданам. По его словам, оборотные штрафы не гарантируют в полной мере возмещения за похищенные данные ни морального, ни материального ущерба. Поэтому в Совфеде сейчас обсуждается инициатива о необходимости наличия у компаний, оперирующих данными, финансового обеспечения, «чтобы у них в случае утечки данных была возможность для выплат гражданам морального ущерба». Android стали атаковать вирусы, которые крадут деньги через технологию NFC

28.08.2024 [04:27],

Анжелла Марина

Компания Eset предупреждает о новом виде финансовых атак на устройства Android через установку поддельных приложений, которые крадут данные банковских карт через технологию беспроводной передачи данных малого радиуса действия (NFC).

Источник изображения: naipo.de/Unsplash Злоумышленники обманом заставляют пользователей устанавливать вредоносное ПО, маскирующееся под банковские приложения, через фишинговые звонки, SMS или рекламу, ведущую на поддельные страницы Google Play Store, сообщает издание PCMag. Эти приложения способны считывать данные с NFC-совместимых банковских карт, находящихся рядом с телефоном. Далее полученная информация передаётся на устройство злоумышленника, который может использовать её для совершения мошеннических транзакций через платёжные терминалы. В некоторых случаях, используя методы социальной инженерии или фишинга, хакеры могут получить доступ к банковскому счёту жертвы через банкомат, даже не имея физической карты. Специалист из Eset Лукаш Стефанко (Lukas Stefanko) назвал этот тип вредоносного ПО NGate, поскольку он основан на технологии NFC и инструменте под названием NFCGate. Для успешной атаки необходимо, чтобы жертва установила вредоносное приложение, а также имела NFC-совместимую банковскую карту в непосредственной близости от телефона. Напомним, NFC — это технология беспроводной ближней передачи данных, при помощи которой можно обмениваться данными между устройствами, находящимися на расстоянии примерно 10 сантиметров. Технология, обеспечивая бесконтактные платежи и другие удобные функции, также создаёт новые возможности и для злоумышленников, которые могут сканировать содержимое кошельков с помощью телефона через сумки в людных местах. Кроме того, возможно клонирование NFC-меток с помощью специальных приложений, что позволяет копировать данные с платёжных карт или ключей-карт доступа. Eset и Google рекомендуют пользователям обращать внимание на подозрительные ссылки и проявлять внимательность в процессе установки приложений, особенно, если запрашивается доступ к NFC. Отмечается также, что банки обычно не требуют обновления своих приложений через SMS или рекламу в социальных сетях. Северокорейские хакеры установили руткиты на тысячи ПК через уязвимость нулевого дня Windows

20.08.2024 [23:38],

Анжелла Марина

Специалисты в области кибербезопасности обнаружили, что хакерская группировка Lazarus, предположительно связанная с правительством Северной Кореи, использовала уязвимость нулевого дня в Windows для установки сложного руткита FudModule. Уязвимость позволяет получать максимальные права в системе.

Источник изображения: anonymous_Pete-Linforth/Pixabay Как сообщает издание Ars Technica со ссылкой на представителей компании Gen, уязвимость, получившая идентификатор CVE-2024-38193, относится к классу «use after free» и находится в драйвере AFD.sys, который используется для работы с протоколом Winsock и служит точкой входа в ядро операционной системы. Microsoft предупредила, что данная уязвимость может быть использована злоумышленниками для получения системных привилегий, позволяющих исполнять неподтверждённый код. «Уязвимость позволяла злоумышленникам обходить стандартные механизмы безопасности и получать доступ к чувствительным областям системы, недоступным большинству пользователей и даже администраторам, — говорится в отчёте Gen. — Этот тип атаки является сложным и ресурсоёмким, а его стоимость на чёрном рынке может достигать нескольких сотен тысяч долларов». Напомним, руткит FudModule был впервые обнаружен в 2022 году. Он способен скрывать своё вредоносное присутствие в системе, обходя антивирусы и другие средства защиты. Ранее хакеры из Lazarus использовали технику «Bring your own vulnerable driver» (Принеси свой уязвимый драйвер) для установки более ранних версий FudModule. Однако в этот раз они воспользовались ошибкой в системном драйвере appid.sys, который по умолчанию присутствовал до сегодняшнего дня во всех версиях Windows. Компания Gen не раскрывает подробности относительно того, как долго хакеры эксплуатировали уязвимость CVE-2024-38193, сколько организаций пострадали от атак, и удалось ли антивирусным программам обнаружить последнюю версию FudModule. Microsoft сделала macOS уязвимой — проблема в офисных приложениях

20.08.2024 [13:18],

Владимир Фетисов

Исследователи в сфере информационной безопасности из Cisco Talos обнаружили несколько уязвимостей в приложениях Microsoft для операционной системы Apple macOS. Эксплуатация их позволяет осуществлять слежку за пользователями компьютеров Mac, в том числе с получением доступа к камере и микрофону атакуемого устройства.

Источник изображения: Copilot В публикации Cisco Talos исследователи остановились подробнее на том, как злоумышленники могут использовать уязвимости приложений Microsoft для macOS, таких как Outlook или Teams, для получения доступа к камере или микрофону устройства без согласия пользователя. Атака основана на внедрении вредоносных библиотек в приложения Microsoft с целью получения прав и разрешений, аналогичных тем, что пользователь уже предоставил легитимным продуктам. В macOS есть служба Transparency Consent and Control (TCC), которая используется для управления разрешениями приложений, включая определение местоположения устройства, доступ к камере, микрофону, фотографиям и др. Каждому приложению необходимо получить разрешение TCC для расширения прав. Однако эксплойт на основе уязвимостей приложений Microsoft позволяет вредоносному ПО использовать разрешения, которые уже были предоставлены программным продуктам софтверного гиганта. «Мы выявили восемь уязвимостей в разных приложениях Microsoft для macOS, благодаря которым злоумышленники могут обойти механизм получения разрешений в операционной системе, используя существующие разрешения и не запрашивая у пользователя дополнительной проверки», — говорится в сообщении исследователей. К примеру, хакер может создать вредоносное ПО для записи звука с микрофона или создания фотоснимков без какого-либо взаимодействия с пользователем устройства. Отмечается, что все проблемные приложения, кроме Excel, имеют возможность записи звука, а некоторые имеют доступ к камере. Согласно имеющимся данным, Microsoft уже работает над патчем, который устранит найденные уязвимости в своих продуктах для macOS. Проблема уже была исправлена в Teams и OneNote, но она продолжает оставаться актуальной для Excel, PowerPoint, Word и Outlook. Созданный исследователями эксплойт в компании не посчитали опасным, поскольку он полагается на загрузку неподписанных библиотек для поддержки сторонних плагинов. Ознакомиться с более детальной информацией по данному вопросу можно в блоге Cisco Talos. В мобильных чипах Qualcomm обнаружено около 10 критических уязвимостей

12.08.2024 [06:29],

Анжелла Марина

Исследователи из команды Google по поиску уязвимостей Android Red Team обнаружили более девяти уязвимостей в Adreno GPU — популярном программном обеспечении от Qualcomm, используемом для управления мобильными чипами на миллионах Android-устройств. Об этом команда рассказала на конференции по кибербезопасности Defcon в Лас-Вегасе.

Источник изображения: Pete Linforth/Pixabay Уязвимости, которые теперь уже устранены, позволяли злоумышленникам получать полный контроль над устройством. Правда, для этого им необходимо было сначала получить доступ к целевому устройству, например, заставив жертву обманом установить вредоносное приложение, поясняет издание Wired. Проблема заключается в том, что любые приложения на Android-телефонах могут напрямую взаимодействовать с драйвером Adreno GPU «без песочницы и дополнительных проверок», — поясняет руководитель Android Red Team Сюань Син (Xuan Xing). Хотя это само по себе не даёт приложениям возможности действовать злонамеренно, однако делает драйверы GPU мостом между частями операционной системы и её ядром, обеспечивающим полный контроль над всем устройством, включая его память. Эксперты отмечают, что GPU и поддерживающее их программное обеспечение могут стать критически важным полем битвы в области компьютерной безопасности, так как сочетание высокой сложности реализации с широкой доступностью представляют особый интерес для злоумышленников. Компания Qualcomm уже выпустила патчи для производителей оригинального оборудования (OEM) в мае 2024 года и рекомендовала конечным пользователям устанавливать обновления безопасности от производителей устройств по мере их появления. Cisco уволит ещё 4000 работников и сосредоточится на кибербезопасности и ИИ

11.08.2024 [16:33],

Владимир Мироненко

На следующей неделе компания Cisco объявит в ходе квартального отчёта о новом раунде сокращений персонала, в рамках которого будет уволено примерно столько же сотрудников, сколько в первой волне сокращений в феврале этого года — около 4000 человек, сообщает Reuters со ссылкой на информированные источники.

Источник изображения: Cisco Согласно отчётности Cisco, по состоянию на июль 2023 года в компании работало около 84 900 человек. После публикации Reuters акции Cisco упали на 1 %, а с начала года их падение составило 9 %. Являясь крупнейшим производителем сетевого оборудования, Cisco столкнулась со слабым спросом на свою продукцию и ограничениями в цепочке поставок. В связи с этим компания занялась диверсификацией бизнеса, купив за $28 млрд компанию Splunk, специализирующуюся на кибербезопасности и анализе больших данных. Сделка позволит Cisco снизить зависимость от продаж оборудования за счёт стимулирования подписной бизнес-модели. Как сообщают источники, новые увольнения связаны с тем, что компания переключает внимание на направления с более высокими темпами роста, такие как кибербезопасность и ИИ-технологии. Компания намерена включить ИИ-решения в свои предложения, объявив в мае о поставленной цели обеспечить к 2025 году заказы на продукты ИИ на сумму $1 млрд. В июне Cisco запустила фонд на $1 млрд для инвестиций в стартапы в области ИИ, такие как Cohere, Mistral AI и Scale AI. Также Cisco тогда заявила, что за последние несколько лет приобрела 20 компаний в сфере ИИ. Хакеры могут «откатить» Windows до старой версии, чтобы использовать известные уязвимости

09.08.2024 [18:26],

Владимир Фетисов

Исследователь в сфере информационной безопасности Алон Леви (Alon Levie) из компании SafeBreach обнаружил две уязвимости в центре обновления Windows. Их эксплуатация позволяет понизить версию операционной системы для отмены применённых исправлений безопасности с целью последующего использования известных уязвимостей для атак. Проблема затрагивает Windows 11, Windows 10 и Windows Server.

Источник изображения: Copilot Используя упомянутые уязвимости, злоумышленник может удалить с устройства с Windows загруженные ранее обновления безопасности, чтобы получить возможность эксплуатации старых уязвимостей, которые уже были исправлены. По сути, злоумышленник может «откатить» обновлённую ОС до более старой версии, в которой остаются актуальными уже исправленные уязвимости. Эта новость является неприятной для пользователей Windows, которые регулярно обновляют ОС и устанавливают актуальные патчи безопасности. По данным источника, Microsoft было известно об упомянутой проблеме с февраля 2024 года, но пока софтверный гигант не выпустил исправления для этих уязвимостей. Известно, что Microsoft работает над исправлением, а также опубликовала некоторые подробности о CVE-2024-38202 и CVE-2024-21302, которые помогут ограничить возможный ущерб, пока нет официального патча. В конечном счёте упомянутые уязвимости могут дать злоумышленнику полный контроль над процессом обновления для понижения версий критических компонентов Windows, таких как динамические библиотеки (DLL) и ядро NT. Исследователь также обнаружил, что весь стек виртуализации находится под угрозой. Ему удалось понизить версию гипервизора Hyper-V, Secure Kernel и Credential Guard. Всё это даёт возможность использования ранее закрытых уязвимостей для компрометации системы. При этом при проверке через центр обновлений Windows сама система выглядит так, как будто всё ещё обновлена до актуальной версии. По данным Microsoft, в настоящий момент нет никаких доказательств того, что уязвимости центра обновления Windows использовались во время реальных хакерских атак. Когда именно будет выпущен патч для устранения проблемы, пока неизвестно. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |