|

Опрос

|

реклама

Быстрый переход

Исследование: удалённый взлом спутников оказался неожиданно простой задачей

12.08.2023 [12:20],

Павел Котов

Докторант Рурского университета в Бохуме (ФРГ) Йоханнес Вилльбольд (Johannes Willbold) выступил на конференции по кибербезопасности Black Hat в Лас-Вегасе и поделился результатами изучения орбитального оборудования трёх типов. Как выяснилось, многие спутники лишены адекватных средств защиты от удалённого взлома — у них отсутствуют даже элементарные меры безопасности.

Источник изображений: PIRO / pixabay.com Спутниковым операторам пока по большей части просто везло. Есть мнение, что взлом орбитальных аппаратов — непомерно дорогая задача из-за высокой стоимости наземных терминалов. Киберпреступники не работали с этими терминалами за счёт фактора неизвестности, считая, что получить доступ к их программной платформе слишком сложно. Ни то, ни другое действительности не соответствует, показало исследование немецкого специалиста. AWS и Microsoft Azure уже предлагают доступ к наземным терминалам для связи с низкоорбитальными спутниками как услугу, то есть вопрос упирается только в деньги. Что же касается подробной информации о прошивке — коммерческая космическая отрасль сегодня процветает, и многие компоненты уже относительно легко приобрести и изучить: по подсчётам Вилльбольда, хакер может собрать собственный наземный терминал для связи со спутниками примерно за $10 тыс. Учёный выбрал предельно прямой подход. Исследователь обращался к спутниковым операторам с просьбой предоставить отдельные данные для своей работы. Некоторые из них ответили согласием, и лишь в одном случае пришлось подписать договор о неразглашении. Вилльбольд изучил три типа аппаратов: ESTCube-1, миниатюрный кубсат, запущенный Эстонией в 2013 году и оборудованный процессором Arm Cortex-M3; более крупный кубсат OPS-SAT, оператором которого выступает Европейское космическое агентство; и 120-кг спутник Flying Laptop, которым управляет Институт космических систем при Штутгартском университете. Результаты оказались удручающими. Оба кубсата «сдались без боя» — у них не оказалось протоколов аутентификации, а свои данные они передают без шифрования. У Вилльбольда была возможность перехватить основные функции управления спутниками и заблокировать их операторов — в ходе своего выступления он продемонстрировал это на симуляции. Flying Laptop всё-таки продемонстрировал базовую защиту и попытался оградить свои основные функции от стороннего вмешательства. Но при наличии технических навыков, специализированного кода и применении стандартных методов удалось обнаружить уязвимости и в нём.  Заинтригованный результатами, Вилльбольд продолжил исследование. Он связался с разработчиками спутниковых систем и получил ответы от девяти поставщиков, которые запустили в общей сложности 132 аппарата. На сбор информации ушло четыре месяца, но выяснилось, что приоритет функций кибербезопасности при разработке спутников чрезвычайно низок — только двое поставщиков проводили тестирование на взлом. Проблема, уверен исследователь, в том, что космическая наука пока остаётся областью, относительно отстранённой от всеобщего киберпространства, и у разработчиков нет значительных навыков в области цифровой безопасности. Один из неожиданных выводов оказался в том, что чем больше спутник, чем дороже были его разработка и запуск, тем более он уязвим. На крупных аппаратах устанавливается больше готовых коммерческих компонентов, и это действительно означает его уязвимость из-за большей доступности кодовой базы. А для мелких кубсатов код чаще пишется индивидуально. Последствия взлома спутников могут быть различными. В лучшем случае злоумышленник начнёт использовать аппарат для передачи вредоносной информации или воспользуется доступом к нему для захвата всей инфраструктуры и других спутников в группировке оператора. В худшем — удалённо взломанный спутник можно направить на другой аппарат, породив кучу обломков и создав угрозу для вывода из строя других систем. Наконец, исправить ситуацию с уже работающими на орбите спутниками едва ли получится. «С технической точки зрения такое было бы возможным. Но в реальности эти системы строятся с очень малым запасом. Они распланировали каждый милливатт мощности, задействованный при работе спутника, так что в существующих системах нет бюджета мощности для запуска шифрования или аутентификации», — заключил автор исследования. «Литрес» подтвердил утечку данных пользователей и пообещал ужесточить меры безопасности

05.08.2023 [20:03],

Дмитрий Федоров

Книжный онлайн-магазин «Литрес» подтвердил утечку данных пользователей, включая адреса электронной почты и зашифрованные пароли. Платёжные данные остались в безопасности. Хакерская группировка NLB заявила о доступе к базе из 97 млн строк. Сервис ужесточил меры безопасности и обратился к Роскомнадзору.

Источник изображения: geralt / Pixabay 5 августа 2023 года стало известно о серьёзной утечке данных пользователей книжного онлайн-магазина «Литрес». Согласно заявлению компании, опубликованному в Telegram-канале, злоумышленники получили доступ к адресам электронной почты. Платёжные реквизиты не пострадали, так как сервис их не хранит. Хакерская группировка NLB утверждает, что получила базу данных с 97 млн строк. Опубликована часть этой базы — около 3 %, содержащая 3 млн записей, включая идентификаторы пользователей, фамилии и имена, зашифрованные пароли и адреса электронной почты (588 877 уникальных). «Литрес» принёс извинения за произошедшую утечку и заявил, что начал ужесточать контроль за хранением пользовательских данных, усилит уровень защиты и будет следить за доступом к информации. Компания также проинформировала Роскомнадзор о случившемся. Пользователям сервиса рекомендовано сменить пароли не только на сайте «Литрес», но и на всех других площадках, где использовался похожий пароль. В случае несанкционированных действий с аккаунтом, сервис пообещал по запросу их отменить. Это не первый случай утечки данных в России в последнее время. В начале июня торговая сеть «Ашан» также подтвердила утечку данных клиентов, включая имена, фамилии, номера телефонов и адреса электронной почты. Утечка данных «Литрес» является частью тревожного тренда, свидетельствующего о росте киберпреступности. Вопрос безопасности персональных данных становится всё более актуальным, особенно в свете недавно предложенного законопроекта о введении штрафов для бизнеса до 500 млн рублей за подобные инциденты. Ситуация с «Литрес» подчёркивает необходимость более строгого регулирования и контроля за хранением и обработкой персональных данных, а также ответственного отношения к вопросам конфиденциальности и безопасности клиентов. Исследователи нашли способ нелегально включать на электромобилях Tesla платные опции и переносить профили пользователей на другие машины

03.08.2023 [08:25],

Алексей Разин

Попытки модификации бортового программного обеспечения электромобилей Tesla предпринимались энтузиастами и ранее, но если они базировались сугубо на программных методах, то результаты были недолговечными из-за способности компании откатить изменения после обновления системы. Теперь же найден способ контролировать доступ почти ко всем настройкам бортовой системы Tesla, не опасаясь блокировки со стороны автопроизводителя.

Источник изображения: Tesla Своими находками в этой сфере, как сообщает DARKReading, на конференции Black Hat USA на следующей неделе собирается поделиться группа исследователей, объединяющая представителей Берлинского технического университета и независимого эксперта Олега Дрокина. Авторы исследования обнаружили способ аппаратной модификации центрального компьютера электромобилей Tesla, построенного на процессорах AMD, который даёт долгосрочный доступ не только к управлению большинством программных функций бортовой системы, но и ключам шифрования. Последний аспект означает, что злоумышленник сможет перенести профиль пользователя с одного электромобиля на другой. В бытовом применении это означает, что у автовладельцев появится возможность приобретать «с рук» бывшие в употреблении бортовые компьютеры Tesla с целью их дальнейшего применения на своей машине. В этом случае пользователь при помощи независимых специалистов получит возможность перенести все настройки со своего электромобиля на вновь устанавливаемый компьютер с «донорского» транспортного средства. Обращение к штатным специалистам Tesla с таким вопросом обычно требует расходов в несколько тысяч долларов, а подержанный бортовой компьютер на аукционе можно купить за $200 или $400. Электроника способна страдать при авариях и наводнениях, поэтому подобные замены не так уж редки. Как поясняет источник, метод взлома бортового ПК электромобилей Tesla построен на аппаратной модификации печатной платы, на которой установлен процессор AMD со встроенным сопроцессором ASP, отвечающим за информационную безопасность. Хакеру для получения контроля над системой нужно подпаять к исходной печатной плате специальное устройство для разработчиков и применить программатор SPI, чтобы получить доступ к шифруемым сопроцессором данным и непосредственно ключам шифрования. После модификации злоумышленник получает возможность запускать любое ПО, использовать данные клиента Tesla по своему усмотрению, а также активировать платные опции без каких-либо затрат, включая по своему желанию подогрев сидений или активируя автопилот, например. Метод взлома позволяет снимать ограничения, диктуемые Tesla по географическому признаку. Например, можно активировать фирменную навигацию в тех странах, где она официально работать не должна, то же самое можно проделать и с бета-версией FSD — системой активной помощи водителю, которая выполняет за него почти все функции. Важно, что заблокировать эти изменения программным образом Tesla больше не сможет после проведённых манипуляций, поскольку права доступа при этом не изменятся даже после многократных обновлений системы. Фактически, чтобы восстановить контроль автопроизводителя над бортовой системой, нужно будет выпаять центральный процессор и заменить его на новый. Теоретически, как утверждают авторы исследования, можно создать готовый модуль для модификации бортовой системы Tesla, но навыки работы с паяльником для его подключения всё равно потребуются. При всём этом, как отмечают авторы доклада, с точки зрения информационной безопасности электромобили Tesla всё равно на голову выше большинства других транспортных средств, предлагаемых на рынке. Хакеры взломали 12 норвежских министерств через уязвимость нулевого дня в Ivanti

25.07.2023 [17:44],

Павел Котов

Неизвестные хакеры воспользовались уязвимостью нулевого дня в ПО Ivanti, предназначенном для централизованного управления корпоративными мобильными устройствами, и успешно осуществили кибератаку на ресурсы 12 норвежских правительственных учреждений. Разработчик исправил ошибку, но под угрозой могут оставаться ресурсы нескольких тысяч других организаций.

Источник изображения: Gerd Altmann / pixabay.com Норвежская Организация безопасности и обслуживания (DSS) заявила, что в результате атаки были взломаны IT-платформы, используемые 12 министерствами — их названия не уточняются, но в ведомстве добавили, что инцидент не затронул ресурсов аппарата премьер-министра, а также министерств обороны, юстиции и иностранных дел. В DSS также сообщили, что кибератаку удалось произвести из-за «неизвестной ранее уязвимости в ПО одного из поставщиков». Управление национальной безопасности Норвегии (NSM) впоследствии добавило, что речь идёт об уязвимости в Ivanti Endpoint Manager Mobile (EPMM, ранее известна как MobileIron Core). Ivanti EPMM открывает авторизованным пользователям и устройствам доступ в корпоративные и правительственные сети. Уязвимость CVE-2023-35078 позволяет обходить процедуру аутентификации и затрагивает все поддерживаемые и неподдерживаемые версии программы, развёрнутые до её обнаружения. При эксплуатации уязвимость позволяет любому желающему осуществлять удалённый доступ к личной информации пользователей мобильных устройств (имена, номера телефонов и другие данные), а также вносить изменения на взломанном сервере. В американском Агентстве по кибербезопасности и защите инфраструктуры (CISA) уточнили также, что уязвимость позволяет злоумышленникам создавать во взломанных системах учётные записи с административными привилегиями и вносить изменения в платформу. Директор Ivanti по безопасности Дэниел Спайсер (Daniel Spicer) заявил, что компания оперативно выпустила обновления ПО, закрывающие уязвимость, и вышла на связь с клиентами, чтобы помочь им установить обновление. Он также заверил, что компания «подтвердила своё обязательство поставлять и поддерживать безопасные продукты, практикуя протоколы ответственного раскрытия информации». Вместе с тем, Ivanti скрыла подробную информацию об уязвимости, рейтинг которой составил 10 из 10, за «пейволлом» — для доступа к базе знаний требуется клиентская учётная запись, уточнил ресурс TechCrunch. Истинные масштабы инцидента пока неизвестны: по данным поисковой службы Shodan, через интернет сейчас доступны более 2900 порталов Ivanti MobileIron, большинство из которых принадлежит американским клиентам. Кибервымогатели LockBit заявили о взломе TSMC и потребовали $70 млн — компания это отрицает

30.06.2023 [18:31],

Сергей Сурабекянц

Группа вымогателей LockBit утверждает, что взломала крупнейшего контрактного производителя микросхем Taiwan Semiconductor Manufacturing (TSMC). Киберпреступники требуют выкуп в размере $70 млн до 6 августа и угрожают утечкой конфиденциальных данных. TSMC заявила, что её сеть не пострадала, но один из её поставщиков ИТ-оборудования действительно был взломан. TSMC немедленно прекратила обмен данными с пострадавшим поставщиком. Компания подчеркнула, что это обычная процедура в подобной ситуации. В настоящее время правоохранительные органы ведут расследование инцидента.

Источник изображения: Pixabay «Один из наших поставщиков ИТ-оборудования столкнулся с утечкой информации о начальной наладке и настройке сервера, — говорится в заявлении TSMC. — Каждый аппаратный компонент проходит серию всесторонних проверок и корректировок, включая настройки безопасности, перед установкой в систему TSMC. По результатам проверки этот инцидент не повлиял на бизнес-операции компании и не поставил под угрозу какую-либо информацию о клиентах TSMC». Печально известная группа вымогателей обнародовала свои условия 29 июня и дала TSMC семь дней на ответ, угрожая опубликовать большое количество конфиденциальной информации, позже крайний срок был продлён до 6 августа. Группа разместила скриншот, содержащий письмо с домена tsmc.com.

Источник изображения: @vxunderground/Twitter TSMC сообщила, что жертвой атаки стал тайваньский системный интегратор Kinmax Technology, специализирующийся на сетях, хранилищах, управлении базами данных и, по иронии судьбы, безопасности. Kinmax Technology работает с различными транснациональными компаниями, включая Cisco, HPE, Microsoft, Citrix, VMware и Nvidia. Kinmax утверждает, что, хотя взлом действительно имел место, бо́льшая часть раскрытых данных связана с базовыми инструкциями, содержащими настройки по умолчанию, которые компания предоставляет всем своим клиентам. Kinmax выразила глубочайшие сожаления пострадавшим партнёрам, поскольку «утёкшие данные содержали имена клиентов, что создало потенциальные неудобства». Компания утверждает, что уже внедрила более строгие протоколы безопасности, чтобы предотвратить подобные ситуации в будущем. В умных кормушках для питомцев нашли уязвимости, через которые можно следить за людьми

21.06.2023 [18:25],

Дмитрий Федоров

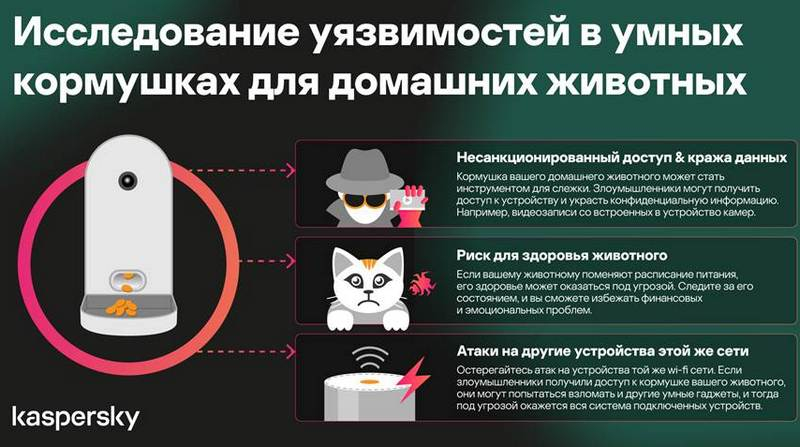

В современном мире, где всё больше устройств подключаются к интернету, даже такие повседневные предметы, как кормушки для домашних животных, становятся умными. Такие кормушки выдают заранее установленные порции корма согласно заданному графику и позволяют пользователю наблюдать за своим питомцем или общаться с ним на расстоянии. Для последней цели они часто оснащены микрофоном, динамиком и камерой, и в этом состоит опасность для пользователя.  Обычно кормушки управляются с помощью мобильного приложения. Общение между устройством и приложением осуществляется через облачный сервер. При первом использовании кормушки пользователь должен настроить беспроводную сеть, которую кормушка будет использовать через это приложение. Однако с ростом сложности этих устройств возрастает и их уязвимость перед кибератаками. Исследователи из «Лаборатории Касперского» провели анализ умных кормушек для домашних питомцев от бренда Dogness и выявили в них несколько уязвимостей. Эти уязвимости могут быть использованы злоумышленниками, чтобы втайне следить за пользователями и дистанционно манипулировать кормушками. «Лаборатория Касперского» связалась с производителем и сообщила о найденных проблемах.  Одной из ключевых уязвимостей, которую анализировали исследователи, является наличие встроенного Telnet-сервера, предоставляющего возможность удалённого доступа с полными правами администратора через стандартный порт. Пароль для этого доступа зашит в прошивке и не может быть изменён. Если хакер сможет извлечь прошивку, он сможет восстановить пароль и получить контроль над устройством. Это верно для всех устройств той или иной модели, так как они используют одинаковые пароли. При наличии удалённого доступа к домашней сети жертвы, злоумышленник сможет выполнять произвольный код, менять настройки устройства и красть чувствительные данные, включая видеозаписи. И даже напрямую подглядывать из пользователем, а также навредить питомцу, поменяв расписание питания, или взломать другие устройства в домашней сети. Умные кормушки для животных являются типичным примером устройств, которые часто игнорируются в контексте кибербезопасности. Однако, злоумышленники активно исследуют такие устройства в поисках уязвимостей для атак на внутреннюю сеть, а также несанкционированной записи аудио и видео владельцев устройств. Владимир Дащенко, эксперт по кибербезопасности Kaspersky ICS CERT, комментирует: «Люди используют всё больше умных устройств в быту и порой не задумываются о связанных с ними киберрисках. Чего не скажешь о злоумышленниках, активно изучающих возможности, которые открывает перед ними доступ к интернету вещей. В данном случае производитель допустил на стадии разработки фундаментальную ошибку, которая делает устройство привлекательной целью для атакующих. Владельцам любых умных гаджетов важно быть бдительными и не забывать соблюдать базовые правила цифровой гигиены». Уязвимости в умных кормушках для домашних животных являются примером того, как важно обеспечивать кибербезопасность умных устройств. Владельцам следует регулярно обновлять прошивку, изучать информацию об устройстве перед покупкой, и обеспечивать безопасность мобильных устройств, используемых для управления умными гаджетами. Взломать ноутбуки Lenovo оказалось можно с помощью обычной отвертки

16.06.2023 [18:12],

Павел Котов

Эксперты по вопросам кибербезопасности из новозеландской компании CyberCX подробно описали и продемонстрировали неожиданно простой способ обхода пароля BIOS на старых ноутбуках Lenovo. Замкнув два контакта на схеме EEPROM обычной отвёрткой можно войти в BIOS и отключить в настройках вход по паролю.

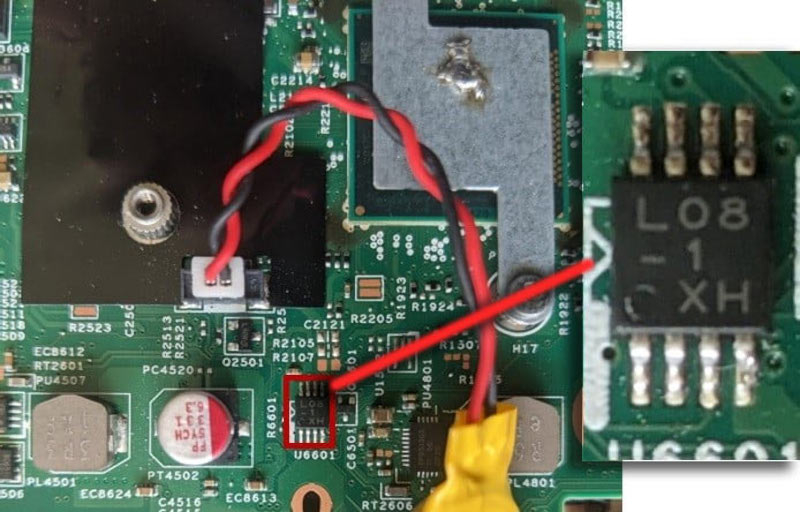

Источник изображений: blog.cybercx.co.nz Отмечается, что использованные в демонстрации ноутбуки Lenovo уже сняты с производства — это были модели ThinkPad L440 (вышла в IV квартале 2013 года) и ThinkPad X230 (III квартал 2012 года). Но уязвимости могут быть подвержены ноутбуки других моделей и брендов, если пароль BIOS хранится на отдельной микросхеме EEPROM. Эксперты CyberCX задумались о следующей проблеме: некоторые хорошие подержанные ноутбуки приходится продавать на запчасти из-за заблокированного паролем BIOS, если эти пароли были каким-то образом утрачены. Проанализировав документацию и некоторые исследовательские статьи, они поняли, что, в частности, для их ноутбуков Lenovo проблему решает следующая последовательность действий:

Найти нужный чип EEPROM иногда помогает маркировка — в случае с Lenovo ThinkPad L440 это L08-1 X, хотя и не всегда. Контакты располагаются практически вплотную друг к другу, поэтому замкнуть их действительно можно обычной отвёрткой. Далее при входе в BIOS можно менять все опции, а наиболее подходящее время для манипуляции имеет не очень жёсткие рамки, и остаётся некоторая свобода действий. Но если сделать это сразу после включения компьютера, ничего не выйдет — всё-таки необходимо немного выждать. Приём может сработать и на других моделях, в том числе других производителей, говорят авторы исследования. Но некоторые современные системы с BIOS и EEPROM, совмещённые в едином корпусе и размещённые по SMD-технологии (Surface Mount Device) взломать по этой методике сложнее — требуется «атака вне чипа» (off-chip attack). А чтобы по-настоящему защитить ноутбук, лучше применять полное шифрование диска. В CyberCX намекнули, что хотят продолжить исследование: вероятно, попробовать прочитать пароль из EEPROM или взломать отвёрткой другие машины. Учёные научились взламывать смартфоны через мигающие индикаторы питания

14.06.2023 [17:51],

Павел Котов

Учёные Корнеллского университета (США) и Университета имени Бен-Гуриона (Израиль) разработали методику, которая позволяет перехватывать ключи шифрования со считывателей смарт-карт или смартфонов посредством анализа работы светодиодных индикаторов питания, съёмка которых производится при помощи обычных камер наблюдения или камеры iPhone.

Источник изображений: nassiben.com Методика взлома не является принципиально новой — она основана на анализе сторонних физических показателей устройства, выполняющего криптографические операции. Тщательно отслеживая такие параметры как энергопотребление, звук, электромагнитное излучение или время, необходимое для выполнения операции, гипотетический злоумышленник может собрать достаточно информации для восстановления ключей криптографического алгоритма. Впервые подобную атаку удалось осуществить японским и немецким шпионам во время Второй мировой войны. Они взломали ключ шифрования на телетайпе Bell Labs, установив рядом с ним осциллограф — возмущения на осциллографе возникали при вводе каждой буквы. В 2019 году огласке была предана уязвимость Minerva, позволявшая восстанавливать 256-битные ключи шифрования на смарт-картах через побочный канал. В прошлом году аналогичный принцип лёг в основу уязвимости Hertzbleed, обнаруженной у процессоров AMD и Intel — криптографические ключи восстановили по перепадам энергопотребления на чипах. Группа американских и израильских учёных восстановила 256-битный ключ шифрования ECDSA на смарт-карте, использовав высокоскоростную съёмку светодиодного индикатора питания на считывающем устройстве; и добилась аналогичных успехов с алгоритмом SIKE на смартфоне Samsung Galaxy S8 — его выдал индикатор питания на подключённых к нему USB-динамиках, а следила за индикатором камера iPhone 13 Pro Max. Обе методики взлома имеют ограничения, которые делают их неосуществимыми при ряде условий в реальном мире. Но это частично компенсируется простотой атаки: не нужны ни осциллограф, ни электроды, ни другие компоненты, требующие непосредственного физического контакта с объектом атаки — не нужно даже непосредственной близости к нему. Камера, использованная для взлома ключа на смарт-карте, находилась на расстоянии 16 метров от считывающего устройства, а выполняющий данную задачу iPhone был установлен в той же комнате, что и взламываемый Samsung Galaxy, вплотную к индикатору питания на колонках. Для последующего анализа достаточно стандартной камеры, направленной на светодиодный индикатор питания. Когда процессор устройства выполняет криптографические операции, это вызывает перепады в энергопотреблении устройства — из-за этих перепадов динамически меняется яркость, а иногда и цвет индикатора. Наилучшего эффекта удаётся добиться при использовании эффекта временно́го параллакса (rolling shutter), доступного на современных камерах. Этот эффект позволяет повысить частоту дискретизации камеры iPhone 13 Pro Max, и производить захват данных до 60 000 раз в секунду, но для этого кадр должен быть полностью заполнен изображением светодиодного индикатора на взламываемом устройстве. Хотя первоначально камера смартфона рассчитана на работу с частотой до 120 кадров в секунду. Для успешного осуществления взлома, поясняют исследователи, необходимо устройство, на котором создаётся цифровая подпись или выполняется аналогичная криптографическая операция. Это устройство должно быть оснащено светодиодным индикатором питания, но в его отсутствие подойдёт подключённое к нему периферийное устройство с таким индикатором — важно, чтобы яркость или цвет индикатора соответствовали уровню энергопотребления основного устройства. Злоумышленник должен иметь возможность постоянно записывать на видео индикатор питания основного устройства или подключённого к нему периферийного во время выполнения криптографической операции. В случае со считывателем смарт-карт предполагается, что злоумышленник сначала взломал направленную на него камеру наблюдения на расстоянии до 16 метров при условии прямой видимости. Предполагается также, что злоумышленнику подконтрольны зум и поворот камеры — подобные случаи в реальной жизни не так уж редки. Ещё одно условие — при расстоянии в 16 метров освещение в помещении должно быть отключено, а при работающем освещении необходимое расстояние снижается до 1,8 метра. Альтернативой камере наблюдения может быть iPhone. Для анализа необходима 65-минутная видеозапись постоянной работы считывателя смарт-карт. В случае со смартфоном Samsung Galaxy источником уязвимости является светодиодный индикатор на подключённых к нему USB-динамиках. Наконец, предполагается, что взламываемые устройства используют кодовую базу, которая не была исправлена после раскрытия уязвимостей Minerva и Hertzbleed.  Как выяснилось, в реальной жизни эти ограничения не являются залогом безопасности. Исследователи обнаружили, что подверженные атаке считыватели смарт-карт шести моделей продаются на Amazon. В их описании присутствуют слова «Министерство обороны» и «военный», да и сами эти устройства продолжают использоваться вооружёнными силами США для удалённого подключения к несекретным сетям. В корпорациях, муниципальных ведомствах и органах государственной власти ограничения явно носят ещё менее строгий характер. Стоит также отметить, что после огласки уязвимости Hertzbleed компания Samsung решила отказаться от алгоритма SIKE, который использовался на смартфоне Galaxy S8. Профильные специалисты отметили, что важность исследования американских и израильских учёных трудно переоценить. Раньше для подобных атак требовался физический контакт со взламываемым устройством, что делало их реализацию маловероятной в реальной жизни. Теперь же выяснилось, что аналогичных результатов можно достичь при помощи стандартного оборудования — в опытах учёные использовали камеры разрешения Full HD с 8-битным цветом и 25-кратным зумом. Современные смартфоны вроде iPhone 14 Pro Max и Samsung Galaxy S23 Ultra поддерживают 10-битный цвет, а профессиональные видеокамеры поддерживают 12 и 14 бит глубины цвета. Всё это, как и более высокие показатели зума на современных камерах наблюдения, поможет повысить эффективность удалённой атаки. Для защиты от уязвимости авторы исследования предложили несколько контрмер. К светодиодному индикатору питания можно подключить конденсатор, который будет играть роль «фильтра нижних частот», или усилитель. Но пока неясно, воспользуются ли этим советом производители. А пока владельцам считывающих устройств остаётся разве что демонтировать или заклеить эти индикаторы. Базы клиентов магазинов «Ашан», «Твой дом» и Gloria Jeans оказались в открытом доступе

07.06.2023 [13:23],

Павел Котов

Базы клиентов гипермаркетов «Ашан» и «Твой дом», а также магазинов сети Gloria Jeans оказались в открытом доступе. Информацию, включающую имена, номера телефонов и адреса доставки, опубликовал хакер, ранее обнародовавший данные клиентов экосистемы «Сбера». Причиной одной из утечек может стать выявленная в прошлом году уязвимость CMS «1С-Битрикс», пишет «Коммерсантъ».

Источник изображения: Gerd Altmann / pixabay.com Базы клиентов «Ашана» и Gloria Jeans представлены в текстовых файлах, сообщили исследователи сервиса разведки утечек данных и мониторинга даркнета DLBI. Эти базы содержат соответственно 7,8 млн и 3 млн строк. Информация о клиентах гипермаркета «Твой дом» представлена в виде таблицы (более 713 тыс. строк), экспортируемой с сайтов на CMS «1С-Битрикс». Базы «Ашана» и Gloria Jeans содержат имена и фамилии, телефоны, адреса электронной почты и адреса доставки клиентов — последний пункт отсутствует в таблице гипермаркетов «Твой дом». Служба безопасности сети «Ашан» подтвердила факт утечки пользовательских данных — сейчас проводится его расследование, направленное на установление «вектора атаки и источника». Gloria Jeans проводит проверку принадлежности данных покупателям. Владеющая сетью «Твой дом» Crocus Group на запрос не ответила. Данные опубликовал хакер, ранее выложивший данные клиентов экосистемы «Сбера» — он сообщил, что планирует опубликовать базы 12 крупных компаний, хотя пока известно о 9 жертвах. Учитывая даты в опубликованных материалах, взлом сайтов розничных сетей был осуществлён в мае, предполагают опрошенные «Коммерсантом» эксперты: кибератаки на ресурсы, вероятно, производились в одно время и по одному сценарию. Источником утечки данных, предполагают в DLBI, в случае с сетью «Твой дом», могла оказаться выявленная в прошлом году уязвимость CMS «1С-Битрикс». Компания сама сообщила об этом инциденте и оперативно выпустила закрывающее эту уязвимость обновление платформы. При этом последняя волна взломов сайтов на устаревших версиях «1С-Битрикс» зафиксирована 26 мая. Учёные нашли способ взлома смартфонов через призрачные касания

18.05.2023 [18:01],

Павел Котов

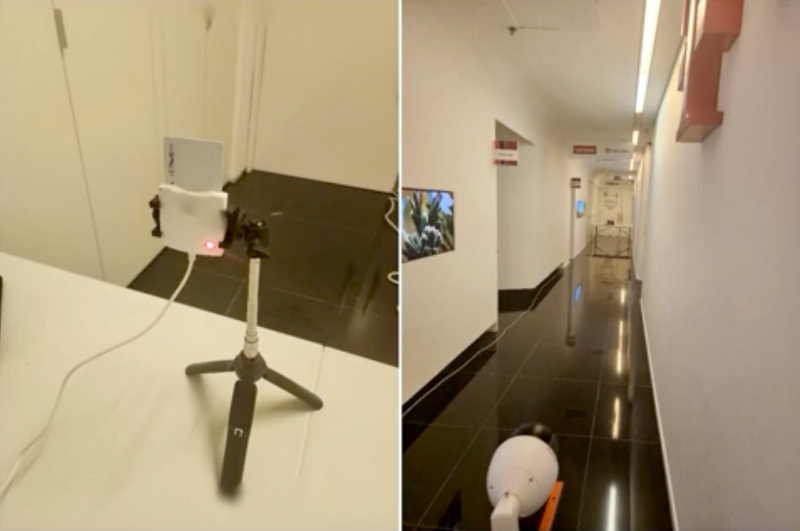

Учёные Чжэцзянского университета (Китай) и Дармштадтского технического университета (Германия) обнаружили схему, позволяющую имитировать команды для сенсорных дисплеев при помощи электромагнитных сигналов — она получила название GhostTouch, то есть «призрачное касание».

Источник изображения: Gerd Altmann / pixabay.com GhostTouch позволяет гипотетическому злоумышленнику разблокировать телефон и открывает доступ к сохранённым на нём конфиденциальным данным, в том числе паролям и банковским приложениям; можно устанавливать и вредоносное ПО. Схема предусматривает и значительные ограничения: оборудование для её реализации должно находиться на расстоянии до 40 мм от смартфона жертвы. При желании злоумышленника это не остановит — он может разместить устройство на обратной стороне стола в библиотеке, кафе или конференц-зале, то есть там, где люди обычно выкладывают смартфоны. После этого атаку можно будет произвести удалённо. Установлено, что уязвимости GhostTouch подвержены не менее девяти моделей смартфонов, включая iPhone SE образца 2020 года, Samsung Galaxy S20 FE 5G, Redmi 8 и Nokia 7.2. Стоит учесть, что взлом не вполне изящен: при реализации схемы пользователь увидит, как смартфон разблокировался сам по себе. Поэтому лучший способ защититься от подобной атаки — установить PIN-код, графический ключ или воспользоваться биометрией. Хакеры опубликовали ключи BIOS для 57 моделей ноутбуков MSI — теперь их стало намного проще взломать

06.05.2023 [00:16],

Николай Хижняк

Хакерская группа Money Message упростила взлом ноутбуков компании MSI, опубликовав конфиденциальные ключи сертификации программного обеспечения для продуктов производителя, похищенные ранее с серверов самой MSI. Теперь злоумышленники могут заражать ноутбуки под видом официальных BIOS, и система не заметит подвоха.

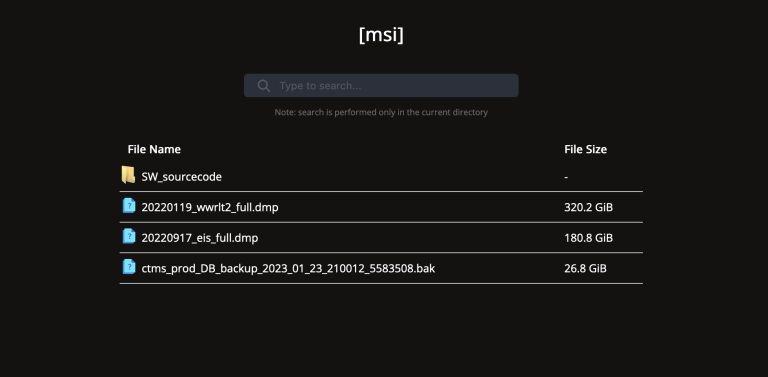

Источник изображения: Pete Linforth / pixabay.com В прошлом месяце серверы MSI подверглись хакерской атаке. Злоумышленники похитили конфиденциальные данные и пригрозили их опубликовать, если MSI не заплатит им выкуп в размере нескольких миллионов долларов. Судя по всему, компания не пошла на сделку с хакерами, поэтому последние в четверг на своём сайте в даркнете опубликовали различные закрытые данные производителя, включая ключи аутентификации программного обеспечения для ноутбуков MSI. Компания Binarly, занимающаяся вопросами кибербезопасности, проанализировала слитые хакерами данные и подтвердила, что в них помимо прочего содержатся ключи BIOS для 57 моделей ноутбуков компании. Binarly опубликовала на своей странице в репозитории GitHub список затронутых моделей ноутбуков.

Скриншот с частью похищенных данных. Источник изображения: PCMag Эти ключи носят важное значение, поскольку MSI использует их для сертификации обновлений своего программного обеспечения. Без них компьютер будет воспринимать обновление ПО как ненадёжное и потенциально вредоносное. Теперь эти ключи могут оказаться не в тех руках и использоваться для подписи вредоносного кода, но системой он будет восприниматься, как официальный от производителя. «Ключи подписи к ПО позволяют злоумышленнику создавать вредоносные обновления прошивки, которые могут быть доставлены на систему жертвы через обычные процессы обновления BIOS с помощью инструментов обновления MSI», — прокомментировал в разговоре с изданием PCMag глава компании Binarly Алекс Матросов (Alex Matrosov). Посредством ключей вредоносное ПО может оказаться на компьютере пользователя через фейковые сайты или электронные письма, якобы от MSI. Однако по словам Матросова, ключевой вектор атаки в данном случае будет проводиться через «вторичную загрузку» — после того, как вредоносное ПО окажется на компьютере жертвы посредством загрузки через браузер или фишинговую атаку. Большинство антивирусных систем в этом случае просто проигнорируют вредоносное ПО на компьютере, поскольку посчитают, что оно подписано самим производителем. Ещё одной проблемой является утечка ключей для Intel Boot Guard, которая обеспечивает аппаратную защиту целостности загрузки BIOS, отслеживает несанкционированные блоки загрузки и запрещает их исполнение. По данным Binarly, в утёкших данных MSI содержатся ключи Intel Boot Guard для 117 продуктов компании. При этом отмечается, что технология Intel Boot Guard используется во многих сегментах. «Утечка ключей Intel BootGuard накладывает отпечаток на всей экосистеме, а не только на продуктах MSI, и делает эту функцию безопасности бесполезной», — говорит Матросов. В MSI и Intel на запрос комментариев PCMag не ответили. К настоящему моменту в MSI лишь посоветовали своим пользователям не скачивать её софт из неофициальных источников. По мнению Матросова, у MSI очень ограничен выбор возможных решений этой проблемы. «Мне кажется, что MSI оказалась в очень затруднительной ситуации, поскольку для обновления ключей на новые безопасные потребуется использовать старые ключи, которые были похищены. Я не думаю, что у компании имеется некий механизм, позволяющий просто отозвать скомпрометированные ключи», — добавил эксперт. 83 % самых популярных паролей можно взломать за 1 секунду

02.05.2023 [19:48],

Сергей Сурабекянц

В преддверии Всемирного дня паролей, который отмечается 4 мая, опубликован отчёт со списком наиболее часто используемых паролей в США и 29 других странах. Независимые исследователи обработали более 3 Тбайт данных и определили 200 самых популярных комбинаций. Многие пароли остаются в списке годами, хотя «123456» утратил лидерство в этом своеобразном хит-параде, уступив слову «guest». Сообщается, что 83 % паролей из списка можно взломать менее чем за секунду.

Источник изображения: Pixabay Компания NordPass, которая привлекла исследователей для изучения парольных данных, отмечает, что «несмотря на растущую осведомлённость о кибербезопасности, от старых привычек трудно избавиться. Люди по-прежнему используют слабые пароли для защиты своих учётных записей». Например, простые комбинации букв, цифр и символов, такие как «a1b2c3», «abc123» или «qwerty», очень популярны в США. При создании паролей люди склонны черпать вдохновение из культурного опыта, тенденций образа жизни или недавних событий, будь то спорт или мода. Например, названия американских профессиональных спортивных команд (Detroit Red Wings, Boston Red Sox) или их вариации очень часто используются в качестве защиты для аккаунта пользователя. Хит-парад из 20 самых распространённых паролей в США выглядит следующим образом:

Источник изображения: Pixabay В начале апреля мы рассказывали о том, какую серьёзную угрозу для довольно сильных паролей представляют новые инструменты взлома на основе ИИ. Даже пользователям с привычкой серьёзно относится к качеству и сложности пароля не помешает провести аудит и напомнить менее технически подкованным друзьям и членам семьи прописные истины и базовые правила компьютерной безопасности:

Взломавшие Western Digital хакеры опубликовали скриншоты похищенных документов

02.05.2023 [19:14],

Павел Котов

Киберпреступники, которые в конце марта 2023 года взломали ресурсы Western Digital (WD) и похитили конфиденциальные данные, опубликовали скриншоты внутренней переписки по электронной почте и других документов, которые, по их мнению, свидетельствуют о недостаточности усилий компании по устранению инцидента.

Источник изображения: westerndigital.com В общей сложности обнаружены 29 скриншотов писем, документов и видеоконференций, имеющих отношение к действиям WD после взлома. Логично предположить, что хакеры до сих пор удерживают доступ к системам компании, но это не обязательно так. Обычно вслед за такими инцидентами жертвы киберпреступников пытаются понять, каким образом был получен доступ, после чего уязвимость блокируется. Иными словами, между обнаружением взлома и реагированием на инцидент может пройти некоторое время — как раз в это окно хакеры могли сделать скриншоты. В конце марта неизвестные злоумышленники взломали системы WD и похитили 10 Тбайт конфиденциальных данных — они не стали их шифровать и заявили, что не связаны с другими группировками вымогателей. Хакеры призвали компанию заплатить выкуп с угрозой в противном случае нанести компании ущерб. Киберпреступники также поделились частью информации с журналистами, однако те пришли к выводу, что её подлинность не может быть подтверждена независимой экспертизой. Чтобы устранить уязвимость, WD временно закрыла доступ к своим облачным службам. Публикацию скриншотов компания комментировать не стала. В процессорах Intel нашли очередную уязвимость к краже данных по сторонним каналам

25.04.2023 [18:22],

Матвей Филькин

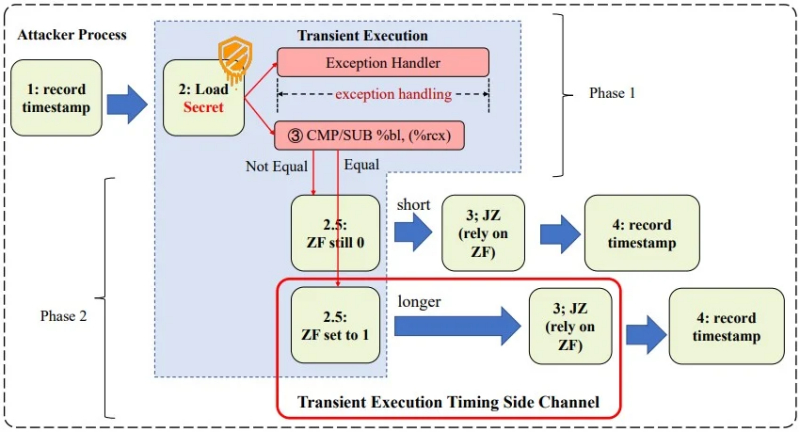

Обнаружен новый способ взлома систем по побочному каналу, затрагивающий несколько поколений процессоров Intel. Данный способ атаки позволяет извлечь конфиденциальные данные через регистр EFLAGS и анализ тайминга выполнения инструкций. Фактически это ответвление уязвимости Meltdown, которая была обнаружена в 2018 году и затрагивает многие микропроцессоры на базе x86, а позже было обнаружено ещё ряд уязвимостей данного типа.

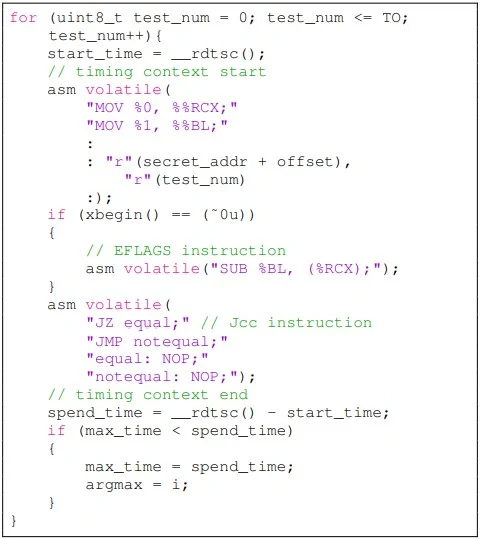

Источник изображения: freepik По словам исследователей из Университета Цинхуа и Университета Мэриленда, новый способ взлома использует уязвимость во временном выполнении, которая позволяет извлекать секретные данные из пространства пользовательской памяти посредством временного анализа. Исследователи считают, что лазейка для взлома — это недостаток в изменении регистра EFLAGS при переходном выполнении, влияющий на синхронизацию инструкций JCC (переход по коду условия). Регистр EFLAGS — это регистр ЦП, который содержит различные флаги, связанные с состоянием процессора, а инструкция JCC — это инструкция ЦП, которая допускает условное ветвление на основе содержимого регистра EFLAGS. Атака выполняется в два этапа: первый заключается в запуске временного выполнения и кодировании секретных данных через регистр EFLAGS, а второй — в измерении времени выполнения инструкции JCC для декодирования данных.

Источник изображений: arxiv.org Экспериментальные данные показали, что атака позволила извлечь 100 % данных в случае с системами на Intel Core i7-6700 и Intel Core i7-7700, и имела некоторый успех против более нового процессора Intel Core i9-10980XE. Эксперимент проводился на Ubuntu 22.04 jammy с ядром Linux версии 5.15.0. Тем не менее, исследователи отмечают, что эта атака по времени не так надёжна, как методы побочного канала с состоянием кеша, и чтобы получить лучшие результаты в последних чипах, атаку пришлось бы повторять тысячи раз. Исследователи признают, что первопричины атаки остаются неуловимыми, и предполагают, что в исполнительном блоке ЦП Intel есть буфер, которому нужно время для возврата, если выполнение должно быть прекращено и процесс, который вызывает остановку, если последующая инструкция зависит от цели буфера.  Тем не менее, они по-прежнему предлагают некоторые нетривиальные меры, такие как изменение реализации инструкции JCC, чтобы сделать измерение состязательного выполнения невозможным ни при каких условиях, или переписывание EFLAGS после временного выполнения, чтобы уменьшить его влияние на инструкцию JCC. ИИ оказался способен менее чем за минуту подобрать каждый второй пароль

08.04.2023 [16:21],

Павел Котов

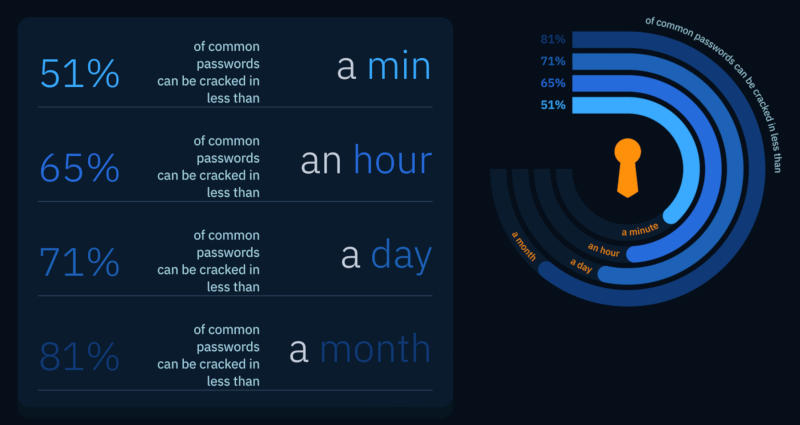

Искусственный интеллект, как любое другое техническое достижение, имеет и «тёмную сторону». К примеру, предназначенная специально для подбора паролей ИИ-модель PassGAN справляется с 51 % из них менее чем за минуту, а на взлом 71 % уходит всего лишь день. Таковы результаты исследования, проведённого компанией Home Security Heroes.

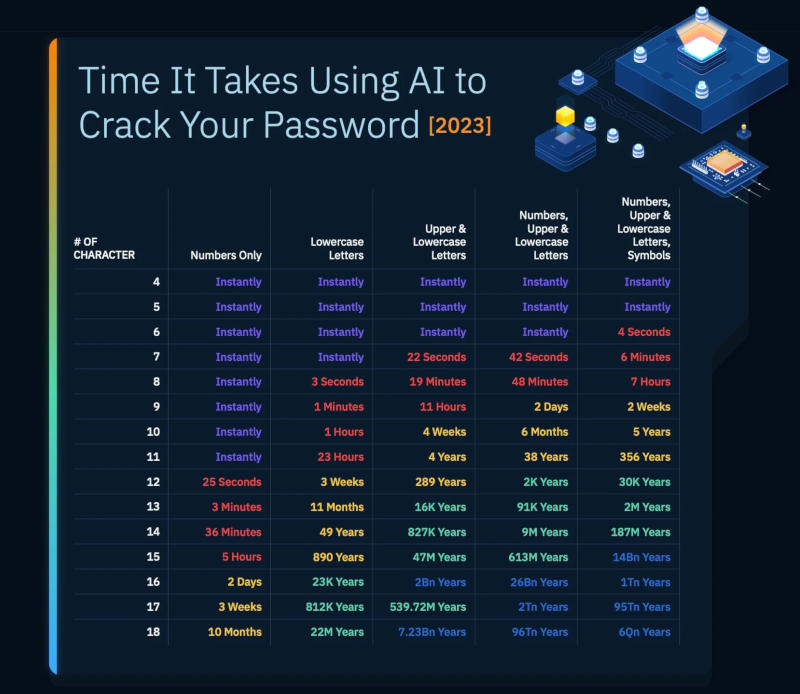

Источник изображений: homesecurityheroes.com В качестве исходных данных платформа использует содержащий 15 млн записей словарь Rockyou, но благодаря уникальному подходу у ИИ уходит менее минуты на взлом 51 % паролей, менее часа на 65 %, менее суток на 71 % и менее месяца на 81 %. Залогом высокой результативности PassGAN является то, что модель «автономно изучает распределение реальных паролей в реальных утечках». Защититься от подобной атаки вполне возможно, достаточно принять ряд мер, которые и без того рекомендуют эксперты по безопасности: длина пароля должна быть не менее 12 знаков с использованием заглавных и строчных букв, цифр и спецсимволов — любой новый тип значительно усложняет задачу гипотетическому злоумышленнику. Пароль в 18 знаков с символами всех типов считается для ИИ невзламываемым — современной системе потребуется 6 квадриллионов лет на его подбор.  Эксперты Home Security Heroes напомнили и про дополнительные средства защиты:

На странице с результатами исследования также есть инструмент, при помощи которого можно проверить защищенность пароля от взлома ИИ. Компания утверждает, что введённые в это поле данные не сохраняет и никуда не передаёт, и причин сомневаться в этом нет. Но вводить в него актуальные пароли всё-таки не рекомендуется. |