|

Опрос

|

реклама

Быстрый переход

Ответственность за взлом MSI взяли хакеры-вымогатели Money Message — они требуют $4 млн выкупа

07.04.2023 [17:57],

Николай Хижняк

Компания MSI ранее сообщила, что её сетевая инфраструктура подвергалась кибератаке. Производитель компьютерных комплектующих не стал вдаваться в подробности взлома и не сообщил, были в результате этого инцидента затронуты данные пользователей. Как стало известно порталу BleepingComputer, ответственность за взлом взяла на себя некая группировка хакеров-вымогателей Money Message.

Источник изображения: MSI Хакеры утверждают, что получили доступ к 1,5 Тбайт данных из CTMS- и ERP-систем, содержащих различную конфиденциальную информацию MSI. В частности, были похищены исходные коды программного обеспечения MSI, включая данные о структуре прошивок BIOS, используемых в продуктах производителя, криптографические ключи и прочие файлы. Злоумышленники угрожают опубликовать украденные данные в открытый доступ на следующей неделе, если MSI не согласится с их требованием о выкупе в размере $4 млн. BleepingComputer обратился за комментариями в MSI, но там ответа пока не предоставили. Как сообщается, хакерская группа Money Message образовалась в прошлом месяце. По данным компании Cyble, занимающейся вопросами кибербезопасности, целями указанной группы злоумышленников являются системы на базе Window и Linux. Преступники стараются получить доступ к сетевой инфраструктуре жертвы, зашифровывают её, а затем требуют выкуп. Перед внедрением программ-вымогателей хакеры обычно пытаются украсть данные администраторов IT-сетей. MSI подверглась кибератаке и посоветовала не скачивать её софт из неофициальных источников

07.04.2023 [16:26],

Николай Хижняк

Компания MSI опубликовала заявление, в котором сообщила своим клиентам, что её информационные системы подверглись кибератаке.

Источник изображения: MSI Производитель компьютерных комплектующих не пояснил, какая именно часть его сетевой инфраструктуры подверглась атаке хакеров, и было ли что-то похищено, однако в компании отметили, что обнаружили аномалии в работе внутренней сети и запустили соответствующие защитные механизмы. В частности, MSI обратилась к местным органам правопорядка, а также специалистам по кибербезопасности. В своём заявлении производитель компьютерных комплектующих указал, что постепенно вернул в работу все свои сетевые структуры, а сама кибератака не оказала значительного влияния на её бизнес-операции. Однако компания призвала потребителей не скачивать BIOS, а также любое другое программное обеспечение под брендом MSI из неизвестных источников. Свежие прошивки и ПО компания настоятельно рекомендует скачивать только с её официального сайта. Хотя в MSI не уточнили, мог ли тот, кто совершил кибератаку на серверы компании, завладеть каким-либо её программным обеспечением, рекомендации производителя намекают на такую возможность. Автомобили стали взламывать и угонять через CAN-шину — достаточно разбить фару

06.04.2023 [17:54],

Павел Котов

Эксперты по автомобильной безопасности доложили об обнаружении нового способа угона машин — он основывается на прямом доступе к системной шине транспортного средства через проводку фары. Изготавливаются даже устройства для осуществления такого взлома, и выглядят они как Bluetooth-динамики.

Источник изображения: twitter.com/mintynet На принадлежащем одному из экспертов Toyota RAV4 однажды появились странные повреждения переднего крыла и корпуса фары, а несколько дней спустя машину угнали. В результате расследования выяснилось, что автомобиль был взломан при помощи так называемой CAN-инъекции. CAN-шина (Controller Area Network) присутствует почти во всех современных автомобилях и используется установленными на машине контроллерами и устройствами для координации работы. При взломе посредством CAN-инъекции злоумышленник подключается к локальной сети контроллеров автомобиля и рассылает служебные сообщения, как если бы их отправителем был владелец машины. Разблокирует транспортное средство, отключает иммобилайзер двигателя, после чего автомобиль легко угнать. Для получения доступа к сети угонщик, например, взламывает корпус фары и подсоединяется к разъёму CAN-шины, впоследствии манипулируя устройствами на машине.

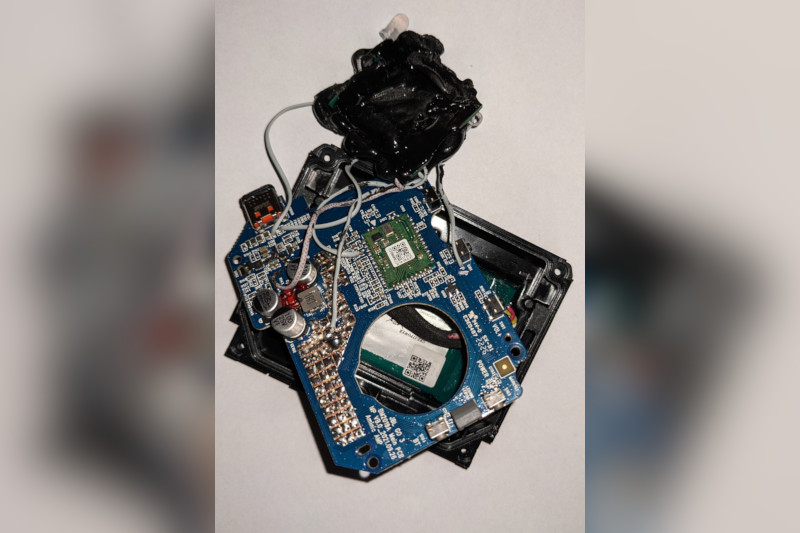

Так выглядит устройство для CAN-инъекций. Источник изображения: kentindell.github.io Когда была угнана Toyota RAV4, владелец провёл техническое расследование инцидента, начав его с анализа данных в приложении MyT от Toyota — незадолго до кражи автомобиля в журнале было зарегистрировано несколько подозрительных сбоев. При дальнейшем анализе стало ясно, что это был не выход компонентов из строя, а разрыв связи между ними. Общим же фактором оказалась CAN-шина. При дальнейшем расследовании выяснились весьма тревожные подробности, например, тот факт, что в большинстве современных автомобилей служебные сообщения в сети CAN лишены какой-либо защиты — выступающие получателями контроллеры просто им доверяют. Но куда большую обеспокоенность вызвал анализ ресурсов в даркнете: «народные умельцы» изготавливают устройства для взлома машин через CAN-инъекции и прячут их внутри обычного беспроводного динамика.

Компоненты для взлома распаиваются прямо на плате колонки. Источник изображения: kentindell.github.io Дополнительные компоненты себестоимостью около $10 распаиваются прямо на системной плате колонки. Гаджет поставляется с кабелями, которые подключаются в открытый разъём шины, а по нажатии кнопки «Play» на корпусе система отправляет в сеть все необходимые команды на разблокировку. |