|

Опрос

|

реклама

Быстрый переход

Роскомнадзор расставит капканы на хакеров

19.12.2024 [15:58],

Владимир Фетисов

Главный радиочастотный центр (ГРЧЦ, входит в состав Роскомнадзора) закупит лицензии на использование программного обеспечения, предназначенного для генерации приманок и ловушек для хакеров. Данные на портале госзакупок указывают на то, что поставщик таких решений был выбран 13 декабря. Им стал отечественный разработчик ПО в сфере информационной безопасности ООО «Ангара ассистанс».

Источник изображения: KeepCoding / Unsplashроссия Исполнитель должен установить ПО Xello Deception за 13,1 млн рублей. За счёт этого в инфраструктуре ведомства появится несколько серверов-ловушек с сотнями устройств, имитирующих реальные. ГРЧЦ сможет использовать данное решение в течение года. «Xello Deception нужен для обеспечения информационной безопасности предприятия», — прокомментировал данный вопрос представитель Роскомнадзора. Напомним, компания Xello Deception выпускает одноимённый софтверный продукт класса Distributed Deception Platforms, который используется для введения в заблуждение хакеров, получивших доступ к защищённой инфраструктуре. Софтверные продукты такого типа способны имитировать элементы инфраструктуры, делая их реальными для хакеров. В виртуальной среде заказчик разворачивает поддельную инфраструктуру, включая компьютеры, серверы, принтеры, сетевые устройства, разные подключённые к сети промышленные и бытовые устройства. При этом на всех этих устройствах имитируются реальные действия — трафик, вход-выход и др. Для реальных пользователей такие ловушки скрыты, поскольку в их работе взаимодействие с ними не предусмотрено. В этом случае любое использование такой ловушки расценивается как потенциальная активность злоумышленников. Когда злоумышленник пытается получить доступ к ресурсам предприятия, система осуществляет его перенаправление на ловушку — какой-то поддельный сервис, базу данных или что-то иное. За счёт этого хакера удаётся отвлечь от реальных целей, и чем дольше злоумышленник будет отвлечён, тем больше шансов его обнаружить и нейтрализовать. По данным источника, общий объём рынка в категории Deception составит около 1 млрд рублей в 2024 году. По мнению некоторых экспертов, при дальнейшей популяризации технологии объём рынка может удвоиться в ближайшие годы. Кроме Xello Deception на российском рынке в данном направлении работают и другие компании, включая «Гарда Deception», AVSoft, LOKI, R-Vision TDP и др. Некоторые организации продолжают использовать купленные ранее аналоги от иностранных поставщиков, среди которых наибольшей популярностью пользуется израильский продукт TrapX. Северокорейские хакеры научились обходить защиту macOS и захватывать удалённый доступ к Mac

12.11.2024 [19:59],

Сергей Сурабекянц

Киберпреступники использовали платформу Flutter от Google для создания вредоносных программ, скрывающихся под видом криптовалютных приложений, которые в конечном итоге позволяют получить удалённый доступ к компьютеру Apple Mac жертвы. Согласно отчёту Jamf Threat Labs, как минимум три вредоносных приложения для macOS, обнаруженных в Сети, связаны с Северной Кореей.

Источник изображения: crypto-news-flash.com По сообщению AppleInsider, вредоносные приложения были разработаны с использованием платформы Flutter от Google и получили названия New Updates in Crypto Exchange («Новые обновления в Crypto Exchange»), New Era for Stablecoins and DeFi, CeFi, («Новая эра для стейблкоинов и DeFi, CeFi») и Runner («Бегун»). Все они совершенно не соответствуют своим названиям — они включают в себя либо игру «Сапёр», либо выдают себя за приложение для создания заметок. На самом деле в каждом из приложений встроено вредоносное ПО, которое способно преодолевать автоматизированные системы безопасности Apple на устройствах macOS, поскольку создано с легитимным идентификатором разработчика. Вредоносные приложения отправляют сетевые запросы на северокорейский домен для загрузки вредоносных скриптов, которые в конечном итоге могут предоставить хакерам доступ к компьютеру жертвы. Apple уже отреагировала на угрозу и отозвала подписи приложений, поэтому macOS больше не будет считать их безопасными. Тем не менее, эксперты советуют предпринять дополнительные меры предосторожности. Настоятельно рекомендуется использовать двухфакторную аутентификацию и специализированное защищённое приложение для управления паролями, особенно при использовании криптовалюты. А саму крипто-фразу вообще не стоит хранить в цифровом виде даже внутри защищённого паролём приложения. Оптимальный вариант — записать её на бумаге и хранить в запертом ящике, сейфе или другом безопасном месте. На сегодняшний день не предоставлено достоверной информации о пострадавших от северокорейских вредоносных приложений. Тем не менее, эксперты полагают, что их активность является ещё одним признаком нацеленности хакеров Северной Кореи на сектор криптовалют. Аналитики утверждают, что Северная Корея украла миллиарды долларов с помощью криптомошенничества, эксплуатации различных уязвимостей и рассылки жертвам фишинговых писем.

Источник изображения: CNN Необходимо отметить, что доказательства этих злодеяний северокорейских хакеров в свободном доступе отсутствуют, но, в соответствии с современными тенденциями, даже голословных обвинений хватает для формирования образа смертельно опасного врага. Количество кибератак на российские банки за год выросло в два раза

07.11.2024 [15:57],

Дмитрий Федоров

Количество кибератак на финансовый сектор России в 2024 году увеличилось более чем в два раза по сравнению с прошлым годом. Как сообщает компания RED Security, за первые 10 месяцев текущего года её специалисты зафиксировали почти 17 000 атак на банки. Финансовая отрасль занимает третье место по числу кибератак, уступая первенство промышленности и IT-сектору, которые расположились на первом и втором местах соответственно. По мнению экспертов, такая динамика свидетельствует о возрастающем интересе киберпреступников к банковской сфере.

Источник изображения: geralt / Pixabay Одним из самых распространённых методов кибератак в 2024 году стал целевой фишинг, направленный против сотрудников банков. Злоумышленники используют ИИ, чтобы создавать более убедительные фишинговые сообщения, что делает их распознавание на ранней стадии сложной задачей. По прогнозам RED Security, в будущем банки начнут активно применять ИИ в целях защиты, чтобы своевременно выявлять угрозы и мониторить сетевую активность. Резкий рост числа атак на финансовые учреждения подтверждают и другие компании, работающие в сфере кибербезопасности. По информации Центра мониторинга кибербезопасности «Лаборатории Касперского», пик активности злоумышленников пришёлся на август 2024 года, когда число атак почти вдвое превысило аналогичный показатель прошлого года. В октябре также наблюдался рост инцидентов: количество атак увеличилось на 17 % по сравнению с октябрём 2023 года, что подчёркивает тревожную тенденцию. Кибератаки на банки подвержены сезонным колебаниям, и летом их число традиционно возрастает. Как пояснил Сергей Солдатов, руководитель Центра мониторинга кибербезопасности «Лаборатории Касперского», финансовая сфера остаётся привлекательной мишенью для преступников благодаря высокому потенциальному ущербу, который они могут нанести. В то же время банки обладают серьёзными механизмами защиты, что вынуждает хакеров прибегать к всё более сложным тактикам и технологиям. Согласно данным Центрального банка России, в 2024 году основные векторы атак на финансовые организации остаются почти неизменными по сравнению с прошлым годом. Наиболее частыми являются DDoS-атаки, эксплуатация уязвимостей, атаки через скомпрометированную инфраструктуру подрядчиков и перебор паролей для компрометации аккаунтов сотрудников и клиентов. По словам представителя Центробанка, преступники продолжают совершенствовать свои тактики, стремясь обходить системы безопасности и снижать заметность атак. По мнению аналитиков, рост числа атак напрямую связан с повышением профессионализма хакеров, которые обладают глубокими знаниями IT-инфраструктуры банков и хорошо понимают бизнес-процессы финансовых учреждений. Представитель Россельхозбанка отмечает, что в последние годы возросла политическая мотивация многих атак, что делает сектор финансовых услуг ещё более уязвимым перед киберугрозами.

Источник изображения: Positive Technologies Среднее число атак на банки остаётся стабильно высоким последние два года, однако кардинально новых методов злоумышленники пока не применяют, сообщает Алексей Плешков, заместитель начальника департамента защиты информации Газпромбанка. Особый интерес хакеры проявляют к компонентам банковской инфраструктуры, которые доступны из интернета. Также приобретают популярность так называемые «атаки на цепочки поставок», направленные на проникновение через доверенных партнёров. Ещё одним из наиболее распространённых видов атак стал http-флуд, когда злоумышленники имитируют легитимный трафик, что значительно усложняет процесс его выявления. Руслан Ложкин, директор департамента кибербезопасности «Абсолют банка», отмечает, что для успешного противодействия подобным атакам требуется умение различать настоящий пользовательский трафик. К тому же растёт интерес преступников к методам социальной инженерии через мессенджеры, что создаёт дополнительные риски для безопасности банков. RED Security подчёркивает, что финансовый сектор привлекателен как для «классических» киберпреступников, так и для политически мотивированных хактивистов. Успешные атаки на процессинговые системы банков позволяют преступникам выводить средства на свои счета, а компрометация даже небольшой части клиентских данных может привести к резонансным материалам в СМИ, нанося серьёзный ущерб репутации финансовой организации. Согласно данным RED Security, финансовый сектор занимает второе место по числу высококритичных инцидентов, уступая только промышленности. К таким инцидентам относятся целенаправленные атаки на ключевые банковские системы, включая атаки через подрядчиков, попытки кражи конфиденциальных данных и дестабилизации бизнес-процессов. С начала 2024 года в финансовом секторе зафиксировано более 3 000 подобных инцидентов. Согласно отчёту аналитического отдела компании Servicepipe, количество атак с использованием ботов в 2024 году увеличилось на 20 % по сравнению с аналогичным периодом прошлого года. В отличие от 2023 года, когда большая часть атак была направлена на крупные кредитные организации, в этом году злоумышленники сосредоточили свои усилия на микрофинансовых компаниях, которые зачастую менее защищены от угроз, исходящих от ботов. Арестован хакер, подозреваемый во взломе Ticketmaster и десятков других клиентов Snowflake

05.11.2024 [19:12],

Сергей Сурабекянц

Канадское министерство юстиции сообщило об аресте Александра «Коннора» Мука (Alexander «Connor» Moucka) по запросу правительства США. На судебном заседании 30 октября рассмотрение его дела было отложено до 5 ноября 2024 года. Мука подозревается в краже информации примерно у 165 компаний, использующих облачные хранилища данных Snowflake.

Источник изображения: pexels.com В мае материнская компания Ticketmaster Live Nation сообщила, что пострадала от масштабной утечки данных, украденная информация о клиентах была размещена для продажи на хакерских форумах. В дальнейшем стало известно о других случаях взлома в компаниях, использовавших облачные сервисы хранения Snowflake, включая AT&T, Santander Bank, Advanced Auto Parts и дочернюю компанию Lending Tree Quote Wizard. В результате противоправных действий пострадали миллионы клиентов этих компаний. Расследование, проведённое Mandiant, дочерней компанией Google, установило, что «финансово мотивированный субъект угроз» украл «значительный объём данных» у примерно 165 клиентов Snowflake, используя скомпрометированные учётные данные для входа. Никаких доказательств того, что сама компания Snowflake была взломана, обнаружено не было. Сервисы ВГТРК подверглись «беспрецедентной хакерской атаке»

07.10.2024 [14:49],

Владимир Фетисов

В ночь на 7 октября онлайн-сервисы ВГТРК подверглись «беспрецедентной хакерской атаке», которая, тем не менее, не нанесла существенного ущерба работе медиахолдинга. Сообщение об этом появилось в официальном Telegram-канале компании.

Источник изображения: Cliff Hang / pixabay.com «Несмотря на попытки прервать вещание федеральных телеканалов, радиостанций холдинга, всё работает в штатном режиме, существенной угрозы нет. Специалисты холдинга ведут работу над устранением последствий этого вредоносного вмешательства», — говорится в сообщении ВГТРК. По данным источника, фиксировались нарушения в работе онлайн-вещания и внутренних сервисов ВГТРК, прерывался доступ к интернету и не работала телефония. В компании об этом инциденте знали как минимум с 06:00 мск, и в настоящее время специалисты работают над устранением проблемы. В сообщении сказано, что злоумышленники «стёрли всё с серверов, включая резервные копии», из-за чего «восстановление займёт много времени». В настоящее время сайт ВГТРК открывается, но полностью не загружается. При попытке просмотра онлайн-эфира какого-либо канала появляется сообщение об ошибке. При этом эфир через платформу «Смотрим», откуда происходит переадресация на сайт «Витрины ТВ», идёт в штатном режиме. Напомним, в состав медиахолдинга ВГТРК входят каналы «Россия-1», «Россия К», «Россия 24», «Россия РТР», «Карусель», радио «Маяк», «Вести FM», «Радио России», «Радио Культура», а также портал «Вести.ru» и платформа «Смотрим». Содержимое памяти ПК растекается на 7 метров вокруг из-за излучения — и это проблема для безопасности

08.09.2024 [19:25],

Анжелла Марина

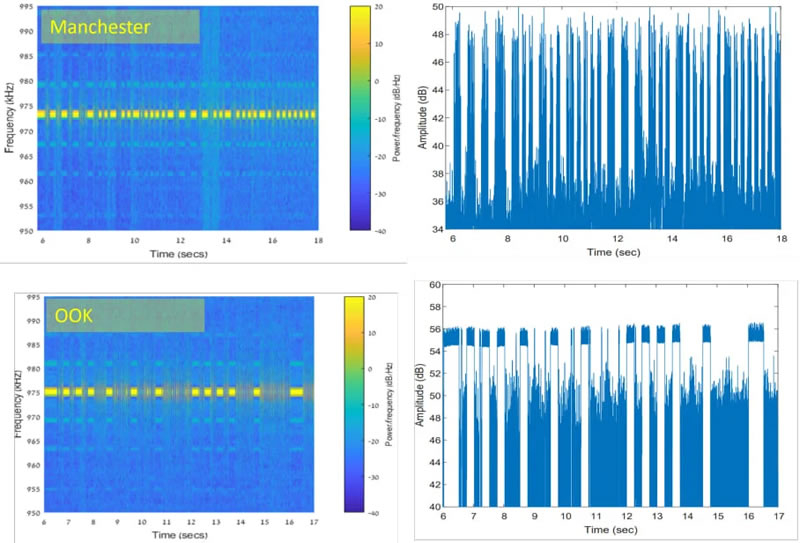

Специалисты по кибербезопасности из Израиля обнаружили новый способ кражи данных из изолированных компьютерных систем. Эти системы, используемые в таких важных структурах, как военные объекты, госучреждения и атомные электростанции, физически отрезаны от интернета для защиты от внешних угроз. Однако новая атака для перехватывания конфиденциальной информации, получившая название RAMBO, использует электромагнитное излучение, возникающее при работе RAM.

Источник изображения: Copilot Несмотря на отсутствие прямого соединения с интернетом, пишет BleepingComputer, системы с воздушным зазором (Air-gapped) всё равно, как оказалось, подвержены компрометации. Злоумышленники могут внедрить вредоносное ПО через физические носители, например, USB-накопители, или воспользоваться более сложной цепочкой действий для установления связи с ПК. Вредоносное ПО, внедрённое в систему, может незаметно манипулировать компонентами оперативной памяти, генерируя контролируемые электромагнитные импульсы, передающие информацию с компьютеров. Данные кодируются в радиочастотные сигналы, где «1» и «0» представляются как «включено» и «выключено». Для повышения надёжности передачи и снижения ошибок используется Манчестерский код, представляющий из себя абсолютное биимпульсное кодирование двоичным цифровым сигналом исходных двоичных данных. Хакер может перехватывать эти сигналы с помощью недорогих программных радиоприёмников (SDR) и декодировать их обратно в бинарный код. При этом скорость передачи данных при атаке RAMBO (Radiation of Air-gapped Memory Bus for Offense) невелика и достигает 1000 бит в секунду (bps), что эквивалентно 0,125 Кбайт/с. Однако, как отмечают исследователи, «этого достаточно для кражи небольших объёмов данных, таких как текст, нажатия клавиш и небольшие файлы». Например, для кражи пароля требуется от 0,1 до 1,28 секунды, а для 4096-битного зашифрованного ключа RSA — от 4 до 42 секунд.

Источник изображения: Arxiv.org В свою очередь дальность передачи данных зависит от скорости передачи. На максимальной скорости (1000 бит в секунду) сигнал стабилен на расстоянии до 3 метров, но с увеличением расстояния растёт и вероятность ошибок. При снижении скорости до 500 бит в секунду и ниже дальность передачи может достигать 7 метров. Исследователи экспериментировали с более высокими скоростями, но обнаружили, что при скорости выше 5 Кбит/с сигнал становится слишком слабым и не способен надёжно передавать информацию. «Мы обнаружили, что скорость передачи данных не должна превышать 5000 бит в секунду, иначе сигнал становится слишком слабым и содержит много шумов», — сообщают авторы исследования. В опубликованной научной работе предложены несколько способов защиты от атак RAMBO и других подобных методов. К ним относятся усиление физической защиты, подавление электромагнитных излучений, генерируемых оперативной памятью (RAM), внешняя радиочастотная помеха и использование экранирующих корпусов Фарадея для блокировки электромагнитного излучения. Исследователи также проверили эффективность атаки RAMBO на виртуальных машинах и обнаружили, что уязвимость работает даже в этой среде. Однако, взаимодействие оперативной памяти хост-системы с операционной системой и другими виртуальными машинами может привести к сбоям атаки. «Хотя мы показали, что атака RAMBO работает в виртуальных средах, взаимодействие с хост-системой может привести к её сбоям», — поясняют исследователи. Производитель микросхем Microchip приостановил часть бизнес-операций после масштабной кибератаки

21.08.2024 [04:41],

Анжелла Марина

Компания Microchip Technology, один из ведущих поставщиков чипов для оборонной промышленности США, сообщила, что стала жертвой кибератаки, вынудившей её отключить некоторые системы и сократить масштаб операций.

Источник изображения: wikipedia.org Согласно заявлению компании, поданному в регулирующие органы, подозрительная активность в информационных системах была обнаружена 17 августа. Два дня спустя, 19 августа, Microchip подтвердила, что «некоторые серверы и некоторые бизнес-операции» были взломаны, передаёт агентство Bloomberg. «Мы незамедлительно приняли меры для устранения последствий взлома, включая изоляцию затронутых систем, отключение некоторых систем и начало расследования при содействии внешних консультантов по кибербезопасности», — отметили в Microchip. В результате произошедшего производство на данный момент «работает на уровне ниже нормального», что сказывается на способности выполнять заказы клиентов. «Мы прилагаем все усилия, чтобы вернуть затронутые части своих ИТ-систем в обычный режим, восстановить нормальную работу бизнеса и смягчить последствия инцидента», — добавили в Microchip. Bloomberg отмечает, что всего два месяца назад тайваньский производитель компонентов для чипов GlobalWafers также пострадал от кибератаки, затронувшей некоторые части его производства. А в 2022 году на компанию Nvidia была осуществлена хакерская атака со стороны программ-вымогателей. Тогда Nvidia заявила, что её «бизнес и коммерческая деятельность не пострадали». Атака произошла на фоне обострившейся конкуренции между странами за доминирование на рынке чипов, как в целях обеспечения национальной безопасности, так и для предотвращения сбоев в цепочках поставок, с которыми мир столкнулся во время пандемии COVID-19. Пока неясно, окажет ли кибератака существенное влияние на финансовые показатели Microchip. Toyota подтвердила очередной взлом внутренней сети — украденные данные уже опубликованы

20.08.2024 [20:05],

Сергей Сурабекянц

Toyota подтвердила факт взлома своей корпоративной сети после того, как злоумышленник загрузил 240-гигабайтный архив украденных данных на хакерском форуме. По утверждению компании «проблема ограничена по масштабу и не является проблемой всей системы». Компания сотрудничает с теми, кого это коснулось, но пока не сообщила, как злоумышленник получил доступ и сколько людей пострадало в результате инцидента.

Источник изображений: unsplash.com Киберпреступники из хакерской группировки ZeroSevenGroup утверждают, что взломали филиал Toyota в США и украли 240 Гбайт файлов с информацией о сотрудниках и клиентах Toyota, а также контракты и финансовую информацию. Злоумышленникам удалось, по их словам, получить информацию об инфраструктуре сети, включая учётные данные, с помощью инструмента с открытым исходным кодом AD-Recon, который помогает извлекать огромные объёмы информации из сред Active Directory. «Мы взломали филиал в США одного из крупнейших производителей автомобилей в мире (TOYOTA). Мы очень рады поделиться файлами с вами здесь бесплатно. Размер данных: 240 Гбайт, — написали преступники в комментарии на хакерском форуме. — Содержимое: всё, например, контакты, финансы, клиенты, схемы, сотрудники, фотографии, базы данных, сетевая инфраструктура, электронные письма и много идеальных данных. Мы также предлагаем вам AD-Recon для всей целевой сети с паролями». Хотя Toyota не разглашает дату утечки, по косвенным данным можно предположить, что злоумышленники получили доступ к резервному серверу, не содержащему самой свежей информации, так как украденные файлы имеют дату создания 25 декабря 2022 года. Утечки данных в результате действий киберпреступников преследуют Toyota. Несколько дочерних компаний Toyota и Lexus подверглись взлому в 2019 году. Злоумышленники украли объём данных, который компания описала как «до 3,1 миллиона единиц информации о клиентах». В октябре 2022 года Toyota сообщила о возможной утечке личной информации порядка 296 тыс. клиентов сервиса T-Connect — телематической экосистемы для информирования владельцев автомобилей через смартфон о месторасположении и состоянии их транспортных средств. Утечка коснулась клиентов T-Connect, зарегистрированных в сервисе с июля 2017 года. В декабре прошлого года компания Toyota Financial Services сообщила клиентам об утечке их конфиденциальных личных и финансовых данных в результате атаки вируса-вымогателя Medusa, которая затронула европейские и африканские подразделения японского автопроизводителя в ноябре. В мае 2023 года Toyota сообщила, что информация о местоположении автомобилей 2 150 000 клиентов в течение десяти лет, с 6 ноября 2013 года по 17 апреля 2023 года, попала в публичный доступ из-за неправильной конфигурации базы данных в облачной среде компании. Спустя несколько недель были выявлены ещё две неправильно настроенные облачные службы, через которые персональные данные клиентов Toyota утекали в течение более семи лет. После этих двух инцидентов Toyota внедрила автоматизированную систему для мониторинга облачных конфигураций и настроек баз данных во всех своих средах, чтобы предотвратить подобные утечки в будущем. Судя по всему, принятых мер оказалось недостаточно.  Хакеры похитили «почти всю» базу абонентов AT&T — одного из крупнейших сотовых операторов в США

12.07.2024 [19:42],

Владимир Фетисов

Американская телекоммуникационная компания AT&T подтвердила факт взлома своей облачной платформы, в результате чего хакеры получили доступ к номерам телефонов «почти всех» абонентов, а также данным учёта звонков и SMS-сообщений за несколько месяцев. Похищенные данные в основном касаются звонков и сообщений, сделанных в период с мая по октябрь 2022 года, и представляют собой беспрецедентную утечку для AT&T и телекоммуникационной отрасли в целом.

Источник изображения: TheDigitalArtist / Pixabay В США метаданные, показывающие, с какими номерами взаимодействуют клиенты, обычно доступны только правоохранительным органам и только в рамках установленного юридического процесса при проведении расследований. В данном случае злоумышленникам удалось получить доступ к этой информации и похитить её. В сообщении AT&T отмечается, что полиции уже удалось задержать человека, который, предположительно, причастен ко взлому. «В апреле AT&T узнала, что данные клиентов были незаконно загружены из нашего рабочего пространства на стороннюю облачную платформу. Мы начали расследование и привлекли ведущих экспертов по кибербезопасности, чтобы понять характер и масштаб преступной деятельности. Мы также приняли меры, чтобы закрыть незаконную точку доступа. Расследование показало, что скомпрометированные данные включают в себя файлы, содержащие записи о звонках и текстовых сообщениях AT&T почти всех клиентов сотовой связи AT&T и клиентов операторов мобильных виртуальных сетей (MVNO) в сети AT&T, а также клиентов стационарных линий AT&T, которые взаимодействовали с этими сотовыми операторами в период с 1 мая 2022 года по 31 октября 2022 года», — сказано в заявлении AT&T. В дополнение к этому, некоторые украденные хакерами данные связаны со звонками, которые абоненты AT&T совершали со 2 января 2023 года, но в этом случае речь идёт об «очень небольшом количестве клиентов». В этом случае украденные метаданные не включали в себя временные метки звонков и SMS-сообщений, т.е. хакеры не могут видеть, когда именно абонент набирал тот или иной номер или отправлял сообщения. При этом злоумышленники могут видеть на какие номера совершались звонки и отправлялись сообщения. Данные не включают ФИО абонентов, но зачастую связать номер телефона с определённым человеком можно с помощью общедоступных онлайн-инструментов. В компании также отметили, что не располагают информацией о том, были ли украденные данные опубликованы публично. Сетевые приложения по всему миру оказались под угрозой взлома — разработана эффективная атака Blast-RADIUS

10.07.2024 [18:28],

Павел Котов

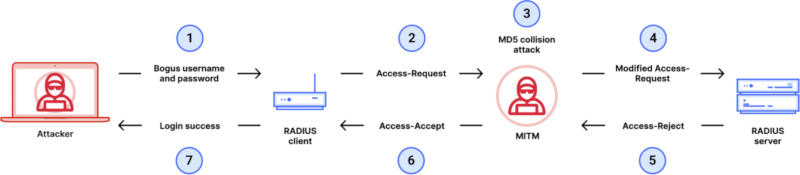

Международная группа исследователей в сфере кибербезопасности разработала схему атаки, которая позволяет взламывать RADIUS (Remote Authentication Dial-In User Service) — протокол аутентификации, который используется в сетевых приложениях по всему миру. Его слабым местом оказалась собственная реализация хеш-функции MD5.

Источник изображения: Pete Linforth / pixabay.com Протокол RADIUS был разработан в 1991 году компанией Livingston Enterprises и утверждён как официальный стандарт Инженерным советом интернета (IETF) в 1997 году. С 1994 года в RADIUS используется собственная реализация хеш-функции MD5. Эта функция, созданная в 1991 году и утверждённая IETF в 1992 году стала популярной при создании дайджестов сообщений — механизмов, при которых принимается произвольный набор данных (число, текст или файл), а на выход подаётся хеш — последовательность длиной 16 байт. Первоначально предполагалось, что потенциальный злоумышленник не сможет найти два набора исходных данных, которые на выходе давали бы один хеш. Но защита MD5 оказалась недостаточной, и функция более восприимчива к коллизиям, чем считалось ранее. В 2004 году это официально подтвердили (PDF) учёные Шаньдунского университета (Китай) Сяоюнь Ван (Xiaoyun Wang) и Хунбо Юй (Hongbo Yu); а три года спустя их теорию развили (PDF) в своей работе исследователи из Нидерландов и Швейцарии. Чтобы продемонстрировать потенциально разрушительные последствия предложенной ими атаки, европейские специалисты применили свою схему для создания двух криптографических сертификатов X.509 с одной и той же подписью MD5, но разными публичными ключами и содержимыми полей Distinguished Name. В результате такой коллизии центр сертификации может, намереваясь подписать сертификат для одного домена, неосознанно подписать его для другого, вредоносного. В 2008 году эти же учёные в рамках демонстрации создали мошеннический центр сертификации — он генерировал TLS-сертификаты, которым доверяли все основные браузеры. Ключевым компонентом атаки было разработанное исследователями приложение Hashclash, которое сейчас стало общедоступным.

Источник изображения: Cloudflare Новая схема атаки Blast-RADIUS (PDF) затрагивает все системы, в которых используется данный протокол. Она основывается на схеме атаки посредника (MITM-атаки), позволяя злоумышленнику получать администраторский доступ к устройствам, которые используют аутентификацию RADIUS на сервере. Разработанная в 2008 году схема атаки требует вычислительной мощности в размере 2800 ядро-дней, то есть эквивалента работы одного процессорного ядра в течение 2800 дней; а для Blast-RADIUS достаточно лишь 39 ядро-часов. Распределив нагрузку на кластер из 2000 ядер процессоров возрастом от 7 до 10 лет и четырёх низкопроизводительных видеокарт, исследователи сократили фактическое время атаки до пяти минут. Проанализировав расценки службы Amazon EC2, они установили, что превысить эти мощности достаточно ресурсов, арендованных за $50 в час, и эти ресурсы можно в дальнейшем масштабировать — с учётом того, что в системах на RADIUS время ожидания входа истекает всего за 30–60 секунд, угроза представляется вполне реалистичной. Единственный способ устранить уязвимость RADIUS — передавать данные по защищённым протоколам TLS или DTLS, и сейчас рабочая группа IETF занимается обновлением спецификации с учётом данного метода защиты. Но крупное обновление такого рода займёт очень много времени — месяцы или даже годы. Некоторые реализации RADIUS, в том числе от Microsoft, до сих пор не поддерживают TLS. Поэтому в качестве временного решения для окружений, где так и придётся передавать данные RADIUS по открытому протоколу UDP, предлагается внедрить атрибуты Message-Authenticator на основе механизма аутентификации пакетов HMAC-MD5 — соответствующие обновления уже предложили FreeRADIUS, Radiator, Cisco, Microsoft и Nokia. «Эта мера нарушает совместимость со старыми реализациями, которые могут не включать Message-Authenticators в запросы или ответы. Однако, в отличие от других вариантов, это не фундаментальное изменение протокола и может быть развёрнуто как простое обновление для клиентов и серверов», — предупреждают исследователи. Причём если отправитель включает Message-Authenticator при отправке данных, а принимающая сторона не требует этих атрибутов, уязвимость сохраняется — учёные указали два дополнительных сценария атак при такой схеме. Число DDoS-атак на российские компании растёт, но их опасность недооценивается

05.07.2024 [14:18],

Павел Котов

Во II квартале 2024 года рост количества DDoS-атак на ресурсы российских компаний составил 43 % квартал к кварталу и 63 % год к году, пишет Forbes со ссылкой на статистику DDoS-Guard. Отечественный бизнес недооценивает опасность этого явления: почти 20 % организаций вообще не имеют никакой защиты от DDoS-атак.

Источник изображения: Franz Bachinger / pixabay.com В статистику DDoS-Guard попали атаки уровней L3 (сетевой уровень, атаки на оборудование), L4 (транспортный уровень, атаки на каналы связи) и L7 (прикладной уровень, атаки на веб-приложения, с которыми взаимодействуют пользователи), причём атаки L7 «традиционно превосходят остальные в три-четыре раза», отметили в компании. Для оценки расходов российских организаций на защиту от DDoS-атак в DDoS-Guard проанализировали открытые данные закупок: в течение 2023 года зарегистрированы 114 контрактов на 454 млн рублей, что вдвое выше, чем в предыдущем году. Проведённый в марте 2024 года опрос показал, что 65 % компаний оценивают вероятность атаки на свои ресурсы как высокую или очень высокую, но 20 % их владельцев так ничего и не сделали для защиты от них. Обращения к специалистам иногда происходят уже после того, как компания пережила такой инцидент и отбилась от атаки своими силами. Известны также случаи, когда компания располагает средствами защиты от DDoS-атак, отказывается от них «за ненадобностью» и в считанные дни после этого переживает атаку. Это значит, что злоумышленники осуществляют мониторинг потенциальных жертв и выбирают самые простые цели — иногда их провоцирует переход объекта от одного поставщика услуг по защите от DDoS-атак к другому, менее опытному и более дешёвому. В 2022 году наиболее востребованной защита от DDoS-атак была у IT-компаний, на которые приходились 49 % затрат, вторыми были университеты (13 %), а третьими — государственные организации. В 2023 году доля IT-компаний упала до 31 %, вторыми стали представители энергетической отрасли (29 %), а третьими оказались МФЦ (22 %). В 2023 году снизился интерес к облачным средствам защиты от DDoS-атак — заказчики стали выбирать подключение в режиме On-Premise с возможностью установки оборудования или ПО провайдера в защищённый периметр заказчика, хотя это обходится на 15 % дороже. По другим оценкам, интерес к первым не снизился, но популярность вторых решений действительно выросла.

Источник изображения: Cliff Hang / pixabay.com В некоторых компаниях степень угрозы DDoS-атак недооценивается — их называют «пережитками прошлого», говорят в Angara Security, хотя с 2021 года их мощность выросла пятикратно, а продолжительность утроилась. В Servicepipe квартальный рост общего числа DDoS-атак по итогам апреля–июня 2024 года оценили в 47 %, причём данные сильно разнятся по отраслям: интернет- и облачных провайдеров за этот период времени стали атаковать в 2,3 раза чаще; на 50 % выросло количество атак уровней L3 и L4. В этом году отметилась тенденция на «ковровые атаки» на представителей финансового сектора, которая усилилась во II квартале, а спрос на средства защиты вырос у коллекторских агентств и операторов ЦФА. Указанные тренды на динамику DDoS-атак подтвердили в МТС RED: квартальный рост, по подсчётам компании, составил 56 %, годовой — почти 80 %. Чаще всего, добавили в МТС RED, атакам подвергались ресурсы организаций сферы IT и телекоммуникаций (33 % случаев), финансового сектора (21 %) и промышленного направления (13 %). Злоумышленники стали действовать более целенаправленно, выводя из строя критическое оборудование. Участились атаки на сервис-провайдеров, сообщили в Security Vision, — это позволяет нанести ущерб сразу большому количеству их клиентов. В качестве средств атаки используются ботнеты заражённых IoT/IioT-устройств, арендованные или взломанные облачные ресурсы. Существует и государственная программа борьбы с DDoS-атаками. Подведомственный Роскомнадзору Главный радиочастотный центр (ГРЧЦ) разработал Национальную систему противодействия DDoS-атакам (НСПА) — она осуществляет постоянный мониторинг трафика и блокирует попытки вредоносных соединений. НСПА защищает государственные учреждения, финансовые и транспортные компании, ресурсы СМИ и операторов связи. AMD подтвердила утечку данных и заявила, что хакеры не нанесли существенного ущерба

20.06.2024 [10:20],

Алексей Разин

Компании AMD накануне пришлось признать, что часть принадлежащей ей конфиденциальной информации попала в руки хакерской группировки IntelBroker, которая теперь пытается извлечь из этого инцидента выгоду. Представителям AMD хватило одного дня, чтобы выяснить низкую критичность данного происшествия для способности компании продолжать свою деятельность.

Источник изображения: AMD В сообщении AMD, на которое ссылается Bloomberg, говорится следующее: «Исходя из проводимого сейчас расследования, мы можем предположить, что с сайта партнёра утекла ограниченная часть информации, описывающей характеристики компонентов, используемых при производстве отдельных продуктов AMD. Мы не склонны считать, что эта утечка данных окажет существенное влияние на наш бизнес или текущую операционную деятельность». Напомним, что первоначальные оценки последствий инцидента упоминали не только об утечке технической документации, имеющей отношение к процессорам Ryzen и EPYC, но и контактные данные как минимум бывших сотрудников AMD, а также исходный код фирменного программного обеспечения и данные о некоторых финансовых транзакциях компании. По всей видимости, характер доставшейся злоумышленникам информации позволяет AMD считать, что инцидент не повлечёт за собой серьёзных последствий для бизнеса. Впрочем, партнёров компании, которые невольно скомпрометировали информационную безопасность AMD, наверняка заставят тщательнее за ней следить. Хакеры похитили у AMD секретную информацию о будущих разработках и не только

19.06.2024 [10:24],

Алексей Разин

Представители AMD, как сообщает PCMag, подтвердили свою осведомлённость о попытках хакерской группировки IntelBroker продать служебную информацию компании, которой она завладела неправомерно в результате атаки на информационные ресурсы, связанные с деятельностью AMD. Сейчас компания участвует в расследовании и пытается определить, насколько чувствительной была похищенная информация.

Источник изображения: AMD На одном из форумов хакерской направленности были опубликованы заявления группировки IntelBroker, в которых она утверждает, что якобы осуществила успешный взлом серверных ресурсов с данными AMD. В том числе, якобы была похищена документация по будущим продуктам AMD, данные сотрудников и клиентов компании. Кроме того, там находились фрагменты исходного кода фирменного программного обеспечения и микрокодов для компонентов. Наконец, в руки злоумышленников могла попасть финансовая отчётность AMD. В качестве доказательства наличия у них такой информации хакеры опубликовали снимки экранов с упоминанием служебных адресов электронной почты и номеров телефонов бывших сотрудников AMD. Никаких данных о клиентах компании на этом форуме участниками хакерской атаки выложено не было. Прочие примеры похищенной информации имели отношение к технической документации по процессорам Ryzen и EPYC. Хакеры хотят продать имеющиеся данные за криптовалюту Monero. Данная группировка ранее отметилась в контексте атак на Home Depot, а также информационные ресурсы Европола и американских правительственных организаций. AMD подчеркнула, что к расследованию привлечены представители провайдера, на сервере которого могла храниться похищенная информация компании. Хакеры рассказали, что похитили данные миллионов людей у Snowflake, взломав EPAM Systems

17.06.2024 [16:55],

Анжелла Марина

Хакеры из известной криминальной группировки ShinyHunters, укравшие данные Ticketmaster и других клиентов облачного провайдера Snowflake, утверждают, что смогли получить доступ к личным данным миллионов пользователей, взломав систему подрядной организации EPAM Systems.

Источник изображения: Pixabay В результате масштабной кибератаки, нацеленной на клиентов Snowflake, потенциально могли пострадать 165 учётных записей, однако пока удалось идентифицировать лишь некоторые из них. Хакеры завладели информацией о более чем 500 млн пользователей Ticketmaster. Кроме того, о взломе своего аккаунта в Snowflake заявил испанский банк Santander. Согласно опубликованному хакерами сообщению, украденные данные содержат информацию о банковских счетах 30 миллионов клиентов Santander, в том числе 6 миллионов номеров счетов и балансов, 28 миллионов номеров кредитных карт, а также кадровые данные сотрудников банка. Компании Lending Tree и Advance Auto Parts также признали вероятность того, что стали жертвами этой атаки. Snowflake не раскрыла подробности о том, как хакеры получили доступ к учётным записям клиентов, заявив лишь, что преступники не взламывали сеть компании напрямую. На днях организация Mandiant, принадлежащая Google и привлечённая Snowflake для расследования инцидентов, сообщила в своём блоге, что в некоторых случаях киберпреступники получали доступ через сторонних подрядчиков, не называя этих подрядчиков и не поясняя, как именно это происходило. Однако в беседе с изданием Wired один из злоумышленников заявил, что одной из таких компаний-подрядчиков была EPAM Systems — компания по разработке программного обеспечения и оказанию цифровых услуг с годовым доходом около $4,8 млрд. Хакер утверждает, что его группе удалось использовать данные, найденные в системе сотрудников EPAM, для получения доступа к некоторым учётным записям в Snowflake. В EPAM опровергли свою причастность ко взломам и предположили, что хакер сфабриковал эту историю. Однако группа ShinyHunters существует с 2020 года и с тех пор взяла на себя ответственность за многочисленные кибератаки, связанные с кражей, утечкой или продажей в интернете больших массивов данных. Snowflake является крупной компанией, предоставляющей сервисы по хранению данных в облаке и их аналитической обработке. Согласно информации на её сайте, EPAM занимается разработкой ПО и предоставляет различные управляемые услуги клиентам по всему миру, в первую очередь в Северной Америке, Европе, Азии и Австралии. Около 60 % доходов EPAM приходится на клиентов в Северной Америке. В числе услуг, которые EPAM оказывает клиентам, значится помощь в использовании и управлении учётными записями Snowflake для хранения и анализа данных.

Источник изображения: pikisuperstar / freepik.com По словам хакера, компьютер одного из сотрудников EPAM был заражён вредоносным ПО, с помощью которого злоумышленники получили доступ к данным на этом устройстве. Используя этот доступ, они обнаружили незашифрованные имена пользователей и пароли, с помощью которых сотрудник EPAM получал доступ к учётным записям Snowflake некоторых крупных клиентов компании, в том числе Ticketmaster. Эти данные, по словам хакеров, хранились в системе управления проектами Jira. Используя эти учётные данные, хакеры получили доступ к аккаунтам в Snowflake, поскольку для доступа к ним не требовалась многофакторная аутентификация. В тех случаях, когда необходимые учётные данные отсутствовали в системе сотрудника EPAM, хакеры искали их в уже украденных ранее базах данных. Так, для доступа к аккаунту Snowflake компании Ticketmaster были использованы аккаунты, похищенные в 2020 году опять же с помощью вредоносного ПО. После того, как ресурс Wired предоставил подробную информацию о том, как, по словам хакеров, им удалось получить доступ к системе сотрудника EPAM, представитель компании лишь повторил заявление о том, что он не видит доказательств вовлечённости EPAM в этот инцидент. На дополнительные, конкретно поставленные вопросы, в том числе с указанием имени сотрудника и его учётных данных для доступа к аккаунту Snowflake Ticketmaster, представитель EPAM не ответил. Хотя издание Wired не смогло подтвердить заявления хакеров о взломе компьютера сотрудника EPAM и использовании его данных для доступа к аккаунтам Snowflake, злоумышленники предоставили изданию файл, похожий на список удалённых учётных записей работника EPAM из корпоративного каталога Active Directory, полученный после взлома его рабочей станции. Кроме того, в сообщении компании Mandiant говорится, что хакеры использовали ранее украденные вредоносным ПО учётные данные для компрометации около 80 % выявленных ими аккаунтов Snowflake, что косвенно подтверждает слова группировки ShinyHunters о таком способе доступа к данным жертв. Таким образом, даже если хакеры не взламывали сотрудника EPAM напрямую, они явно использовали украденные учётные данные из скомпрометированных систем этой компании для последующих атак на её клиентов, в том числе владельцев учётных записей в Snowflake. Директор по информационной безопасности Snowflake Брэд Джонс (Brad Jones) также признал, что отсутствие многофакторной аутентификации способствовало взломам. Джонс сказал, что его компания будет работать над этим вопросом. В TikTok обнаружен баг, который позволил взломать аккаунты CNN и Пэрис Хилтон

09.06.2024 [05:22],

Анжелла Марина

Стало известно, что злоумышленники воспользовались редкой уязвимостью платформы TikTok, чтобы получить доступ к популярным учётным записям. Хакеры смогли завладеть аккаунтом CNN, а также предприняли попытку захвата учётной записи американской медиадивы Пэрис Хилтон.

Источник изображения: Solen Feyissa/Unsplash По данным источников, хакеры рассылали пользователям TikTok личные сообщения, содержащие вредоносное программное обеспечение. Как только получатель открывал сообщение, злоумышленники получали полный контроль над его учётной записью и могли публиковать и удалять контент, а также отправлять сообщения с вредоносным ПО от имени скомпрометированных пользователей, сообщает ресурс PCMag. Представитель TikTok заявил, что компания оперативно устранила данную уязвимость и работает с владельцами пострадавших аккаунтов, чтобы восстановить доступ. Пока известно только о двух скомпрометированных учётных записях, однако число жертв может оказаться больше. Подобные атаки называются «атаками нулевого щелчка» (zero-click) и обычно используются хакерами для шпионажа против известных личностей и журналистов. В случае с TikTok основной целью, по-видимому, был полный захват популярных аккаунтов. Хотя на данный момент инцидент ликвидирован, TikTok ещё предстоит выяснить, как именно злоумышленники смогли реализовать свои действия и воспользоваться уязвимостью платформы. Учитывая характер атаки, ожидается, что она не повлияет на обычных пользователей. |

|

✶ Входит в реестр лиц, организаций и объединений, выполняющих функции иностранного агента; |